Publicité

Une nuit, vous jouez à des jeux vidéo, le lendemain matin, vos comptes bancaires ont été vidés. Cela ressemble à un scénario farfelu qui n'a aucune chance de vous arriver, non? C'est ce que toutes les personnes pense juste avant leurs identités volées 6 signes d'avertissement de vol d'identité numérique que vous ne devriez pas ignorerLe vol d'identité n'est pas trop rare de nos jours, mais nous tombons souvent dans le piège de penser qu'il arrivera toujours à «quelqu'un d'autre». N'ignorez pas les panneaux d'avertissement. Lire la suite .

Alors que l'industrie du jeu continue de générer des revenus de plusieurs milliards de dollars, les pirates et les escrocs salivent à l'occasion de voler une part du gâteau. En 2014, revenus de jeux PC / MMO cassé 24 milliards de dollars et revenus de jeux mobiles cassé 21 milliards de dollars. Avec tout cet argent vient beaucoup de mains gourmandes.

Ne devenez pas une victime. Restez intelligent, restez vigilant et protégez-vous contre les pires menaces de sécurité et de logiciels malveillants contre des joueurs comme vous et moi.

Usurpation d'identité et phishing

L'idée de usurpation d'identité peut être quelque peu étranger à la personne moyenne, sans parler du joueur moyen, mais il y a de fortes chances que vous le rencontriez à un moment ou à un autre. En bref, l'usurpation d'identité est un terme familier pour «tromperie par imitation» dont l'exemple le plus connu est Hameçonnage.

Pour ceux qui ne connaissent pas, le phishing est une technique d'escroquerie Qu'est-ce que le phishing et quelles techniques les fraudeurs utilisent-ils exactement?Je n'ai jamais été fan de la pêche, moi-même. C'est principalement à cause d'une expédition précoce où mon cousin a réussi à attraper deux poissons pendant que j'attrapais la fermeture éclair. Semblables à la pêche réelle, les escroqueries par hameçonnage ne sont pas ... Lire la suite qui implique des sites Web de copie ou des URL frauduleuses comme un moyen d'inciter les utilisateurs à entrer des informations de connexion (par exemple pour les comptes de jeu) et des données personnelles sensibles (par exemple les numéros de carte de crédit).

Une fois entré, le phishing conserve toutes ces informations dans sa base de données.

Les sites Web usurpés existent depuis longtemps, mais les techniques d'usurpation sont de plus en plus avancées. Par exemple, il existe des robots de réseaux sociaux qui surveillent les conversations sur les réseaux sociaux pour les joueurs ayant besoin d'un support technique, puis diriger ces utilisateurs vers des sites Web usurpés où ils doivent saisir leurs identifiants de connexion (et ainsi les donner sans le savoir).

Comment rester en sécurité: Le phishing est très populaire dans les e-mails, alors empruntez-les conseils sur la sécurité des e-mails 7 conseils importants sur la sécurité des e-mails à connaîtreLa sécurité sur Internet est un sujet que nous savons tous important, mais il remonte souvent dans les recoins de nos esprits, nous faisant croire que "cela ne m'arrivera pas". Qu'il s'agisse... Lire la suite et ne cliquez jamais sur des liens directement. Si une entreprise vous demande de vous connecter, saisissez toujours l'URL du site Web à la main. Pour les liens complexes, utilisez ces outils de vérification des liens 7 sites rapides qui vous permettent de vérifier si un lien est sûrAvant de cliquer sur un lien, utilisez ces vérificateurs de liens pour vérifier qu'il ne conduit pas à des logiciels malveillants ou à d'autres menaces de sécurité. Lire la suite pour voir s'ils sont en sécurité avant de leur rendre visite.

Téléchargements de fichiers malveillants

Le malware est le pire chose sur Internet. Au mieux, c'est un inconvénient qui peut voler des heures de votre vie lorsque vous supprimer ce malware 10 étapes à suivre lorsque vous découvrez des logiciels malveillants sur votre ordinateurNous aimerions penser qu'Internet est un endroit sûr pour passer notre temps (toux), mais nous savons tous qu'il y a des risques à chaque coin de rue. Courriel, réseaux sociaux, sites Web malveillants qui ont fonctionné ... Lire la suite . Au pire, il peut détruire votre ou vos appareils, vous faire perdre des fichiers et des données importants ou même vous priver de votre identité.

Le jeu est une activité lourde en téléchargement, en particulier si vous faites la plupart de vos jeux sur un PC. Vous avez des fichiers d'installation, des anti-cheats, des modifications tierces, des ajustements d'interface dans le jeu, etc. Alors que tout ira bien 99% du temps, il y a toujours 1% de chances que vous receviez un faux fichier malveillant.

Et quel est le pire type de malware à contracter? Enregistreurs de frappe. Un enregistreur de frappe est un programme qui se trouve en arrière-plan et enregistre vos frappes, qui sont ensuite envoyées à un serveur distant quelque part pour analyse. Essentiellement, les enregistreurs de frappe sont utilisés pour voler des noms d'utilisateur, des mots de passe, des numéros de carte de crédit, etc.

Par exemple, bots sur Twitch. la télé ont vu le jour et ont commencé à diffuser des programmes indésirables - y compris un grattoir de données personnelles et un virus de logiciel publicitaire - via des liens de canaux de discussion. En outre, de faux Twitch tiers. Il existe des outils TV conçus pour imiter des outils réels, mais ils ne sont rien d'autre que des logiciels malveillants déguisés.

Comment rester en sécurité: Ayez toujours une sorte de programme antivirus gratuit Les 10 meilleurs logiciels antivirus gratuitsQuel que soit l'ordinateur que vous utilisez, vous avez besoin d'une protection antivirus. Voici les meilleurs outils antivirus gratuits que vous pouvez utiliser. Lire la suite installé et assurez-vous de suivre ces conseils de bon sens pour éviter les téléchargements de logiciels malveillants 7 conseils de bon sens pour vous aider à éviter les logiciels malveillantsInternet a rendu beaucoup de choses possibles. Accéder à l'information et communiquer avec des gens de loin est devenu un jeu d'enfant. En même temps, cependant, notre curiosité peut rapidement nous entraîner dans des ruelles virtuelles sombres ... Lire la suite . Analysez également votre système de temps en temps en utilisant ces outils anti-keylogger Ne tombez pas victime des enregistreurs de frappe: utilisez ces importants outils anti-enregistreur de frappeEn cas de vol d'identité en ligne, les enregistreurs de frappe jouent l'un des rôles les plus importants dans l'acte réel de vol. Si un de vos comptes en ligne vous a déjà été volé - que ce soit pour ... Lire la suite pour vous assurer que personne n'enregistre vos frappes.

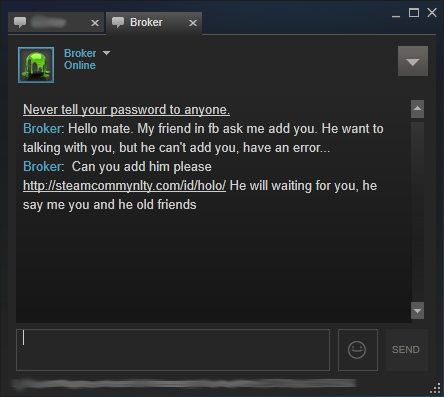

Arnaques d'ingénierie sociale

Ingénierie sociale Qu'est-ce que l'ingénierie sociale? [MakeUseOf explique]Vous pouvez installer le pare-feu le plus solide et le plus cher du secteur. Vous pouvez informer les employés des procédures de sécurité de base et de l'importance de choisir des mots de passe forts. Vous pouvez même verrouiller la salle des serveurs - mais comment ... Lire la suite est devenu un mot à la mode sur Internet il y a quelques années, mais le concept sous-jacent est aussi vieux que l'humanité. Autrement dit, c'est une forme de manipulation qui oblige la victime à divulguer des informations confidentielles par elle-même.

Dans les communautés de jeu, l'ingénierie sociale est utilisée pour arnaquer les gens sur leurs comptes, leurs biens virtuels ou leurs numéros de carte de crédit. Selon les circonstances, il peut y avoir beaucoup de chevauchements avec Arnaques Facebook Comment identifier une arnaque sur Facebook avant qu'il ne soit trop tardLes escroqueries sur Facebook sont à la mode, et elles peuvent se faufiler sur vous. Voici quelques signes avant-coureurs à surveiller pour ne pas vous faire prendre. Lire la suite , Escroqueries Craigslist Prendre la bataille pour les escrocs de Craigslist: Comment éviter les escroqueries sur CraigslistLancé en 1995, Craigslist a pris d'assaut le monde Internet avec son croisement innovant de petites annonces avec le Web. Mais comme pour toutes les transactions sur Internet, certains utilisateurs préfèrent jouer au système ... Lire la suite , et Arnaques eBay 10 escroqueries eBay à connaîtreSe faire arnaquer est nul, surtout sur eBay. Voici les escroqueries eBay les plus courantes que vous devez connaître et comment les éviter. Lire la suite .

Steam en est un bon exemple. Alors que Steam lui-même est une pierre angulaire massive du jeu sur PC, la communauté Steam est mérite rarement des éloges 9 violations courantes de la communauté Steam et comment les signalerLes gens ont montré à plusieurs reprises que, lorsqu'ils obtiennent l'anonymat sur Internet, ils se feront des choses horribles. C'est pourquoi les communautés de joueurs comme Steam ont mis en place des règles communautaires pour garder les choses civiles. Lire la suite . Il existe de nombreux escrocs - la plupart, mais pas tous, des robots - qui incitent les utilisateurs à donner leurs articles, leurs cartes, leurs cadeaux et même des comptes entiers.

Chaque fois que vous participez à une transaction en argent réel ou à un échange virtuel, vous vous mettez en danger. Cela est vrai que vous échangiez des cartes Steam ou achetiez de l'or du marché noir pour World of Warcraft. Et puis il y a EVE Online, où l'ingénierie sociale est en fait une partie du gameplay Nouveau sur EVE Online? Voici 5 choses que vous pouvez faireContrairement à la plupart des MMORPG, EVE Online ne vous tient pas par la main et ne vous guide pas avec des panneaux. Vous devez forger votre propre destin ou mourir en essayant. Lire la suite .

Comment rester en sécurité: La plupart des conseils anti-arnaque sont les mêmes quel que soit le support. Ne donnez jamais vos noms d'utilisateur ou mots de passe. Ne cliquez pas sur des liens provenant de sources non fiables. Cependant, nous vous conseillons également de suivre ces conseils pour atténuer les attaques d'ingénierie sociale Comment vous protéger contre les attaques d'ingénierie socialeLa semaine dernière, nous avons examiné certaines des principales menaces d'ingénierie sociale que vous, votre entreprise ou vos employés devriez rechercher. En un mot, l'ingénierie sociale est similaire à un ... Lire la suite .

Violation de la base de données

Vous en avez probablement déjà entendu parler. En 2011, plusieurs bases de données importantes appartenant à Sony ont été compromises par des pirates, y compris, mais sans s'y limiter, les bases de données utilisées pour le PlayStation Network et Sony Online Entertainment.

Le décompte final? 102 millions de comptes affectés. Au moins 12 millions de ces comptes impliquaient des informations de carte de crédit non cryptées.

Puis en 2014, un groupe de seize pirates informatiques en Corée du Sud a usurpé six sites de jeux en ligne majeurs et volé les identifiants de connexion de plus de 27 millions de personnes. Ils ont utilisé les informations d'identification pour voler diverses formes de monnaie virtuelle dans le jeu, ce qui a finalement coûté 2 millions de dollars de dommages à l'économie sud-coréenne.

Comment rester en sécurité: Sachez qu'aucune entreprise au monde n'est jamais sécurisée à 100%. Il y aura toujours être à un certain niveau de risque lorsque vous utilisez votre carte de crédit en ligne. Parfois, ces violations échappent à votre contrôle, mais voici ce que vous pouvez faire pour mieux vous protéger contre vol d'identité en ligne 3 conseils de prévention de la fraude en ligne que vous devez savoir en 2014 Lire la suite .

Restez en sécurité là-bas!

Bien sûr, en plus de tout ce qui est mentionné ci-dessus, vous devez pratiquer bonnes habitudes de sécurité Changez vos mauvaises habitudes et vos données seront plus sécurisées Lire la suite comme mettre en place un pare-feu, rester à jour avec les dernières versions du logiciel, se méfier de tout ce qui semble trop beau pour être vrai, et ne jamais partager vos comptes avec d'autres.

Votre sécurité a-t-elle déjà été compromise à cause d'un jeu en ligne? Avez-vous déjà rencontré l'un de ces problèmes? Parlez-nous de vos expériences dans les commentaires ci-dessous!

Crédits image: Joueur jouant via Shutterstock, Twitter tourné via Shutterstock, Téléchargement du graphique via Shutterstock, PlayStation 4 via Shutterstock

Joel Lee a un B.S. en informatique et plus de six ans d'expérience en rédaction professionnelle. Il est le rédacteur en chef de MakeUseOf.