Publicité

Nous avons traversé une autre année de sécurité… et quelle année cela a été. Des attaques globales de ransomwares aux fuites contenant des milliards d'enregistrements, tout y est. La cybersécurité est une actualité constante. Il ne se passe pas un mois sans fuite majeure, attaque ou similaire.

Avez-vous remarqué tout ce qui s'est passé? Il est difficile de suivre - même pour moi, et je regarde et lis les informations de sécurité tous les jours. Dans cet esprit, j'ai rassemblé et passé en revue l'année de la cybersécurité afin que vous puissiez vous asseoir et vous émerveiller devant tout ce qui s'est spectaculairement mal passé.

Les grands événements

La sécurité en 2017 a été rythmée par une série d'événements sauvages et extrêmement mémorables. Beaucoup d'événements étaient si importants qu'ils ont touché presque tout le monde sur la planète. Certains ont supprimé de grandes institutions tandis que d'autres concernaient des fuites de données vraiment étonnantes provenant d'institutions auparavant fiables. Voyons les événements majeurs qui ont marqué l'année.

The Shadow Brokers

En avril 2016, un groupe obscur (vous comprenez?!) Connu sous le nom de Shadow Brokers a annoncé qu'il avait piraté un serveur appartenant à une opération d'élite liée à la NSA appelée Equation Group. À l'époque, The Shadow Brokers proposait un petit échantillon de supposés outils et données de piratage de la NSA. Halloween et le Black Friday 2016 ont vu les Shadow Brokers tenter de vendre aux enchères leurs gains mal acquis, sans grand succès.

Apparemment, les Shadow Brokers ont gagné de l'argent sur leur enchère (s'ils peuvent collecter).

Peut-être qu'ils maîtrisent enfin tout le capitalisme?

- roue vide (@emptywheel) 2 juillet 2017

Ils recherchaient 750 BTC - d'une valeur d'environ 750 000 $ en janvier 2017 mais plus de 9 000 000 $ à un niveau record en décembre 2017. Au lieu de cela, ils ont reçu environ 18000 $ de Bitcoin et ont publié la décharge complète des outils de piratage de la NSA, en ligne gratuitement. L'identité de The Shadow Brokers reste inconnue. Il y a, cependant, de nombreuses spéculations selon lesquelles il s'agissait d'un groupe de hack du gouvernement russe d'élite cherchant à unifier leurs homologues et illustrant que l'attribution de hacks à l'État-nation est une entreprise dangereuse.

Que s'est-il passé ensuite? L'attaque mondiale contre les ransomwares et comment protéger vos donnéesUne cyberattaque massive a frappé les ordinateurs du monde entier. Avez-vous été affecté par le ransomware auto-répliquant hautement virulent? Sinon, comment pouvez-vous protéger vos données sans payer la rançon? Lire la suite Continuez à lire, mon ami.

Vouloir pleurer

Parmi les trésors d'outils de piratage de The Shadow Brokers, il y avait un exploit appelé ETERNALBLUE (également stylisé EternalBlue). EternalBlue exploite une vulnérabilité connue (désormais corrigée) dans Microsoft Server Message Block (SMB) protocole, permettant aux attaquants d'insérer des paquets spécialement conçus pour exécuter du code malveillant sur une cible machine.

La NSA a averti Microsoft que les pirates avaient compromis l'exploit EternalBlue. Microsoft a répondu en annulant les mises à jour de sécurité de février 2017, en corrigeant l'exploit et en déployant le tout en mars 2017. Passez à mai 2017 et l'attaque du ransomware WannaCry frappe, exploitant - vous l'aurez deviné - EternalBlue et la vulnérabilité du protocole SMB.

La police est à l'hôpital de Southport et les ambulances sont `` soutenues '' chez A&E alors que le personnel fait face à la crise de piratage en cours #NHSpic.twitter.com/Oz25Gt09ft

- Ollie Cowan (@Ollie_Cowan) 12 mai 2017

WannaCry a déchiré 250 000 ordinateurs au cours des premières 24 heures, cryptant machine après machine, exigeant un paiement en Bitcoin pour le clé de cryptage privée requise pour déverrouiller chaque appareil Comment débloquer Ransomware WannaCry sans payer un centimeSi vous avez été touché par WannaCry, tous vos fichiers sont verrouillés derrière un prix élevé. Ne payez pas ces voleurs - essayez cet outil gratuit pour déverrouiller vos données. Lire la suite . Le NHS du Royaume-Uni a été gravement touché, ce qui a obligé certaines régions à utiliser des services d'urgence uniquement. Telefonica, FedEx, Deutsche Bank, Nissan, Renault, le service ferroviaire russe, les universités chinoises, etc. ont été directement touchés par WannaCry.

Marcus Hutchins, alias MalwareTech, a réduit l'épidémie mondiale de ransomware en enregistrant un nom de domaine trouvé dans le code source du ransomware. Le nom de domaine a fait le lien entre un gouffre pour de nouvelles infections. Plutôt que de crypter l'appareil, le ransomware était en sommeil. Plus tard dans le même mois, l'énorme botnet Mirai tenté de DDoS Comment pouvez-vous vous protéger contre une attaque DDoS?Les attaques DDoS - une méthode utilisée pour surcharger la bande passante Internet - semblent être en augmentation. Nous vous montrons comment vous protéger contre une attaque par déni de service distribué. Lire la suite le site du domaine WannaCry kill-switch pour redonner vie au ransomware (mais a finalement échoué). D'autres lancés Variantes WannaCry conçues pour exploiter la même vulnérabilité Empêcher les variantes de malware WannaCry en désactivant ce paramètre Windows 10Heureusement, WannaCry a cessé de se propager, mais vous devez toujours désactiver l'ancien protocole non sécurisé qu'il exploitait. Voici comment le faire sur votre propre ordinateur en un instant. Lire la suite .

WannaCry / WanaCrypt0r 2.0 déclenche en effet la règle ET: 2024218 "ET EXPLOIT possible ETERNALBLUE MS17-010 Echo Response" pic.twitter.com/ynahjWxTIA

- Kafeine (@kafeine) 12 mai 2017

Microsoft a directement accusé la NSA d'avoir provoqué l'incident en stockant des exploits critiques pour un certain nombre de systèmes d'exploitation et d'autres logiciels critiques.

Dossiers des électeurs

Les violations de données sont devenues une dizaine de centimes. Ils sont partout, affectent tout et vous obligent à changer vos mots de passe. Mais en juin 2017, le chercheur en sécurité Chris Vickery a découvert une base de données accessible au public contenant les détails de l'inscription des électeurs pour 198 millions d'électeurs américains. Cela équivaut à presque chaque électeur à remonter une dizaine d'années ou plus.

Les données, collectées et agrégées par la société de données conservatrice Deep Root Analytics, étaient hébergées sur un serveur Amazon S3 mal configuré. Heureusement pour Deep Root Analytics, la majorité des données étaient accessibles au public, ce qui signifie qu'elles contenaient des noms, des adresses, des affiliations à des partis, etc. Mais un pirate pourrait certainement trouver une utilisation pour cette quantité d'informations personnelles pré-agrégées.

Vickery a déclaré: «C'est certainement la plus grande découverte que j'aie jamais eue. Nous commençons à aller dans la bonne direction avec la sécurisation de ces choses, mais ça va empirer avant de s'améliorer. Ce n'est pas le fond du monde. » Des temps inquiétants, en effet.

Equifax

Rollup, rollup, la prochaine énorme brèche est là. La violation de données stupéfiante d'Equifax Equihax: l'une des violations les plus calamiteuses de tous les tempsLa violation d'Equifax est la violation de sécurité la plus dangereuse et la plus embarrassante de tous les temps. Mais connaissez-vous tous les faits? Avez-vous été touché? Que peux-tu y faire? Découvrez ici. Lire la suite a attiré l'attention de presque tous les citoyens américains. Pourquoi? Parce que l'agence d'évaluation du crédit a subi une violation majeure, n'a pas divulgué les informations, laissez les membres du conseil d'administration vendre des actions avant annonçant la violation, et a exposé les antécédents de crédit détaillés de presque tous les citoyens américains à quiconque met la main sur le Les données.

Ça sonne mal, non? C'était et c'est mauvais. Non content d'exposer les antécédents de crédit de centaines de millions de citoyens, Equifax a tâté à plusieurs reprises l'opération de nettoyage. Alors, qu'est-ce-qu'il s'est passé?

En décembre 2016, un chercheur en sécurité a déclaré à Motherboard, sous anonymat, qu'ils étaient tombés sur un portail en ligne destiné uniquement aux employés d'Equifax. Le chercheur a exploité un bogue de «navigation forcée» et a immédiatement eu accès aux dossiers de millions de citoyens américains. Le chercheur a informé Equifax de la vulnérabilité en tant que divulgation responsable. Gardez cette brèche à l'esprit.

En septembre 2017, des rapports ont révélé qu'Equifax était victime d'une violation majeure de la cybersécurité - mais la violation avait eu lieu en mars 2017. La violation semble provenir de la même vulnérabilité que celle précédemment décrite à l'agence de crédit. Dans le même temps (toujours en septembre), Equifax a annoncé un vol de données touchant 145 millions de consommateurs américains, ainsi qu'entre 400 000 et 44 millions de résidents du Royaume-Uni et 8 000 Canadiens.

Les pirates ont récupéré des informations personnelles, y compris les noms complets, les dates de naissance, les adresses, les numéros de sécurité sociale et plusieurs autres types d'informations vitales, tels que les permis de conduire. Autrement dit, c'est l'une des pires fuites de données jamais vues.

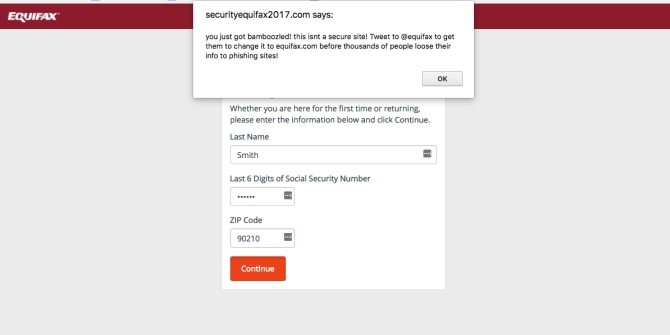

Ça s'est empiré

Mais ça empire. Dans les jours qui ont suivi l'annonce, le site de récupération et d'assistance du compte Equifax Comment vérifier si vos données ont été volées dans la violation d'EquifaxDes nouvelles viennent de faire surface concernant une violation de données d'Equifax qui affecte jusqu'à 80% de tous les utilisateurs de cartes de crédit américaines. Êtes-vous un d'entre eux? Voici comment vérifier. Lire la suite a été marqué comme spam par OpenDNS et mis hors ligne, présumé être un site de phishing. Oh, et pour vérifier l'état de leur compte, les utilisateurs devaient entrer les six derniers chiffres de leur numéro de sécurité sociale - l'ironie n'a pas été perdue. Ensuite, le site a commencé à renvoyer de fausses informations. De nombreux rapports d'utilisateurs saisissant des informations complètement fausses ont donné des résultats positifs, informant l'utilisateur que leurs données avaient été perdues. Et puis un site de phishing a surgi, obscurcissant encore les eaux déjà troubles.

Ajoutant l'insulte à la blessure, le membre du Congrès Barry Loudermilk a présenté un projet de loi à la Chambre des représentants des États-Unis. qui a essentiellement supprimé les protections des consommateurs directement en relation avec les activités menées par le crédit américain agences. Le projet de loi a également tenté d'annuler tous les dommages-intérêts punitifs. Loudermilk avait déjà reçu 2 000 $ au cours du cycle électoral de 2016 d'Equifax.

Aucun groupe de piratage n'a encore fourni de données. Quand ils le font, cependant, vous pouvez être sûr que les données porteront un lourd prix.

Coffre 7

Ce ne serait pas une année de cybersécurité sans une entrée de WikiLeaks. En mars 2017, WikiLeaks a publié une mine de documents de la CIA CIA Hacking & Vault 7: Votre guide de la dernière version de WikiLeaksTout le monde parle de WikiLeaks - encore une fois! Mais la CIA ne vous regarde pas vraiment via votre smart TV, n'est-ce pas? Certes, les documents divulgués sont des faux? Ou peut-être que c'est plus compliqué que ça. Lire la suite composé de 7 818 pages Web, avec 943 autres pièces jointes. Pressé sur leur authenticité, l'ancien directeur de la CIA Michael Hayden déclaré que la CIA «ne commente pas l'authenticité ou le contenu ou les prétendus documents de renseignement».

D'autres responsables, actuels et anciens, ont confirmé l'authenticité des documents. D'autres ont comparé la fuite de la CIA Vault 7 aux outils de piratage divulgués par les NSA via The Shadow Brokers. Que contenait Vault 7? Les cybercriminels possèdent les outils de piratage de la CIA: ce que cela signifie pour vousLe malware le plus dangereux de la Central Intelligence Agency - capable de pirater presque tous les appareils électroniques grand public sans fil - pourrait désormais être entre les mains de voleurs et de terroristes. Alors, qu'est-ce que ça signifie pour vous? Lire la suite

# Vault7 était intéressant pour les gens d'infosec, et digne d'intérêt en ce qu'il montrait l'incompétence de la CIA. Mais 8 mois de silence après les taquineries #MediaOps était sommaire et décevant. Je me demande si trop de candidats à la fuite ont eu froid aux pieds après une hystérie continue de la Russie.

- Caro Kann (@kann_caro) 7 décembre 2017

Les documents sont essentiellement un catalogue très détaillé d'outils de piratage puissants et d'exploits. Parmi ces informations, vous trouverez des instructions pour compromettre Skype, les réseaux Wi-Fi, les documents PDF, les programmes antivirus commerciaux, le vol de mot de passe et bien plus encore.

La firme de cybersécurité Symantec a analysé les outils et a trouvé plusieurs descriptions correspondant à des outils «utilisés dans des cyberattaques contre au moins 40 cibles différentes dans 16 pays différents» par un groupe appelé Longhorn. L'analyse Symantec des délais de développement de certains outils et leur utilisation par rapport à des cibles ont corroboré davantage l’authenticité du contenu du coffre-fort 7 - et leur lien direct avec le CIA.

Violation des données

Ces cinq événements ont probablement été les révélations les plus importantes et les plus choquantes de l'année. Mais ce n'étaient pas les seuls événements majeurs. Il y a eu plusieurs violations de données impliquant des chiffres ahurissants; la décharge de River City Media seule contenait 1,4 milliard de comptes de messagerie, d'adresses IP, de noms complets, etc. 711 millions d'adresses électroniques compromises par Onliner Spambot Lire la suite (et c'est sans considérer que les MRC eux-mêmes sont un groupe obscur de fournisseurs de spam).

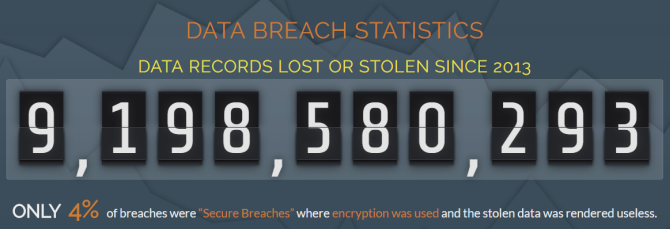

Le chiffre ci-dessous est tout simplement stupéfiant, mais représente 56% en enregistré dossiers perdus ou volés depuis que j'ai rédigé le dernier rapport de fin d'année.

Ou que diriez-vous du NHS du Royaume-Uni? Le service national de santé grinçant a subi son pire événement de violation de données en mars 2017. Une divulgation accidentelle a révélé les données médicales privées de 26 millions de dossiers, ce qui représente 2 600 pratiques de santé à travers le pays. Ou le soi-disant Grosse fuite asiatique, une base de données de hackers contenant plus d'un milliard d'enregistrements volés par plusieurs grandes sociétés technologiques chinoises? Celui-ci a à peine fait la une des journaux en dehors de l'Asie et des cercles de cybersécurité.

Si vous souhaitez en savoir plus sur le nombre de personnes derrière chaque violation, je vous suggère de parcourir Indice de niveau de violation. Alternativement, cette liste Identity Force est également complet.

Malware et Ransomware

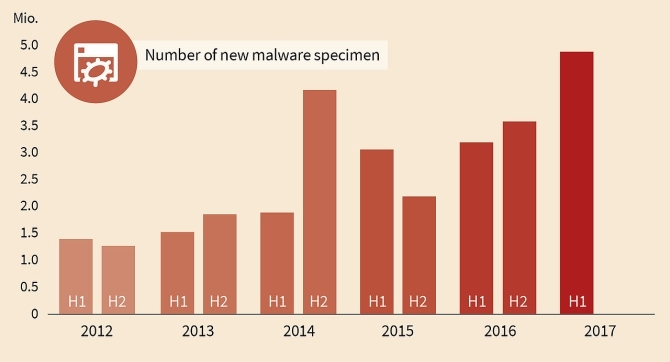

Les faits chiffrés sont les suivants: les attaques de logiciels malveillants et de rançongiciels sont en constante augmentation. À l'échelle mondiale, il existe également plus de variantes de logiciels malveillants et de ransomwares. Blog de sécurité G-DATA estimations qu'il y a plus de 27 000 nouveaux spécimens de logiciels malveillants tous les jours - c'est toutes les 3,2 secondes. Leur étude semestrielle a révélé qu'un spécimen de malware sur cinq avait été créé en 2017. (Lisez notre guide sur comment supprimer la majorité d'entre eux Le guide de suppression complète des logiciels malveillantsLes logiciels malveillants sont partout ces jours-ci, et l'éradication des logiciels malveillants de votre système est un processus long, nécessitant des conseils. Si vous pensez que votre ordinateur est infecté, voici le guide dont vous avez besoin. Lire la suite !)

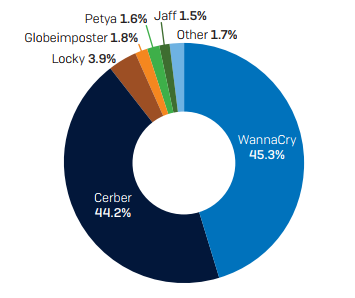

Cette année, le ver de rançon WannaCry décrit plus tôt a complètement faussé le paysage de l'infection. Un Sophos récent rapport [PDF] a expliqué que même si «Cerber a été la famille de ransomwares la plus prolifique... son pouvoir a été occulté pendant quelques mois... quand WannaCry a pris d'assaut la planète à l'arrière d'un ver. » D'autres vecteurs d'attaque, comme la malvertising, le phishing et le spam avec des pièces jointes malveillantes, ont également connu des hausses considérables.

Autres souches extrêmement virulentes, comme Petya / NotPetya / GoldenEye Tout ce que vous devez savoir sur le rançongiciel NotPetyaUne méchante forme de ransomware baptisée NotPetya se répand actuellement dans le monde. Vous avez probablement des questions et nous avons certainement des réponses. Lire la suite augmenté le niveau d'attaque du ransomware en cryptant le Master Boot Record, forçant un redémarrage pour activer le cryptage processus, en exécutant une fausse invite de commande CHKDSK pour masquer le processus, et en exigeant une rançon substantielle pour déchiffrer le système.

Cryptojacking

Par exemple, une malvertising commune Qu'est-ce que la malvertisation et comment pouvez-vous la prévenir?La malvertisation est en hausse! En savoir plus sur ce que c'est, pourquoi c'est dangereux et comment pouvez-vous rester à l'abri de cette menace en ligne. Lire la suite tactique Qu'est-ce que la malvertisation et comment pouvez-vous la prévenir?La malvertisation est en hausse! En savoir plus sur ce que c'est, pourquoi c'est dangereux et comment pouvez-vous rester à l'abri de cette menace en ligne. Lire la suite (connu sous le nom de cryptojacking) redirige l'utilisateur vers un site exécuter un mineur de crypto-monnaie en arrière-plan. Dans certains cas, même après avoir fermé l'onglet incriminé, le script d'exploration de crypto-monnaie continue de fonctionner. Autres instances il suffit de verrouiller une page Web Qu'est-ce que la malvertisation et comment pouvez-vous la prévenir?La malvertisation est en hausse! En savoir plus sur ce que c'est, pourquoi c'est dangereux et comment pouvez-vous rester à l'abri de cette menace en ligne. Lire la suite et délivrer une rançon aux utilisateurs sans méfiance, ou télécharger de force des kits d'exploit malveillants sur l'appareil.

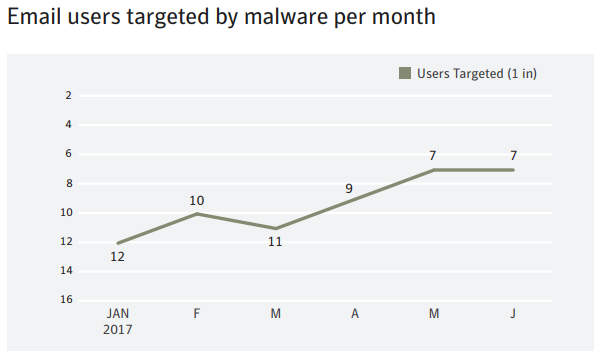

Au troisième trimestre 2017, Kaspersky Lab a constaté que 59,56% du trafic e-mail mondial était du spam, en hausse de 1,05% par rapport au trimestre précédent. De ce spam, Symantec estimé un sur 359 comporte une pièce jointe malveillante, tandis que les e-mails, en général, restes le mécanisme de livraison n ° 1 pour les logiciels malveillants.

«Aucun autre canal de distribution ne s'en rapproche: sites non compromis contenant des kits d'exploitation, pas de réseau des technologies de partage de fichiers comme SMB, pas des campagnes publicitaires malveillantes qui incitent les utilisateurs à cliquer sur la bannière les publicités. En fait, un utilisateur est presque deux fois plus susceptible de rencontrer des logiciels malveillants par e-mail que de tomber sur un site Web malveillant. »

Confidentialité et surveillance

Non seulement la quantité de logiciels malveillants, de rançongiciels, de spams et similaires a augmenté, mais notre confidentialité générale diminue à un moment où la surveillance augmente. Au tournant de l'année, nous étions encore en train de nous entendre avec le colossal Yahoo! violation de données. Je ne l'ai pas inclus dans cette revue annuelle parce que la majorité des informations sont arrivées en décembre 2016 - après avoir écrit la revue de l'année dernière, mais surtout, avant 2017.

Le long et le court est le suivant: Yahoo! a subi plusieurs violations de données tout au long de 2016, entraînant la fuite de milliards de dossiers individuels. C'était tellement mauvais qu'il a presque détruit l'énorme fusion Yahoo / Verizon. Cependant, les statistiques suivantes sont postérieures à Yahoo, mais les fuites pré-Equifax et d'inscription des électeurs, alors gardez cela à l'esprit.

En janvier 2017, Pew Research a rapporté cette «Une majorité d'Américains (64%) ont personnellement connu une importante violation de données et une part relativement importante du public ne fait pas confiance institutions clés - en particulier le gouvernement fédéral et les sites de médias sociaux - pour protéger leurs informations personnelles. Compte tenu de la fuite d'Equifax a révélé 145 millions de citoyens, et la fuite d'inscription des électeurs a révélé 198 millions de documents, je suis prêt à parier que ce pourcentage a considérablement augmenté.

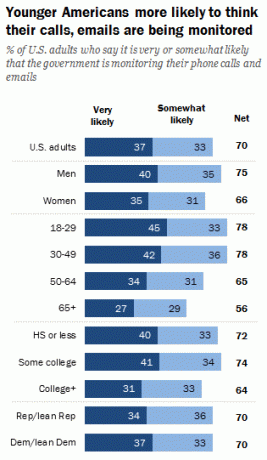

En ce qui concerne la surveillance, seulement 13% du public américain dire il est «peu probable» que le gouvernement surveille leurs communications. Cette, après la réduction significative de la portée de capture des métadonnées NSA Que peuvent dire les agences de sécurité gouvernementales des métadonnées de votre téléphone? Lire la suite , est révélateur. Près de 80% des adultes américains de moins de 50 ans pensent que leurs communications sont suivies. Cependant, dans la tranche des plus de 50 ans, ce chiffre tombe à environ 60%.

Hameçonnage

Voilà, la bonne nouvelle vous attend. Le nombre total de sites de phishing est passé d'un sommet à plus de 450 000 au T2 2016 à environ 145 000 au T2 2017. Temps de fête!

Pas si vite! Le nombre total de phishing des sites a considérablement diminué, mais la variété des méthodes de phishing a augmenté. Au lieu d'utiliser simplement des e-mails appâtés, les malfaiteurs répandent leurs armes malveillantes sur les messageries instantanées et autres plateformes de communication.

De faux billets d'avion, des escroqueries de bons de supermarché, du café gratuit, des meubles, des billets de cinéma et bien plus ont été présentés sur WhatsApp, SnapChat et d'autres messagers instantanés.

Dans l'attente de 2018

À ce stade, vous pensez probablement "S'il vous plaît, laissez-le se terminer." Eh bien, vous avez de la chance! Vous avez atteint la fin de cette revue de cybersécurité 2017 approfondie mais entièrement sombre. Pour résumer: à mesure que les menaces augmentent, leurs dégâts sont de plus en plus graves, coûtent plus cher et ont des implications plus larges.

Rester en sécurité en ligne n'est pas tout à fait facile. Mais cela ne doit pas non plus être une corvée. Il existe un seul facteur d'interconnexion entre chaque attaque. Vous l'avez deviné? C'est vrai: c'est le facteur humain. L'éducation aux compétences de base en cybersécurité atténue une quantité phénoménale de problèmes potentiels.

La confidentialité et la sécurité sont une notion qui s'éloigne lentement à l'approche de 2018. La technologie crée une commodité insondable, mais le coût est difficile à récupérer une fois perdu. Les citoyens recherchent de plus en plus de nouvelles solutions pour protéger leur vie privée. Ou, à tout le moins, gérer les données qu'ils renvoient. Les solutions d'optimisation des données gagnent du terrain, visant à redonner du pouvoir aux utilisateurs en tant que créateurs de données. Plusieurs startups blockchain feront des tentatives audacieuses tout au long de 2018 et au-delà pour atteindre cet objectif. (Ainsi que ceux prêt à modifier nos relations avec les agences de crédit 3 agences de crédit Blockchain changent notre relation avec l'argentLes agences de crédit sont des reliques du passé, des dinosaures sujets aux abus, à la fraude et au vol d'identité. Il est temps de parler de la technologie qui empêchera une autre perte de données de type Equifax: la blockchain. Lire la suite , aussi.)

Éducation, Éducation, Éducation

Mais en réalité, nous devons accepter que la vie privée comme nous le savions autrefois Éviter la surveillance Internet: le guide completLa surveillance Internet continue d'être un sujet brûlant, nous avons donc produit cette ressource complète sur les raisons pour lesquelles c'est si important, qui est derrière, si vous pouvez l'éviter complètement, et plus encore. Lire la suite . Chaque internaute est assis au sommet d'une montagne de données agrégées. Internet (et avec lui, les mégadonnées) s'est développé plus rapidement que les autres technologies qui changent le monde. Malheureusement, les utilisateurs sont pris dans la boue.

En tant que gourou du cryptage, Bruce Schneier dit, "Les gens ne testent pas leurs aliments pour les agents pathogènes ou leurs compagnies aériennes pour la sécurité. Le gouvernement le fait. Mais le gouvernement n'a pas réussi à protéger les consommateurs contre les sociétés Internet et les géants des médias sociaux. Mais cela arrivera. Le seul moyen efficace de contrôler les grandes entreprises est par le biais d'un grand gouvernement. »

Il n’est pas trop tard pour vous éduquer ainsi que ceux qui vous entourent. Cela fera certainement une différence. Et vous n'avez pas à dépenser des milliers de dollars pour être en sécurité, mais cela pourrait vous faire économiser plus tard. Un bon endroit pour commencer est avec notre guide pour améliorer votre sécurité en ligne.

Avez-vous été touché par une faille de sécurité en 2017? Dites le nous dans les commentaires.

Gavin est rédacteur principal pour MUO. Il est également rédacteur en chef et gestionnaire SEO pour le site frère de MakeUseOf, Blocks Decoded. Il a un BA (Hons) écriture contemporaine avec des pratiques d'art numérique pillé des collines du Devon, ainsi que plus d'une décennie d'expérience professionnelle en écriture. Il aime beaucoup de thé.