Publicité

Dans notre société toujours active, nous générons beaucoup de données, certaines estimations suggérant 28 875 Go par seconde. Avec cette énorme masse de données, nous divulguons une énorme quantité d'informations personnelles. De notre collection de photos en nuage à quels sites Web nous visitons À VENDRE: Votre historique de navigation - Alors, que pouvez-vous faire?Une décision de la FCC selon laquelle les FAI doivent obtenir l'autorisation des clients avant de vendre des données personnelles pourrait être annulée. Votre FAI est sur le point de fixer un prix pour vos données personnelles. Comment pouvons-nous riposter? Lire la suite , il devient plus facile pour les attaquants malveillants de faire l'équivalent numérique de fouiller dans nos ordures.

Que ce soit Facebook vendant vos données Data Selfie: que sait réellement Facebook de vous?Vous partagez une énorme quantité de données avec Facebook, même si vous ne cliquez pas ou ne postez pas beaucoup. Cette extension Chrome vous donnera une idée de tout ce que Facebook sait de vous. Lire la suite aux annonceurs, outrepasser la surveillance gouvernementale Éviter la surveillance Internet: le guide completLa surveillance Internet continue d'être un sujet brûlant, nous avons donc produit cette ressource complète sur les raisons pour lesquelles c'est si important, qui est derrière, si vous pouvez l'éviter complètement, et plus encore. Lire la suite , ou cybercriminels Les cybercriminels possèdent les outils de piratage de la CIA: ce que cela signifie pour vousLe malware le plus dangereux de la Central Intelligence Agency - capable de pirater presque tous les appareils électroniques grand public sans fil - pourrait désormais être entre les mains de voleurs et de terroristes. Alors, qu'est-ce que ça signifie pour vous? Lire la suite cherchant à gagner de l'argent rapidement - il y a beaucoup de gens qui veulent vos données. Malheureusement, cette invasion de votre vie privée ne vous profite pas du tout Vous êtes le produit, pas le client: l'économie des données personnelles expliquéeComme Andrew Lewis l'a dit un jour: «Si vous ne payez pas quelque chose, vous n'êtes pas le client; vous êtes le produit vendu ". Réfléchissez un instant aux implications de cette citation - combien de services gratuits ... Lire la suite . Si vous souhaitez développer vos défenses et vous protéger en ligne, laissez-nous vous guider pour améliorer votre sécurité et protéger votre vie privée.

Navigateurs Web

Les navigateurs Web sont notre fenêtre sur le grand pays des merveilles d'Internet. Presque tout ce que nous faisons en ligne, d'une recherche rapide sur Google aux services bancaires en ligne, se fait via le navigateur. Cette facilité d'utilisation le rend incroyablement pratique pour nous, mais signifie également que notre navigateur sait beaucoup de choses sur ce que nous faisons en ligne. En fait, l'historique de votre navigateur peut être l'un des les bases de données les plus invasives jamais créées Comment effacer manuellement et automatiquement l'historique de votre navigateurLes sites Web que vous visitez laissent des traces sur votre ordinateur. Nous vous montrons comment supprimer votre historique de navigation dans Firefox, Chrome, Edge et Internet Explorer. Lire la suite .

Il fut un temps où votre historique n'était disponible que localement sur votre ordinateur. La plupart des navigateurs modernes vous permettent désormais de vous connecter pour activer la synchronisation des paramètres avec le cloud et entre les appareils. Cela est particulièrement vrai pour Chrome, où toutes les informations sont stockées dans votre compte Google. La synchronisation de l'historique est activée par défaut lors de la connexion à Chrome, mais vous pouvez la tête dans les paramètres pour le désactiver Google partagera votre historique de navigation le 1er mars [Actualités] Lire la suite .

La menace toujours présente du suivi

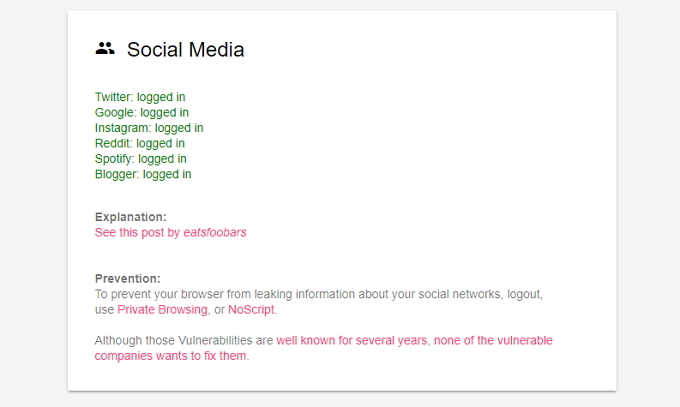

La plupart d'entre nous savons que notre activité en ligne est surveillée et stockée par le navigateur. Ce que vous ne savez peut-être pas, c'est combien d'informations vous concernant sont données sur chaque site Web que vous visitez. nous comparé votre navigateur à un robinet qui fuit car il donne souvent un large flux d'informations à tout site Web qui le souhaite. Des sites comme Ce que chaque navigateur sait de vous (WEBKAY) peut vous donner une fenêtre sur ce monde de partage de données en arrière-plan.

Votre emplacement, la configuration matérielle et logicielle, la connexion Internet et les comptes de médias sociaux sont tous à gagner. Certaines de ces données permettent le bon fonctionnement d'Internet, tandis que d'autres parties - comme vos comptes de médias sociaux - sont là pour gratter les données pour les annonceurs vous fournir un contenu personnalisé. Le navigateur de votre smartphone peut même accéder au gyroscope de votre téléphone pour décider si votre téléphone est dans votre main ou sur la table.

Un accent sur la confidentialité

Microsoft a été l'un des premiers à populariser le mode de navigation privée après avoir ajouté la fonctionnalité à une version bêta d'Internet Explorer 8. Le principal avantage du mode de navigation privée est que tout ce que vous faites n'est stocké que pour cette session. Dès que vous fermez la fenêtre, toutes les traces de celle-ci sont supprimées de votre ordinateur. Il vous permet de naviguer rapidement et facilement sur le Web sans que tout soit stocké dans l'historique et de vous connecter simultanément à plusieurs comptes. Il est largement considéré comme l'un des moyens les plus simples de vous protéger lorsque vous naviguez sur un ordinateur partagé. Mais il se trouve que La navigation privée n'est pas toujours privée.

L'ensemble de l'activité de Google repose sur vendre vos informations aux annonceurs Que sait vraiment Google à votre sujet?Google n'est pas un champion de la confidentialité des utilisateurs, mais vous pourriez être surpris de voir à quel point ils en savent. Lire la suite . Il n'est donc pas surprenant que leur navigateur Web Chrome populaire soit souvent vu comme moyen à cette fin Utilisation de Chrome: pouvons-nous vraiment faire confiance à Google?Pourquoi ne pas faire confiance à Google? L'entreprise sait ce qu'elle fait; clairement Google est digne de confiance. Ou est-ce? Lire la suite . Supposons que vous souhaitiez passer de Chrome, l'open source Firefox est un excellent choix Passer de Chrome: comment faire de Firefox un chez-soiVous avez donc décidé que Firefox est le meilleur navigateur pour vous. Pouvez-vous faire quelque chose pour rendre Firefox moins un environnement étranger? Oui! Lire la suite . Mozilla a même développé une version entièrement axée sur la confidentialité pour mobile appelé Firefox Focus Firefox Focus bloque les publicités et les trackers par défautFirefox Focus bloque les publicités et les trackers par défaut, vous permettant de naviguer sur le Web sans craindre que chacune de vos actions soit analysée. Ce qui est regrettable pour nous. Lire la suite . Si ce n'est pas assez privé pour vous, alors il y a des choix qui offrir un anonymat encore plus grand 4 navigateurs Web anonymes gratuits entièrement privésLa navigation anonyme sur le Web est un moyen de protéger votre vie privée en ligne. Voici les meilleurs navigateurs Web anonymes à utiliser. Lire la suite . N'oubliez pas que l'anonymat total sur Internet est presque impossible - peu importe ce que les développeurs prétendent.

Recommandations

- Firefox - Firefox de Mozilla est né des cendres du Netscape Navigator, autrefois bien-aimé, et se classe désormais comme le deuxième navigateur Web le plus populaire. Offres Firefox possibilités de personnalisation 7 modules complémentaires de personnalisation pour FirefoxQue vous utilisiez Firefox pour le travail ou pour le plaisir, les modules complémentaires aident à personnaliser votre expérience de navigation pour vous. Ces modules complémentaires de personnalisation offrent un nouveau look ainsi qu'une façon personnalisée d'utiliser Firefox. Lire la suite , tout en restant à ses côtés engagement envers la confidentialité 3 raisons impérieuses pour lesquelles la position de Firefox sur la confidentialité mérite d'êtrePersonne ne veut penser qu'ils sont surveillés sans consentement. Firefox est le seul navigateur "Big Three" à ne s'intéresser à aucune collecte de données utilisateur. Qu'est-ce que cela signifie vraiment pour les utilisateurs? Lire la suite .

- Opéra - Opera est basé sur le même navigateur Chromium open source que Google Chrome, mais fait de la confidentialité une priorité. Un seul clic est nécessaire pour effacer toutes les données de navigation et le badge de sécurité détaille les informations d'identification de chaque site. Opera propose même un VPN gratuit et intégré Empêchez votre FAI d'espionner gratuitement vos données Web avec OperaLa meilleure façon de contourner l'espionnage des FAI sur vos données Web est d'utiliser un VPN protégé, mais si vous avez besoin d'une alternative sans tracas, vous pouvez vous en tirer avec le navigateur Opera. Lire la suite .

- Navigateur Tor - Abréviation de The Onion Router, le navigateur Tor (basé sur Firefox) vous connecte à une chaîne de nœuds Tor Navigation vraiment privée: Guide de l'utilisateur non officiel de TorTor fournit une navigation et une messagerie véritablement anonymes et introuvables, ainsi qu'un accès au soi-disant «Deep Web». Tor ne peut vraisemblablement être brisé par aucune organisation de la planète. Lire la suite . Votre trafic est crypté et envoyé via la chaîne avant d'arriver à destination. Ceci est fait dans le but de cacher d'où il vient. Tor est aussi votre passerelle vers le Deep Web 10 coins peu connus du Web profond que vous pourriez aimerLe dark web a une mauvaise réputation, mais il existe des sites Web dark vraiment utiles que vous voudrez peut-être consulter. Lire la suite .

Extensions de navigateur

Chrome et Firefox sont devenus les navigateurs dominants en partie en raison de leur capacité à personnaliser et à améliorer l'expérience par défaut avec les extensions. le Chrome Web Store et Collection de modules complémentaires de Mozilla permettre aux développeurs de soumettre des extensions que vous pouvez facilement télécharger et ajouter à votre navigateur. Firefox vous permet même de prendre vos extensions en déplacement avec leurs applications pour smartphone.

Comme Chrome est le navigateur le plus utilisé au monde, il a un grande collection d'extensions de sécurité Les 8 meilleures extensions de sécurité et de confidentialité pour le navigateur ChromeLe Chrome Web Store de Google héberge de nombreuses extensions qui peuvent protéger votre sécurité et votre confidentialité lors de l'utilisation de Chrome. Que vous souhaitiez bloquer JavaScript, les plug-ins, les cookies et les scripts de suivi ou forcer des sites Web à crypter votre trafic, ... Lire la suite . Firefox a également une gamme saine Entièrement sécurisé: 11 extensions Firefox indispensables pour la sécuritéPensez au navigateur que vous utilisez pour consulter cet article dès maintenant. Est-ce sûr? Est-ce sécurisé? Vous seriez surpris par ces réponses. Lire la suite , le mouvement open source étant naturellement tourné vers la confidentialité et la sécurité. Des extensions comme Déconnecter, HTTPS partout, Ghostery, et Blaireau de confidentialité sont même multiplateforme. Un avantage des extensions par rapport aux applications natives est qu’elles ne sont généralement pas bloquées par les systèmes de gestion du lieu de travail. Cela signifie que vous êtes en mesure d'installer librement des extensions axées sur la sécurité et la confidentialité - vous permettant de naviguer en toute sécurité et en toute confidentialité où que vous soyez.

Recommandations

- HTTPS partout (Chrome, Firefox, Opéra) - Si HTTPS se trouve dans la barre d'adresse, le les données envoyées entre vous et le site Web sont cryptées Qu'est-ce que HTTPS et comment activer les connexions sécurisées par défautLes problèmes de sécurité se répandent partout et ont atteint le premier plan de la plupart des gens. Des termes comme antivirus ou pare-feu ne sont plus un vocabulaire étrange et sont non seulement compris, mais également utilisés par ... Lire la suite . HTTPS Everywhere ajoute cette protection à tous les sites Web.

- Blaireau de confidentialité (Chrome, Firefox, Opéra) - Développé par les militants de la protection de la vie privée Electronic Frontier Foundation (EFF), Privacy Badger bloque les publicités d'espionnage et les trackers invisibles.

- Web de confiance - L'extension Web of Trust ajoute un petit symbole à côté de tout site Web qui classe sa fiabilité. Ils ont été trouvés abuser de leur position Vous devez désinstaller Web of Trust dès maintenantVous devriez envisager de désinstaller WOT dès maintenant. Pourquoi? Parce que Web of Trust a été surpris en train de collecter et de vendre des données utilisateur. Pire encore, ces données n'ont pas toujours été anonymisées avec succès. Lire la suite , mais ont depuis pris des mesures pour y remédier.

Fournisseurs de messagerie

Nous considérons le courrier électronique comme une innovation relativement récente, mais les graines ont d'abord été semées il y a plus de 50 ans L'histoire étrange de la façon dont le courrier électronique est devenu si populaireLe courrier électronique semble être un élément technologique si primitif. Comment est-il devenu si populaire? Et comment se fait-il que nous l'utilisions encore à ce jour? Voici l'histoire de comment tout cela s'est produit. Lire la suite . Comme les ordinateurs sont devenus plus courants au cours des années 1980, le courrier électronique est devenu une partie essentielle de notre travail et de notre vie personnelle. Certaines estimations disent même que nous envoyons collectivement 205 milliards de courriels tous les jours. Avec autant d'informations envoyées dans le monde, il n'est pas étonnant que les criminels et les gouvernements ne soient que trop désireux de regarder dans notre boîte aux lettres mondiale.

Récemment, les inquiétudes concernant la surveillance gouvernementale sont devenues de plus en plus courantes. Le cryptage est votre meilleure ligne de défense contre les écoutes indésirables Comment fonctionne le cryptage et est-il vraiment sûr? Lire la suite . En brouillant vos e-mails, seules les parties disposant de la clé de cryptage peuvent décrypter vos messages. Le chiffrement de bout en bout (E2EE) est généralement considéré comme la méthode la plus sûre. Seuls vous et le destinataire détenez la clé de cryptage, donc ni le serveur ni aucun tiers ne peut décrypter vos messages. Malheureusement, un mélange de raisons techniques et commerciales signifie que la plupart des fournisseurs de messagerie traditionnels n'offrent pas E2EE.

Heureusement, il y a au moins quelques-uns qui ont à l'esprit votre vie privée Les 5 fournisseurs de messagerie les plus sécurisés et cryptésMarre de la surveillance gouvernementale et tierce de vos e-mails? Protégez vos messages avec un service de messagerie crypté sécurisé. Lire la suite , comme ProtonMail. Développé par des chercheurs du CERN, le service utilise E2EE et désactive la journalisation IP par défaut. Leurs serveurs sont basés en Suisse sous des lois strictes de confidentialité, et le logiciel est même open source. À l'heure actuelle, ProtonMail n'est accessible que via leur site web ou des applications mobiles. Malgré ses avantages en matière de confidentialité, l'E2EE vous empêche d'ajouter ProtonMail à Outlook ou à d'autres clients de bureau. Si trouver un fournisseur de messagerie sécurisé semble trop compliqué, il peut être utile de considérer simplement se débarrasser complètement des e-mails 4 personnes influentes qui n'utilisent pas le courrier électronique (et pourquoi)Il est difficile d'imaginer une vie sans e-mail, mais certaines personnes choisissent de cesser complètement de l'utiliser. Cela inclut les sénateurs américains et les cinéastes célèbres. Lire la suite .

Recommandations

- ProtonMail(Android, iOS, La toile) - Basé en Suisse et développé par des chercheurs du CERN, ProtonMail place la confidentialité et la sécurité au premier plan. Ils ont cimenté cette réputation en lançant récemment un VPN gratuit.

- TutaNota(Android, iOS, La toile) - TutaNota offre un service similaire à ProtonMail, sauf que leurs serveurs sont basés en Allemagne. Leur plate-forme est open source et propose E2EE.

- MailFence (La toile) - MailFence se distingue de la concurrence en offrant une suite complète d'outils de productivité aux côtés de son service de messagerie sécurisé. Ils démontrent leur engagement en faveur de la vie privée en reversant 15% de leurs revenus à l'EEF et à l'EDRi.

Moteurs de recherche soucieux de la confidentialité

Il y a d'abord eu Yahoo, AltaVista et Ask Jeeves. Puis Google est arrivé et ils ont commencé à dominer le marché. La recherche est devenue synonyme de Google - à tel point que leur nom est devenu un verbe. Google gère désormais plus de 3,5 milliards de recherches par jour. En échange de réponses quasi instantanées à vos questions, ils vous prenez vos données et vendez-les aux annonceurs Arrêtez d'utiliser la recherche Google: voici pourquoiGoogle a un accès inégalé à vos habitudes de navigation. Tout donner à Google n'est pas une si bonne idée. Voici quelques excellentes alternatives à Google qui font toujours le travail. Lire la suite . Si vous préférez que Google - ou Yahoo et Bing - ne vendent pas vos données de recherche au plus offrant, vous devriez envisager de passer à une alternative plus sécurisée.

Une des plus populaires alternatives est DuckDuckGo Pourquoi ce fan de longue date de Google préfère maintenant DuckDuckGoLa plupart d'entre nous ne se souviennent pas de la vie avant la recherche Google. Essayez DuckDuckGo. Apprenez ses astuces. Il ne pourrait rien manquer de Google. Lire la suite . Fondé en 2008, son objectif principal est de vous fournir des résultats de recherche de haute qualité sans compromettre votre vie privée. Leur Politique de confidentialité est résumée sur leur site Web comme suit: «Nous ne collectons ni ne partageons d'informations personnelles». Cela inclut l'étape inhabituelle de ne même pas enregistrer votre adresse IP dans vos recherches. Apple et Mozilla répertorient même DuckDuckGo comme option de recherche dans leurs navigateurs. Si donner la priorité à votre vie privée ne suffit pas, alors vous serez heureux de savoir qu'il y a certaines choses DuckDuckGo peut faire que Google ne peut pas 8 astuces de recherche qui fonctionnent sur DuckDuckGo mais pas sur GoogleLa recherche Google est reine. Mais DuckDuckGo a gagné un fidèle fan suivant. Il a quelques fonctionnalités inhabituelles que même Google n'a pas. Lire la suite .

Recommandations

- DuckDuckGo - DuckDuckGo établit l'équilibre parfait entre confidentialité et qualité de recherche. La facilité d'utilisation est clairement importante pour eux, et les développeurs intègrent de nombreuses fonctionnalités et outils de recherche supplémentaires.

- Page de démarrage - StartPage se souciait de votre vie privée avant qu'il ne soit cool - ils sont opérationnels depuis 1998. Il s'agit d'un moteur de méta-recherche, combinant un site provenant de plusieurs sources pour vous apporter un ensemble de résultats complet.

- SearX - Un ajout plus récent au marché axé sur la confidentialité, SearX est un autre moteur de méta-recherche similaire à StartPage. Le code source est disponible sur GitHub si vous souhaitez héberger votre propre instance.

Réseaux privés virtuels

UNE Réseau privé virtuel Le petit guide MakeUseOf de la terminologie VPNLe besoin d'une connexion Internet sécurisée n'a jamais été aussi vital. Un VPN est un excellent moyen d'arrêter l'espionnage indésirable dans votre trafic Internet. Nous sommes là pour couper le jargon VPN. Lire la suite (VPN) crée une connexion entre votre ordinateur et un serveur distant. Une fois connecté, chaque fois que vous demandez des informations, tout votre FAI peut voir une connexion au serveur VPN. En plus de protéger vos données contre les FAI, vous semblerez être situé à l'adresse IP du serveur VPN. Vous avez peut-être entendu le mythe selon lequel seuls ceux qui ont quelque chose à cacher ont besoin d'un VPN 5 mythes VPN courants et pourquoi vous ne devriez pas les croireVous prévoyez d'utiliser un VPN? Vous ne savez pas par où commencer ou vous ne savez pas trop ce qu'ils font? Jetons un coup d'œil aux cinq principaux mythes concernant les VPN et pourquoi ils ne sont tout simplement pas vrais. Lire la suite . Cependant, les VPN avoir beaucoup d'utilisations 11 raisons pour lesquelles vous avez besoin d'un VPN et de quoi il s'agitLes réseaux privés virtuels peuvent protéger votre vie privée. Nous expliquons exactement ce qu'ils font et pourquoi vous devriez utiliser un VPN. Lire la suite - vous permettant notamment de débloquer le contenu géo-restreint Quels VPN fonctionnent toujours avec Netflix?Netflix sévit contre les VPN, mais il y en a quelques-uns qui fonctionnent toujours. Voici les meilleurs VPN à utiliser avec Netflix. Lire la suite - et sont l'un des moyens les plus efficaces de protéger votre vie privée et votre sécurité en ligne.

Bien que les produits gratuits soient considérés avec un scepticisme bien mérité, il existe quelques VPN gratuits qui ne compromettent pas votre vie privée 8 services VPN totalement gratuits pour protéger votre vie privéeLes VPN de données illimités gratuits n'existent que s'ils sont des arnaques. Voici les meilleurs VPN réellement gratuits que vous pouvez essayer en toute sécurité. Lire la suite . Remettre toutes vos données à un tiers peut sembler risqué, vous devez donc être certain que vous pouvez faire confiance à votre fournisseur VPN 5 signes que vous pouvez faire confiance à votre client VPNL'utilisation d'un VPN permet de protéger votre trafic contre l'espionnage et vos informations contre le vol. Mais comment pouvez-vous être sûr que votre VPN vous protège? Voici cinq signes que votre VPN est fiable. Lire la suite . Malgré tous les avantages, il est important de ne pas tomber dans le piège de croire que votre VPN est entièrement privé 5 façons dont votre VPN n'est pas aussi privé que vous le pensezVotre VPN n'est pas aussi sécurisé ou privé que vous le pensez. Nous expliquons pourquoi vous et votre historique de navigation pourraient ne pas être anonymes après tout. Lire la suite . Notre guide régulièrement mis à jour les meilleurs services VPN Les meilleurs services VPNNous avons compilé une liste de ce que nous considérons comme les meilleurs fournisseurs de services de réseau privé virtuel (VPN), regroupés par premium, gratuits et adaptés aux torrent. Lire la suite devrait vous donner un point de départ.

Recommandations

- ExpressVPN - ExpressVPN vous donne accès à 1 000 serveurs physiques dans 136 emplacements géographiques dans 87 pays. Pour un anonymat complet Profitez d'un VPN sécurisé et facile à utiliser avec ExpressVPNPourquoi devriez-vous choisir ExpressVPN? Eh bien, nous l'avons essayé, et tout à fait comme ce que nous avons vu jusqu'à présent. Nous pensons que vous aussi. Lire la suite , ils ne conservent aucun journal et acceptent les paiements en Bitcoin.

- Accès Internet Privé - Le VPN Private Internet Access peut être exécuté sur à peu près tous les appareils Sécurisez votre activité de navigation avec un accès privé à Internet VPN [Giveaway]Nous offrons 10 comptes d'accès Internet privés valables un an! Lisez notre procédure pas à pas et rejoignez le concours! Lire la suite , possède des serveurs dans 25 pays et utilise le cryptage AES pour sécuriser vos données. Il vous permet de connecter jusqu'à cinq appareils simultanément et ne stocke aucun journal de trafic.

- TunnelBear - TunnelBear du Canada est le VPN parfait pour les utilisateurs Internet occasionnels TunnelBear: le VPN le plus simple pour protéger votre vie privéeTunnelBear vise à simplifier le VPN, le rendant utile pour tout le monde. Son engagement à protéger votre vie privée en ligne en fait un excellent fournisseur. Lire la suite . En utilisant une application autonome ou une extension Chrome, vous pouvez vous connecter à des serveurs dans 20 pays. Il s'agit d'un service d'abonnement, mais propose un compte gratuit avec 500 Mo par mois.

Gestionnaires de mots de passe

Faites-vous partie des 17% de personnes qui utilisez «123456» comme mot de passe 7 erreurs de mot de passe qui vous feront probablement piraterLes pires mots de passe de 2015 ont été publiés et ils sont assez inquiétants. Mais ils montrent qu'il est absolument essentiel de renforcer vos mots de passe faibles, avec seulement quelques ajustements simples. Lire la suite ? Des mots de passe comme celui-ci sont terribles - mais ils sont courts, faciles à retenir et pratiques. Un moyen de plus en plus populaire pour améliorer votre sécurité, sans avoir à vous souvenir de mots de passe complexes, consiste à utiliser un gestionnaire de mots de passe Comment les gestionnaires de mots de passe protègent vos mots de passeLes mots de passe difficiles à déchiffrer sont également difficiles à retenir. Vous voulez être en sécurité? Vous avez besoin d'un gestionnaire de mots de passe. Voici comment ils fonctionnent et comment ils vous protègent. Lire la suite . Dans leur plus simple simplification, les gestionnaires de mots de passe créent une version plus sécurisée du stockage des mots de passe de votre navigateur. La plupart étendront cela à une suite d'outils de gestion, y compris la génération de mots de passe aléatoires et sécurisés. L'avantage devient évident lorsque vous visitez votre site Web préféré et que le gestionnaire de mots de passe remplit automatiquement vos informations de connexion.

Mis à part le stockage et la génération de mots de passe, la plupart des gestionnaires ont une fonctionnalité qui vous permet auditez vos mots de passe Maîtrisez vos mots de passe pour de bon avec le défi de sécurité de LastpassNous passons tellement de temps en ligne, avec autant de comptes, que se souvenir des mots de passe peut être très difficile. Préoccupé par les risques? Découvrez comment utiliser le défi de sécurité de LastPass pour améliorer votre hygiène de sécurité. Lire la suite . Vous pouvez rapidement voir quels sites ont des mots de passe faibles, en double ou anciens, et même les changer en un seul clic. Malgré le nom, vous pouvez utiliser votre gestionnaire de mots de passe comme un coffre-fort numérique sécurisé 7 super pouvoirs Clever Password Manager que vous devez commencer à utiliserLes gestionnaires de mots de passe comportent de nombreuses fonctionnalités intéressantes, mais les connaissiez-vous? Voici sept aspects d'un gestionnaire de mots de passe dont vous devriez profiter. Lire la suite . Le stockage sécurisé d'informations importantes telles que les numéros de carte de crédit et les détails de compte bancaire peut être pratique.

Vous pouvez même stocker des informations d'identification Wi-Fi pour vous connecter facilement à différents réseaux. Partager vos mots de passe est généralement une expérience incroyablement précaire. Ce n'est pas le cas avec un gestionnaire de mots de passe. Entrez simplement l'adresse e-mail du destinataire et vous pouvez partagez votre mot de passe en toute sécurité Comment partager des mots de passe en toute sécurité avec vos amis et votre familleVous ne devez jamais partager vos mots de passe. Mais vous, non? C'est pourquoi nous allons vous montrer comment partager vos mots de passe tout en gardant vos comptes aussi sécurisés que possible. Lire la suite sans même avoir à le révéler.

Des mots comme «œufs» et «un panier» peuvent dériver vers l'avant de votre esprit. De nombreux gestionnaires de mots de passe auront des fonctionnalités de sécurité comme l'authentification à deux facteurs et empêchent les connexions à partir d'emplacements inconnus - mais vous devez assurez-vous de les utiliser Faites-vous ces 6 erreurs de sécurité de Password Manager?Les gestionnaires de mots de passe ne peuvent être aussi sécurisés que vous le souhaitez, et si vous faites l'une de ces six erreurs de base, vous finirez par compromettre votre sécurité en ligne. Lire la suite . C'est vrai que les gestionnaires de mots de passe ne sont pas parfaits 4 raisons pour lesquelles les gestionnaires de mots de passe ne suffisent pas à protéger vos mots de passeLes gestionnaires de mots de passe sont précieux dans la bataille en cours contre les pirates, mais ils n'offrent pas à eux seuls une protection suffisante. Ces quatre raisons montrent pourquoi les gestionnaires de mots de passe ne suffisent pas à protéger vos mots de passe. Lire la suite - Pourtant, ils offrent une protection supplémentaire sur le stockage de mot de passe de votre navigateur et vous évitent de laisser des notes autocollantes avec votre mot de passe collé à votre écran.

Recommandations

- Dernier passage - LastPass est le gestionnaire de mots de passe le plus populaire. La prise en charge multiplateforme signifie que vous pouvez l'utiliser quel que soit l'appareil sur lequel vous vous trouvez. Malgré ses nombreux avantages Le guide complet pour simplifier et sécuriser votre vie avec LastPass et XmarksAlors que le cloud signifie que vous pouvez facilement accéder à vos informations importantes où que vous soyez, cela signifie également que vous avez beaucoup de mots de passe à suivre. C'est pourquoi LastPass a été créé. Lire la suite , après avoir été acquis par LogMeIn, les défenseurs de la vie privée le voient avec suspicion.

- KeePass - Si vous préférez utiliser un gestionnaire de mots de passe open source, KeePass est fait pour vous KeePass Password Safe - Le système de mot de passe crypté ultime [Windows, Portable]Stockez vos mots de passe en toute sécurité. Complet avec cryptage et un générateur de mot de passe décent - sans parler des plugins pour Chrome et Firefox - KeePass pourrait bien être le meilleur système de gestion de mot de passe. Si vous... Lire la suite . Bien qu'il ne possède pas l'interface utilisateur attrayante de la concurrence, il est fonctionnellement similaire à LastPass.

- Passer - Un peu différent des autres, Pass est un outil en ligne de commande pour la gestion des mots de passe Comment utiliser Pass, Ultimate Ultimate-Source Password ManagerVous recherchez un gestionnaire de mots de passe pour Linux ou Mac OS X qui est open source? Eh bien, vous avez de la chance, car Pass est gratuit, basé sur des normes de cryptage robustes et super facile à utiliser! Lire la suite et stocke vos mots de passe dans un fichier crypté GPG. Il est open source et fonctionne sur Linux, Mac et Windows.

Systèmes d'exploitation

Windows a toujours été quelque chose d'un champ de mines de la vie privée. La sortie de Windows 10 a entraîné des pratiques de collecte de données invasives et n'a fait qu'aggraver la situation. Alors que Microsoft est parti un moyen de calmer ces peurs Ne laissez pas Windows 10 vous espionner: gérez votre confidentialité!Windows 10 vous regarde. Le dernier système d'exploitation de Microsoft recueille sans aucun doute plus de vos informations personnelles que jamais auparavant. Nous vous montrerons comment mieux contrôler votre vie privée. Lire la suite , il est clair que Windows est pas le système d'exploitation le plus soucieux de la confidentialité Confidentialité et Windows 10: votre guide de la télémétrie WindowsAvec l'avènement de la mise à jour du créateur de Windows 10, Microsoft semble avoir décidé d'être plus transparent sur ses activités de collecte de données. Découvrez combien est recueilli et ce que vous pouvez faire. Lire la suite . Heureusement, vous avez des options. Parmi les principales sociétés de technologie, Apple est l'une des plus vigoureuses pour défendre votre droit à la vie privée. Ils ont même combattu le FBI devant les tribunaux lorsqu'ils ont demandé le cryptage de l'iPhone par Apple. Cet engagement envers la confidentialité fait de macOS une alternative incontournable à Windows. Il convient de noter cependant que bien que macOS soit généralement considéré comme très sécurisé, ce n'est pas à l'épreuve des balles Quelles menaces de sécurité affrontent les utilisateurs de Mac en 2016?Méritée ou non, Mac OS X a la réputation d'être plus sécurisé que Windows. Mais cette réputation est-elle encore méritée? Quelles menaces de sécurité existent pour la plate-forme Apple et comment affectent-elles les utilisateurs? Lire la suite .

Comme nous l'avons vu précédemment, les logiciels open source sont souvent plus respectueux de la tout le monde peut voir le code derrière Qu'est-ce qu'un logiciel open source? [MakeUseOf explique]"Open source" est un terme qui revient souvent ces jours-ci. Vous savez peut-être que certaines choses sont open source, comme Linux et Android, mais savez-vous ce que cela implique? Ce qui est ouvert ... Lire la suite . Il en va de même avec les systèmes d'exploitation open source, dont le plus populaire est Linux. Si vous n'avez jamais entendu parler de Linux auparavant, vous avez peut-être inconsciemment vu dans des spectacles comme l'excellent Mr Robot. La part de marché de Linux se situe actuellement à environ 2%, ce qui représente environ 40 millions d'appareils dans le monde. Linux n'est pas seulement un système d'exploitation mais une collection de distributions gratuites («distributions») qui utilisent un code sous-jacent similaire. Si vous décidez de passer à Linux, vous avez un large choix Débuter avec Linux et UbuntuVous souhaitez passer à Linux... mais par où commencer? Votre PC est-il compatible? Vos applications préférées fonctionneront-elles? Voici tout ce que vous devez savoir pour commencer avec Linux. Lire la suite . Les discothèques comme Qubes sont même spécialisée vers la sécurité Qubes OS 3.2: le système d'exploitation Linux le plus sécuriséQubes OS est un système d'exploitation Linux fonctionnel et intuitif axé sur la sécurité, et est utilisé par Edward Snowden. Est-ce que sa responsabilité en matière de sécurité, de superbe compartimentage, de liberté et de fonctionnalités de confidentialité intégrées vous convient? Lire la suite . Une communauté dynamique et engagée signifie que Linux possède également des outils exceptionnels pour améliorer votre sécurité 5 outils de sécurité que vous devriez avoir sous LinuxDès le départ, Linux est assez sécurisé, surtout par rapport à d'autres systèmes d'exploitation tels que macOS ou Windows. Néanmoins, il est bon de s'appuyer sur cela, à commencer par ces outils. Lire la suite .

Recommandations

- macOS - Le système d'exploitation propriétaire développé par Apple. Comme Apple utilise une approche globale de la conception matérielle, elle ne peut être trouvée sur leurs appareils Y a-t-il un bon moment pour acheter un nouveau Mac, iPhone ou iPad?Vous vous demandez quand acheter un iPhone, un Mac ou un iPad? Voici les meilleurs moments pour acheter du matériel Apple pour une valeur maximale. Lire la suite - sauf si vous voulez essayez-vous à un Hackintosh Comment construire votre propre HackintoshCe guide "How to Hackintosh" décrit ce que vous devez faire pour construire un Hackintosh PC de puissance. Ce guide vous montre le chemin. Lire la suite .

- Qubes OS - Distribution Linux axée sur la sécurité. Utilise une approche appelée sécurité par compartimentation. Cela vous permet de garder différentes parties de votre vie numérique isolées des autres. Edward Snowden approuva.

- Queues - Le système Amnesic Incognito Live, mieux connu sous le nom de Tails Systèmes d'exploitation Linux pour le paranoïaque: quelles sont les options les plus sécurisées?Le passage à Linux offre de nombreux avantages aux utilisateurs. D'un système plus stable à une vaste sélection de logiciels open source, vous êtes sur un gagnant. Et cela ne vous coûtera pas un sou! Lire la suite , est un système d'exploitation en direct portable que vous pouvez démarrer sur n'importe quel ordinateur à partir d'un DVD, d'une clé USB ou d'une carte SD. L'objectif principal de Tails est de protéger votre vie privée et votre anonymat, toutes les données étant acheminées via Tor.

Devenir mobile

Avec autant d'informations facilement accessibles sur nos appareils mobiles, il est essentiel que nous prenions des mesures pour les protéger également. iOS est généralement considéré comme le OS mobile le plus sécurisé Quel est le système d'exploitation mobile le plus sécurisé?Luttant pour le titre de système d'exploitation mobile le plus sécurisé, nous avons: Android, BlackBerry, Ubuntu, Windows Phone et iOS. Quel système d'exploitation est le mieux à même de résister aux attaques en ligne? Lire la suite grâce à l'approche du jardin clos d'Apple. Malgré sa nature plus ouverte Android est-il vraiment open source? Et est-ce même important?Ici, nous explorons si Android est vraiment open source ou non. Après tout, il est basé sur Linux! Lire la suite , Le système d'exploitation Android de Google est également relativement sécurisé. Vous devez juste être prêt à surveiller de près quelles applications vous installez N'installez pas ces 10 applications Android populairesCes applications Android sont extrêmement populaires, mais elles compromettent également votre sécurité et votre confidentialité. Si vous les avez installés, vous voudrez les désinstaller après avoir lu ceci. Lire la suite et quoi les autorisations qu'ils demandent Quelles sont les autorisations Android et pourquoi devriez-vous vous en soucier?Avez-vous déjà installé des applications Android sans arrière-pensée? Voici tout ce que vous devez savoir sur les autorisations des applications Android, comment elles ont changé et comment cela vous affecte. Lire la suite . Google règne sur le problème de fragmentation d'Android, mais obtenir des mises à jour de sécurité en temps opportun Pourquoi mon téléphone Android n'a-t-il pas encore été mis à jour?Le processus de mise à jour Android est long et compliqué; examinons-le pour savoir exactement pourquoi la mise à jour de votre téléphone Android prend autant de temps. Lire la suite peut toujours être un problème sur certains combinés.

Votre choix de système d'exploitation fait partie du puzzle de la sécurité mobile - les applications que vous choisissez d'utiliser sont les autres. Malgré les protections mises en place par Apple et Google, il existe toujours un risque de virus et de malware sur vos appareils mobiles. Si vous êtes préoccupé par le risque d’infection, vous pourriez être bien servi en utilisant un application antivirus sur votre smartphone Avez-vous besoin d'applications antivirus sur Android? Et l'iPhone?Android a-t-il besoin d'applications antivirus? Et votre iPhone? Voici pourquoi les applications de sécurité pour smartphone sont importantes. Lire la suite .

Google Play propose une collection incroyablement diversifiée d'applications qui répondent à tous les besoins et intérêts. Parmi les 2,8 millions d'applications, certaines abuser de leur position privilégiée N'installez pas ces 10 applications Android populairesCes applications Android sont extrêmement populaires, mais elles compromettent également votre sécurité et votre confidentialité. Si vous les avez installés, vous voudrez les désinstaller après avoir lu ceci. Lire la suite sur votre téléphone. Comme Apple vérifie chaque soumission avant qu'elle n'atteigne l'App Store, vos chances de télécharger des applications escrocs sont plus éloignées. Au lieu de cela, vous devriez vous concentrer sur gérer les autorisations de votre application et désactiver le suivi Boostez votre confidentialité iOS avec ces paramètres et réglagesNous savons tous que les gouvernements et les sociétés collectent des informations depuis votre téléphone. Mais donnez-vous volontairement beaucoup plus de données que vous ne le pensez? Voyons comment résoudre ce problème. Lire la suite . Autorisations Android ne sont pas aussi intuitifs Boostez votre confidentialité iOS avec ces paramètres et réglagesNous savons tous que les gouvernements et les sociétés collectent des informations depuis votre téléphone. Mais donnez-vous volontairement beaucoup plus de données que vous ne le pensez? Voyons comment résoudre ce problème. Lire la suite , mais ils sont potentiellement plus invasifs. L'ouverture inhérente à Android signifie qu'il y a plus d'options pour protéger votre vie privée et votre sécurité 8 excellentes applications Android qui protègent votre confidentialité et votre sécuritéSi vous souhaitez garder votre appareil Android en sécurité, nous vous recommandons ces applications. Lire la suite .

Recommandations

- Trouver mon téléphone (Android, iOS) - Apple et Google offrent des fonctionnalités de suivi téléphonique intégrées sur leurs plates-formes mobiles respectives. Les deux services sont gratuits et vous permettent de suivre l'emplacement de votre appareil et d'effacer à distance vos données.

- DuckDuckGo (Android, iOS) - Bien que DuckDuckGo ait un site Web mobile, ils fournissent également des applications mobiles qui combinent leur moteur de recherche axé sur la confidentialité et leur navigateur Web.

- Avast Antivirus & Security (Android, iOS) - Avast est depuis longtemps un choix recommandé pour les logiciels antivirus gratuits sur Windows. Leurs applications pour smartphone rendent leur protection antivirus mobile, tout en offrant une gamme de fonctionnalités comme un bloqueur d'appels et un applocker.

Messagerie sécurisée

Les téléphones portables ont changé notre relation avec la communication introduction de SMS. Nous avons commencé à nous appuyer sur des chats textuels pour échanger des informations souvent confidentielles. L'introduction de smartphones et d'applications de messagerie a accru la popularité des chats textuels. Cependant, le partage d'informations privées via une application vous oblige à faire confiance au développeur et à être sûr que personne n'écoute. Puisque nous savons que le gouvernement écoute nos communications, E2EE est la meilleure solution pour sécuriser vos messages privés. Le Snowden fuit également a exposé le programme PRISM Qu'est-ce que PRISM? Tout ce que tu as besoin de savoirAux États-Unis, la National Security Agency a accès à toutes les données que vous stockez auprès de fournisseurs de services américains tels que Google Microsoft, Yahoo et Facebook. Ils surveillent également probablement la majeure partie du trafic qui traverse le ... Lire la suite ce qui a contraint de force les entreprises technologiques à remettre vos données au gouvernement.

Si vous voulez une conversation vraiment privée, vous devez choisir une application de messagerie qui offre non seulement E2EE mais qui valorise également votre confidentialité. Dans une tournure des événements assez surprenante, WhatsApp, propriété de Facebook, est devenu l'un des leaders messagerie sécurisée E2EE Comment activer le cryptage de sécurité de WhatsAppLe soi-disant protocole de chiffrement de bout en bout promet que "seuls vous et la personne avec qui vous communiquez pouvez lire ce qui est envoyé". Personne, pas même WhatsApp, n'a accès à votre contenu. Lire la suite . Les fuites de Snowden ont lancé un mouvement pour les applications cryptées, y compris les goûts de Signal, télégramme et Wickr 4 alternatives lisses à WhatsApp qui protègent votre vie privéeFacebook a acheté WhatsApp. Maintenant que nous sommes sous le choc de cette nouvelle, vous inquiétez-vous de la confidentialité de vos données? Lire la suite . Ils offrent tous des fonctionnalités très similaires, donc votre choix de plate-forme dépendra probablement de ce que vos amis sont prêts à utiliser.

Recommandations

- WhatsApp (Android, iOS, la toile) - WhatsApp est confortablement l'application de messagerie multiplateforme la plus populaire au monde. Plein de fonctionnalités et entièrement gratuit Les meilleures nouvelles fonctionnalités de WhatsApp que vous auriez pu manquerWhatsApp ajoute constamment de nouvelles fonctionnalités. Nous identifions et suivons les meilleures nouvelles fonctionnalités ajoutées à WhatsApp au fil des ans. Lire la suite , c'est un favori des voyageurs internationaux. Il se trouve légèrement maladroit dans le portefeuille de Facebook en raison de son manque de publicité et (discutable Comment empêcher WhatsApp de transmettre vos informations à FacebookMaintenant que WhatsApp appartient à Facebook, vos données peuvent être remises à Facebook - à moins que vous ne l'empêchiez de se produire. Lire la suite ) se concentrer sur la confidentialité des utilisateurs.

- Signal (Android, iOS) - Développé par Open Whisper Systems dont le logiciel de cryptage est intégré à WhatsApp. Si vous aimez la sécurité E2E de WhatsApp, mais ne faites pas confiance à Facebook, alors Signal est la voie à suivre.

- messages (iOS, macOS) - Anciennement connue sous le nom d'iMessage, l'application de messagerie d'Apple vous permet de discuter gratuitement avec d'autres utilisateurs de Messages. Les messages sont E2EE et sont accessibles sur iOS et macOS.

Stockage en ligne

Bien que nous ayons salué le stockage cloud pour sa capacité à sauvegarder facilement vos fichiers, il peut tout aussi bien compromettre votre confidentialité et votre sécurité. Malheureusement, il existe risques inhérents lorsque vous mettez des données sur Internet. Même si elle échappe à l'interception, vous courez le risque que votre Le fournisseur de stockage cloud peut être piraté Êtes-vous l'un des 69 millions d'utilisateurs Dropbox piratés?Il a été confirmé que 68 millions de comptes Dropbox ont été piratés en août 2012. Le vôtre en faisait-il partie? Que devriez-vous faire à ce propos? Et pourquoi le hack a pris QUATRE ANS à venir ... Lire la suite . Nous savons déjà que Google extrait toutes vos données, mais d'autres peuvent également vouloir éroder votre vie privée. Comme Evernote a démontré Gardez vos notes privées: 5 alternatives cryptées à EvernoteEvernote ne crypte pas et ne sécurise pas vos notes par défaut. Si vous recherchez une application de notes chiffrées, essayez ces alternatives. Lire la suite , les fournisseurs de cloud peuvent modifier leur politique de confidentialité avec peu d'avertissement et vous exposer à leurs pratiques invasives.

Tout comme avec le courrier électronique, aucun des principaux fournisseurs n'offre E2EE pour rendre leur service plus sécurisé. C'est souvent parce qu'il ajoute une étape supplémentaire ou un inconvénient qui peut limiter l'attrait de masse de leur offre. Si vous souhaitez renforcer les défenses de votre stockage cloud, vous devriez envisager d'utiliser un fournisseur comme Tresorit. Toutes les données sont cryptées E2E, elles proposent des applications de bureau et mobiles et s'intègrent à l'Explorateur Windows. Le stockage de vos données en ligne comporte toujours des risques. Cependant, en déposant E2EE dans le mélange, vous ajoutez davantage d'obstacles à tout attaquant malveillant souhaitant accéder à vos données.

Si vous décidez que le stockage cloud n'est pas pour vous, alors une solution maison pourrait être plus appropriée. Vous pouvez utiliser des périphériques NAS (Network Attached Storage) pour sauvegarder localement toutes vos données. Comme les périphériques NAS vous permettent généralement de connecter plusieurs disques durs, vous pouvez sauvegarder vos données sur plusieurs disques pour redondance améliorée. Utiliser des logiciels comme Seafile ou Nextcloud il est possible de créer votre propre serveur cloud auto-hébergé Les 3 meilleures alternatives Dropbox auto-hébergées, testées et comparéesVous recherchez une alternative Dropbox qui n'impose aucune restriction? Voici les meilleures alternatives Dropbox auto-hébergées. Lire la suite pour une tranquillité d'esprit ultime.

Recommandations

- Tresorit - Tresorit en Suisse est un service de stockage cloud qui est fonctionnellement similaire à Dropbox, mais avec E2EE. La prise en charge complète des ordinateurs de bureau, du Web et des mobiles facilite l'accès. Les comptes individuels commencent à 10,42 $ pour 1 To de stockage.

- Nextcloud - Un autre concurrent Dropbox mais avec une différence - il est entièrement gratuit, crypté et open source. Le logiciel vous permet de configurer à l'aide de leurs serveurs cloud ou d'héberger votre propre serveur privé.

- Seafile - Similaire à Nextcloud car il vous permet de hébergez votre propre stockage cloud Créez votre propre stockage cloud sécurisé avec SeafileAvec Seafile, vous pouvez exécuter votre propre serveur privé pour partager des documents avec des groupes de collègues ou d'amis. Lire la suite , tout en offrant un service de type Dropbox.

Outils de chiffrement

Traditionnellement, lorsque vous souhaitez envoyer un message mais que vous ne voulez pas que le contenu soit lu, vous écrivez du code. Le destinataire utiliserait alors un ensemble de règles pour décoder en toute sécurité le message. Comme le coût du calcul haute performance a diminué conformément à La loi de Moore, il est devenu plus facile d'effectuer des calculs mathématiques complexes en relativement peu de temps. Cela a conduit à la montée de le cryptage comme méthode sécurisée de brouillage des données Comment fonctionne le cryptage et est-il vraiment sûr? Lire la suite .

L'accès non autorisé à vos données représente un risque croissant. En chiffrant vos données avant qu'elles ne parviennent aux mains de quelqu'un d'autre, vous les empêcher d'accéder à vos informations confidentielles Pas seulement pour les paranoïdes: 4 raisons de crypter votre vie numériqueLe cryptage n'est pas seulement réservé aux théoriciens du complot paranoïaque, ni aux geeks de la technologie. Le chiffrement est quelque chose dont chaque utilisateur d'ordinateur peut bénéficier. Les sites Web technologiques écrivent sur la façon dont vous pouvez crypter votre vie numérique, mais ... Lire la suite . Selon vos besoins, il existe des outils qui crypteront fichiers uniques, jusqu'aux disques durs entiers TrueCrypt est mort: 4 alternatives de chiffrement de disque pour WindowsTrueCrypt n'est plus, mais heureusement, il existe d'autres programmes de cryptage utiles. Bien qu'ils ne soient pas des remplacements exacts, ils devraient répondre à vos besoins. Lire la suite . Le chiffrement d'un seul fichier n'est pas une tâche éprouvante, mais le chiffrement complet du disque dur peut rendre difficile l'accès à vos données. Avant d'entreprendre le chiffrement complet du disque, assurez-vous d'avoir pris en compte l'intégralité du rapport risque / récompense.

Recommandations

- VeraCrypt - Successeur open source du désormais disparu, multiplateforme TrueCrypt Guide de l'utilisateur TrueCrypt: sécurisez vos fichiers privésPour vraiment protéger vos données, vous devez les crypter. Vous ne savez pas par où commencer? Vous devez lire notre manuel d'utilisation TrueCrypt par Lachlan Roy et apprendre à utiliser le logiciel de cryptage TrueCrypt. Lire la suite . Effectue un chiffrement en temps réel avec un choix de cinq algorithmes.

- PGP - Pretty Good Privacy (PGP) est l'un des logiciels de cryptage les plus populaires et les plus anciens. Couramment utilisé pour crypter les communications PGP Me: une assez bonne confidentialité expliquéePretty Good Privacy est une méthode de cryptage des messages entre deux personnes. Voici comment cela fonctionne et s'il résiste à l'examen. Lire la suite et les e-mails, il peut également effectuer le cryptage du disque entier en suivant la norme OpenPGP.

- AESCrypt - AESCrypt est un open source gratuit, outil multiplateforme pour crypter vos fichiers 5 outils efficaces pour crypter vos fichiers secretsNous devons accorder plus d'attention que jamais aux outils de chiffrement et à tout ce qui est conçu pour protéger notre vie privée. Avec les bons outils, il est facile de protéger nos données. Lire la suite . Choisissez un fichier, entrez un mot de passe et votre fichier est sécurisé avec un cryptage AES 256 bits.

Défenseurs des données

Protéger vos données contre l'assaut constant d'attaques peut sembler une bataille difficile. Cependant, il existe des entreprises et des logiciels qui se soucient vraiment de votre confidentialité et de votre sécurité. Si vous appréciez votre vie privée, opter pour l'open source dans la mesure du possible est probablement la meilleure décision que vous puissiez prendre. Échapper aux griffes de Microsoft et d'Apple rend également la transition vers Linux intéressante.

Il peut être difficile de trouver un équilibre entre commodité et sécurité. Pour la plupart des gens, la commodité l'emporte sur les problèmes de sécurité, et ils choisissent donc les options principales de Google et autres. Cependant, l'effort en vaut la peine pour vous protéger contre les hacks, les fuites et la surveillance de plus en plus courants.

Êtes-vous inquiet pour votre vie privée? Quels outils allez-vous essayer en premier? Pensez-vous que nous avons manqué quelque chose? Faites-le nous savoir dans les commentaires ci-dessous!

James est le rédacteur en chef des guides d'achat et de matériel informatique de MakeUseOf et rédacteur indépendant passionné de rendre la technologie accessible et sûre pour tous. Parallèlement à la technologie, elle s'intéresse également à la santé, aux voyages, à la musique et à la santé mentale. BEng en génie mécanique de l'Université de Surrey. On peut également trouver des articles sur les maladies chroniques chez PoTS Jots.