Publicité

Sur Internet, vous ne pouvez jamais être trop en sécurité. De nouvelles menaces continuent d'apparaître tout le temps, qu'elles attaquent votre sécurité ou tentent d'extraire vos données. Il est logique de faire tout ce que vous pouvez pour rester en sécurité.

Et tout comme Internet prend, Internet fournit également. Les développeurs ont tout fait, des extensions qui arrêteront les mineurs de données aux applications simples qui surveillent votre sécurité. Voici cinq des meilleurs que vous devriez utiliser immédiatement.

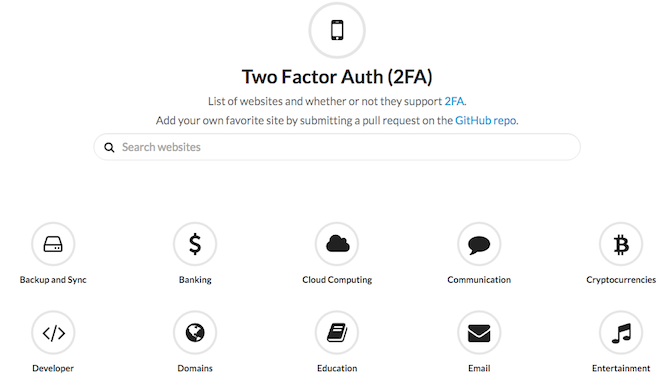

1. Authentification à deux facteurs (Web): Verrouillez vos comptes deux fois!

L'authentification à deux facteurs (2FA) gagne rapidement en popularité en tant que mesure de sécurité indispensable pour tout compte numérique. Si vous êtes nouveau dans le concept, Tina a expliqué 2FA en détail Qu'est-ce que l'authentification à deux facteurs et pourquoi l'utiliser?L'authentification à deux facteurs (2FA) est une méthode de sécurité qui nécessite deux façons différentes de prouver votre identité. Il est couramment utilisé dans la vie quotidienne. Par exemple, payer avec une carte de crédit ne nécessite pas seulement la carte, ... Lire la suite . Mais avec quels services pouvez-vous l'utiliser? C’est pour cela que ce site est là.

Two Factor Auth a chaque site Web qui prend en charge ou ne prend pas en charge 2FA, et quel type de 2FA est disponible. Par exemple, votre jeton secondaire peut être lié au matériel ou au logiciel et différer dans la façon dont vous le recevez: courrier électronique, appel téléphonique ou SMS.

Il y a quelques services que vous devez verrouiller avec 2FA Verrouillez ces services maintenant avec une authentification à deux facteursL'authentification à deux facteurs est le moyen intelligent de protéger vos comptes en ligne. Jetons un coup d'œil à quelques-uns des services que vous pouvez verrouiller avec une meilleure sécurité. Lire la suite tout de suite, mais faites de ce site votre projet de week-end. Au cas où le pire se produirait, vous vous sentiriez très reconnaissant.

2. Scanner IOT (Web): Vos appareils sont-ils «ouverts» sur Internet?

le «Internet des objets» (IoT) Qu'est-ce que l'Internet des objets?Qu'est-ce que l'Internet des objets? Voici tout ce que vous devez savoir à ce sujet, pourquoi c'est si excitant et certains des risques. Lire la suite promet de changer la façon dont nous vivons nos vies. Mais c'est aussi un risque. Lorsque vous avez des choses comme votre réfrigérateur ou votre smart TV toujours connectées à Internet, cela les laisse également ouvertes aux pirates. En réalité, L'IoT est un cauchemar potentiel pour la sécurité Pourquoi l'Internet des objets est le plus grand cauchemar en matière de sécuritéUn jour, vous rentrez du travail pour découvrir que votre système de sécurité domestique compatible avec le cloud a été violé. Comment cela pourrait-il arriver? Avec l'Internet des objets (IoT), vous pouvez découvrir la voie difficile. Lire la suite .

IoT Scanner est un outil simple qui détermine lequel de vos appareils est ouvert au public. Il vérifie les périphériques IP de tous les gadgets de votre réseau domestique et vérifie s'ils sont disponibles ouvertement sur Shodan. Shodan est une base de données d'appareils accessibles au public sur Internet.

Après avoir cliqué sur le bouton "Vérifier si je suis sur Shodan", c'est une bonne idée de faire également l'analyse approfondie. C’est celle que vous souhaitez connaître et, idéalement, vous recherchez la coche verte à la fin.

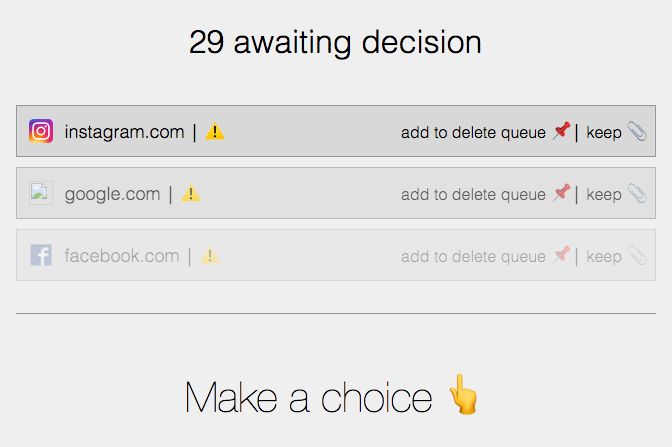

3. Deseat.me (Web): Scannez Gmail, trouvez tout ce pour quoi vous vous êtes inscrit

Au fil des ans, vous avez probablement utilisé votre compte Gmail pour vous inscrire à plusieurs services. Que vous ayez utilisé la puissance des alias Gmail Divisez et conquérez vos e-mails grâce à la puissance des alias GmailEn ce qui concerne l'organisation des e-mails, la réaction immédiate concerne souvent les dossiers, les balises, les filtres, les marques de priorité et les choses de ce type. Pas que ce soit mauvais - en fait, la plupart de ... Lire la suite ou non, vous avez peut-être oublié à quels endroits vous avez un compte. Et si vous avez utilisé le même mot de passe et que l'un d'eux est piraté, tout à coup, vous êtes en grand danger.

Deseat.me scanne votre boîte de réception Gmail pour trouver tout ce que vous avez souscrit au fil des ans. Il lit vos e-mails, oui, mais votre confidentialité est garantie en travaillant entièrement hors ligne. L'application n'envoie aucune donnée à ses serveurs. Alors lancez-le une fois, laissez-le trouver partout où vous vous êtes inscrit, puis commencez à visiter ces sites pour supprimer les comptes que vous n'utilisez plus.

4. Privacy Badger 2.0 (Chrome, Firefox): l'extension de protection de la vie privée de l'EFF

Les sites Web vous suivent toujours. Sur n'importe quelle page, même quelque chose d'aussi petit que Facebook et Twitter les boutons de partage social vous suivent Comment empêcher Facebook et autres réseaux sociaux de vous suivre en ligneChaque fois que vous visitez un site avec un bouton J'aime, Tweet ou +1, vous partagez en fait des données avec Facebook, Twitter ou Google. Et ce n'est pas tout. Il existe des centaines d'entreprises de publicité et de collecte de données qui ... Lire la suite . Toutes ces informations sont utilisées pour créer un «profil» de vous, vendu aux annonceurs. Tu veux arrêter ça? Privacy Badger est ce dont vous avez besoin.

Privacy Badger est fabriqué par l'Electronic Frontier Foundation, un groupe indépendant à but non lucratif qui protège les consommateurs sur Internet. Nous avons a évalué Privacy Badger Comment bloquer le suivi en ligne avec Badger de confidentialitéL'objectif de Privacy Badger est d'être un protecteur silencieux pour les utilisateurs réguliers, travaillant en arrière-plan, empêchant vos informations d'être envoyées à des annonceurs et à des tiers malveillants. Mais remplit-elle cet objectif? Lire la suite plus tôt, mais la nouvelle version mérite d'être à nouveau mentionnée. Dans la version 2.0, Privacy Badger fonctionne plus rapidement qu'auparavant et ajoute plus de protection. Plus précisément, il s'attaque au problème des sites Web et des logiciels malveillants qui tentent de trouver votre adresse IP, ce qui peut entraîner plus de dommages ultérieurement.

Privacy Badger est entièrement gratuit. L'EFF recommande également d'activer Ne pas suivre, mais nous avons constaté que Ne pas suivre ne fait pas grand-chose Qu'est-ce que "Ne pas suivre" et protège-t-il votre vie privée?L'activation de "Ne pas suivre" dans votre navigateur protège-t-elle vraiment votre vie privée ou fournit-elle simplement un faux sentiment de sécurité? Lire la suite . Pourtant, mieux vaut prévenir que guérir, hein?

5. Passlock (Web, Chrome, Android, iOS): Cryptage facile des e-mails pour tous

Vous savez déjà que l'envoi de données sensibles sur des e-mails est risqué. Vous ne savez jamais qui pourrait espionner. La solution idéale est de crypter vos e-mails, mais c'est un processus compliqué. Passlock simplifie les choses.

En un mot, Passlock est un client pour la norme Pretty Good Privacy (PGP) PGP Me: une assez bonne confidentialité expliquéePretty Good Privacy est une méthode de cryptage des messages entre deux personnes. Voici comment cela fonctionne et s'il résiste à l'examen. Lire la suite . L'application crée pour vous un «verrou» et une «clé». Vous pouvez envoyer votre serrure à d'autres. D'autres peuvent appliquer votre verrouillage à tout e-mail qu'ils souhaitent vous envoyer. De cette façon, puisque vous seul avez la clé, vous seul pourrez ouvrir le verrou et lire l'e-mail. Même si quelqu'un d'autre intercepte l'e-mail, il ne peut pas l'ouvrir car il n'a pas la clé.

Passlock fonctionne sur les smartphones ainsi que sur les e-mails, y compris Gmail. Il est extrêmement facile à utiliser et il est conçu par un professeur de sécurité pour démarrer.

Quelle est votre crainte en matière de confidentialité?

La confidentialité est un domaine de plus en plus préoccupant à l'ère d'Internet. De ce que nous partageons sur les réseaux sociaux à ce que nous partageons en privé, une grande partie de nos données personnelles sont en ligne. Et il est difficile de contrôler qui le voit.

En termes de fuites, il existe trois grandes voies. Lequel craignez-vous le plus? Craignez-vous que vos données soient entre les mains de pirates informatiques indépendants, de grandes entreprises ou d'organismes gouvernementaux ou étatiques?

Mihir Patkar écrit sur la technologie et la productivité lorsqu'il ne regarde pas les rediffusions.