Publicité

L'authentification à deux facteurs (2FA) est l'une des avancées les plus largement vantées en matière de sécurité en ligne. Plus tôt cette semaine, la nouvelle a été piratée.

Grant Blakeman - un designer et propriétaire du compte Instagram @gb - s'est réveillé pour découvrir que son compte Gmail s'était compromis et que des pirates avaient volé sa poignée Instagram. C'était malgré l'activation de 2FA.

2FA: la version courte

2FA est une stratégie pour rendre les comptes en ligne plus difficiles à pirater. Ma collègue Tina a écrit un excellent article sur Qu'est-ce que la 2FA et pourquoi l'utiliser? Qu'est-ce que l'authentification à deux facteurs et pourquoi l'utiliser?L'authentification à deux facteurs (2FA) est une méthode de sécurité qui nécessite deux façons différentes de prouver votre identité. Il est couramment utilisé dans la vie quotidienne. Par exemple, payer avec une carte de crédit ne nécessite pas seulement la carte, ... Lire la suite ; si vous voulez une introduction plus détaillée, vous devriez la vérifier.

Dans une configuration typique d'authentification à un facteur (1FA), vous utilisez uniquement un mot de passe. Cela le rend incroyablement vulnérable; si quelqu'un a votre mot de passe, il peut se connecter en tant que vous. Malheureusement, c'est la configuration que la plupart des sites Web utilisent.

2FA ajoute un facteur supplémentaire: généralement un code unique envoyé à votre téléphone lorsque vous vous connectez à votre compte à partir d'un nouvel appareil ou d'un nouvel emplacement. Quelqu'un qui essaie de pénétrer dans votre compte doit non seulement voler votre mot de passe, mais aussi, en théorie, avoir accès à votre téléphone lorsqu'il essaie de se connecter. Plus de services, comme Apple et Google, mettent en œuvre 2FA Verrouillez ces services maintenant avec une authentification à deux facteursL'authentification à deux facteurs est le moyen intelligent de protéger vos comptes en ligne. Jetons un coup d'œil à quelques-uns des services que vous pouvez verrouiller avec une meilleure sécurité. Lire la suite .

L'histoire de Grant

L'histoire de Grant est très similaire à celle de l'écrivain Wired Mat Honan. Mat a vu toute sa vie numérique détruite par des pirates qui voulaient avoir accès à son compte Twitter: il a le nom d'utilisateur @mat. Grant, de même, a les deux lettres Compte Instagram @gb ce qui fait de lui une cible.

Sur son Compte Ello Grant décrit comment, depuis qu'il possède son compte Instagram, il traite des e-mails de réinitialisation de mot de passe non sollicités plusieurs fois par semaine. C'est un gros drapeau rouge que quelqu'un essaie de pirater votre compte. Parfois, il obtiendrait un code 2FA pour le compte Gmail qui était attaché à son compte Instagram.

Un matin, les choses étaient différentes. Il s'est réveillé avec un SMS lui disant que le mot de passe de son compte Google avait été changé. Heureusement, il a pu retrouver l'accès à son compte Gmail, mais les pirates ont agi rapidement et supprimé son compte Instagram, volant la poignée @gb pour eux-mêmes.

Ce qui est arrivé à Grant est particulièrement inquiétant car il s'est produit malgré qu'il utilise 2FA.

Hubs et points faibles

Les hacks de Mat et Grant se sont appuyés sur des pirates utilisant des points faibles d'autres services pour accéder à un compte concentrateur clé: leur compte Gmail. À partir de cela, les pirates ont pu réinitialiser le mot de passe standard sur n'importe quel compte associé à cette adresse e-mail. Si un pirate avait accès à mon Gmail, il pourrait avoir accès à mon compte ici sur MakeUseOf, mon compte Steam et tout le reste.

Mat a écrit un excellent compte rendu détaillé de la façon dont il a été piraté. Il explique comment les pirates ont obtenu l'accès en utilisant les points faibles de la sécurité d'Amazon pour reprendre son compte, ont utilisé les informations ils ont gagné de là pour accéder à son compte Apple, puis l'ont utilisé pour accéder à son compte Gmail - et à l'ensemble de son numérique la vie.

La situation de Grant était différente. Le piratage de Mat n'aurait pas fonctionné s'il avait activé 2FA sur son compte Gmail. Dans le cas de Grant, ils l'ont contourné. Les détails de ce qui est arrivé à Grant ne sont pas aussi clairs, mais certains détails peuvent être déduits. Écrivant sur son compte Ello, Grant dit:

Donc, pour autant que je sache, l'attaque a en fait commencé avec mon fournisseur de téléphone portable, ce qui a en quelque sorte permis un certain niveau d'accès ou social l'ingénierie dans mon compte Google, qui a ensuite permis aux pirates de recevoir un e-mail de réinitialisation de mot de passe d'Instagram, leur donnant le contrôle de le compte.

Les pirates ont activé le transfert d'appel sur son compte de téléphone portable. Il n'est pas clair si cela leur a permis d'envoyer le code 2FA ou s'ils ont utilisé une autre méthode pour le contourner. Quoi qu'il en soit, en compromettant le compte de téléphone portable de Grant, ils ont eu accès à son Gmail puis à son Instagram.

Éviter vous-même cette situation

Premièrement, le principal point à retenir de cela n'est pas que 2FA est cassé et ne vaut pas la peine d'être configuré. C'est une excellente configuration de sécurité que vous devriez utiliser; ce n'est tout simplement pas à l'épreuve des balles. Plutôt que d'utiliser votre numéro de téléphone pour l'authentification, vous pouvez le rendre plus sécurisé en utilisant Authy ou Google Authenticator La vérification en deux étapes peut-elle être moins irritante? Quatre hacks secrets garantis pour améliorer la sécuritéVoulez-vous une sécurité de compte à l'épreuve des balles? Je suggère fortement d'activer ce que l'on appelle l'authentification "à deux facteurs". Lire la suite . Si les pirates de Grant avaient réussi à rediriger le texte de vérification, cela l'aurait arrêté.

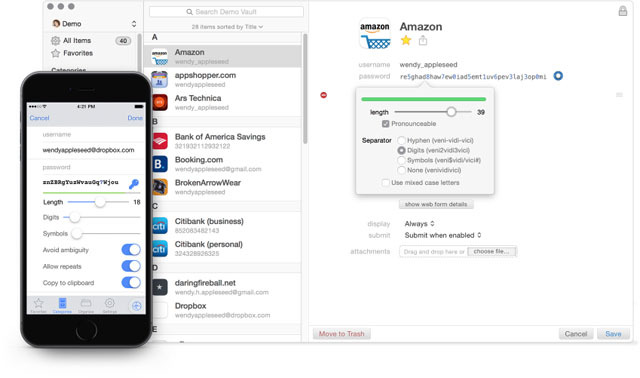

Deuxièmement, demandez-vous pourquoi les gens voudraient vous pirater. Si vous détenez des noms d'utilisateur ou des noms de domaine précieux, vous courez un risque accru. De même, si vous êtes une célébrité, vous êtes plus susceptible d'être piraté 4 façons d'éviter d'être piraté comme une célébritéLes nus de célébrités qui ont fui en 2014 ont fait la une des journaux du monde entier. Assurez-vous que cela ne vous arrive pas avec ces conseils. Lire la suite . Si vous n'êtes dans aucune de ces situations, vous êtes plus susceptible d'être piraté par quelqu'un que vous connaissez ou dans un piratage opportuniste après la fuite de votre mot de passe en ligne. Dans les deux cas, la meilleure défense est des mots de passe sécurisés et uniques pour chaque service individuel. J'utilise personnellement 1Mot de passe lequel est un moyen utile de sécuriser vos mots de passe Laissez 1Password pour Mac gérer vos mots de passe et données sécuriséesMalgré la nouvelle fonctionnalité de trousseau iCloud dans OS X Mavericks, je préfère toujours la puissance de gérer mes mots de passe dans 1Password classique et populaire d'AgileBits, maintenant dans sa 4e version. Lire la suite et est disponible sur toutes les principales plateformes.

Troisièmement, minimisez l'impact des comptes hub. Les comptes Hub vous facilitent la vie mais aussi aux pirates. Configurez un compte de messagerie secret et utilisez-le comme compte de réinitialisation de mot de passe pour vos services en ligne importants. Mat l'avait fait mais les assaillants pouvaient en voir les premières et dernières lettres; ils ont vu m••••[email protected]. Soyez un peu plus imaginatif. Vous devez également utiliser cet e-mail pour les comptes importants. Surtout ceux qui ont des informations financières jointes comme Amazon. De cette façon, même si les pirates ont accès à vos comptes hub, ils n'auront pas accès à des services importants.

Enfin, évitez de publier des informations sensibles en ligne. Les pirates de Mat ont trouvé son adresse à l'aide d'une recherche WhoIs - qui vous donne des informations sur les propriétaires d'un site - qui les ont aidés à accéder à son compte Amazon. Le numéro de portable de Grant était probablement également disponible quelque part en ligne. Les deux adresses e-mail de leur hub étaient accessibles au public, ce qui a donné aux pirates un point de départ.

J'adore 2FA mais je peux comprendre comment cela changerait l'opinion de certains. Quelles mesures prenez-vous pour vous protéger après les hacks de Mat Honan et Grant Blakeman?

Crédits image: 1Mot de passe.