Publicité

À l'ère numérique, où presque toute la connaissance humaine est stockée en ligne, certaines des informations les plus précieuses que vous possédez sont votre propre identité. Le terme fait référence à des informations qui permettent à un voleur d'identité d'usurper l'identité de sa victime pour y accéder. leur compte bancaire, pour obtenir et abuser d’une carte de crédit au nom de leur victime, ou pour Ressources.

À l'ère numérique, où presque toute la connaissance humaine est stockée en ligne, certaines des informations les plus précieuses que vous possédez sont votre propre identité. Le terme fait référence à des informations qui permettent à un voleur d'identité d'usurper l'identité de sa victime pour y accéder. leur compte bancaire, pour obtenir et abuser d’une carte de crédit au nom de leur victime, ou pour Ressources.

Les pirates ont trouvé de nombreuses façons de trouver ces informations, par exemple en déchiffrant les mots de passe des comptes de messagerie, en introduisant des enregistreurs de frappe qui enregistrer chaque frappe sur un ordinateur, ou intercepter le trafic Internet de leur victime et enregistrer la transmission information. De même, il existe une multitude de mesures que vous pouvez prendre pour vous protéger et protéger vos informations personnelles contre ces attaques.

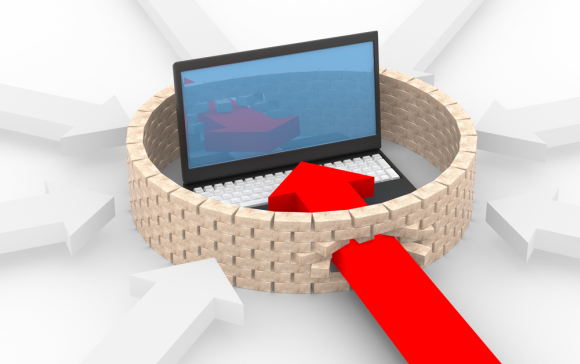

1. Utilisez un pare-feu

Les pirates qui n'ont pas d'accès direct à votre ordinateur peuvent accéder à votre système via votre connexion Internet. Une façon d'entrer est via un port réseau ouvert. UNE

pare-feu Quelle est la définition d'un pare-feu? [La technologie expliquée] Lire la suite contrôle tout le trafic qui transite par les ports de votre réseau, qu'il soit entrant ou sortant. Le logiciel agit comme un contrôleur d'accès et vous permet de décider quels programmes doivent envoyer et recevoir des informations.

Windows est livré avec un pare-feu de base. Sous Windows 7, vous pouvez accéder aux paramètres de votre pare-feu sous> Début > Panneau de configuration > Système et sécurité > fenêtre pare-feu. Un logiciel qui peut vous aider à gérer votre pare-feu est Contrôle du pare-feu Windows 7 Gérez mieux le pare-feu Windows avec le contrôle du pare-feu Windows 7 Lire la suite .

Il existe plusieurs alternatives au pare-feu Windows par défaut, qui offrent plus de fonctionnalités pour les utilisateurs avancés. Nous avons couvert le 7 meilleurs programmes de pare-feu 7 meilleurs programmes de pare-feu à considérer pour la sécurité de votre ordinateurLes pare-feu sont cruciaux pour la sécurité informatique moderne. Voici vos meilleures options et celle qui vous convient. Lire la suite aussi bien que Trois meilleurs pare-feu Les trois meilleurs pare-feu gratuits pour Windows Lire la suite Pour les fenêtres. Si vous utilisez un Mac, vous voudrez peut-être examiner Comment activer le pare-feu dans Mac OS X Snow Leopard Comment activer le pare-feu dans Mac OS X Snow LeopardÉtant donné que nous entendons rarement parler de problèmes de sécurité avec le matériel Apple, nous, les utilisateurs de Mac, ignorons souvent certaines des applications et fonctionnalités de sécurité de base d'Apple telles que le pare-feu. C'est facile à installer, mais il y a ... Lire la suite .

2. Sécurisez votre réseau

Une personne qui a accès à votre réseau peut intercepter votre trafic réseau et éventuellement accéder à des données sensibles. Par conséquent, il est impératif de modifier les informations de connexion par défaut de votre routeur et de définir un mot de passe réseau pour votre WiFi local.

Les articles suivants fourniront plus de détails:

- Comment sécuriser votre connexion réseau sans fil 7 conseils simples pour sécuriser votre routeur et votre réseau Wi-Fi en quelques minutesQuelqu'un renifle-t-il et écoute-t-il votre trafic Wi-Fi, volant vos mots de passe et numéros de carte de crédit? Savez-vous même si quelqu'un l'était? Probablement pas, alors sécurisez votre réseau sans fil avec ces 7 étapes simples. Lire la suite

- WiFi pour les nuls: 9 erreurs courantes lors de la configuration d'un réseau sans fil 9 Erreurs courantes lors de la configuration d'un réseau sans fil Lire la suite

- Comment sécuriser votre routeur sans fil D-Link Comment sécuriser votre routeur sans fil D-LinkSi votre routeur D-Link est vraiment sécurisé? Suivez ces étapes pour vous assurer que votre réseau Wi-Fi est protégé contre les pirates et les enfants espiègles. Lire la suite

- Comment cacher votre réseau WiFi et l'empêcher d'être vu Comment masquer votre réseau Wi-Fi et l'empêcher d'être vuLes réseaux sans fil sont moins sécurisés que les réseaux câblés. Vous voulez cacher votre routeur? Voici comment procéder et pourquoi vous ne devriez pas. Lire la suite

- Votre réseau sans fil est-il sûr? Vérifiez si votre réseau sans fil est en sécurité avec AirSnare Lire la suite

3. Utiliser un logiciel anti-malware

Le moyen le plus simple pour un pirate de se faufiler dans votre système est probablement d'utiliser des installations de logiciels malveillants autorisées ou effectuées par l'utilisateur naïf. Dans certains cas, l'utilisateur n'a même pas besoin d'autoriser quoi que ce soit, car le logiciel espion s'exécute automatiquement et s'installe 3 principales façons dont les gens sont infectés par un virus de messagerie Lire la suite dès que l'utilisateur ouvre un fichier ou autorise l'exécution d'un script sur un site Web. Un logiciel anti-malware peut protéger vos données en détectant les activités malveillantes sur votre ordinateur et en prévenant une infection.

Veuillez consulter ces articles pour des informations détaillées:

- 7 conseils de bon sens pour vous aider à éviter les logiciels malveillants 7 conseils de bon sens pour vous aider à éviter les logiciels malveillantsInternet a rendu beaucoup de choses possibles. Accéder à l'information et communiquer avec des gens de loin est devenu un jeu d'enfant. En même temps, cependant, notre curiosité peut rapidement nous entraîner dans des ruelles virtuelles sombres ... Lire la suite

- 7 téléchargements de sécurité essentiels que vous devez avoir installés 7 téléchargements de sécurité essentiels que vous devez avoir installés Lire la suite

- Les 9 types de virus informatiques à surveiller et ce qu'ils font 7 types de virus informatiques à surveiller et ce qu'ils fontDe nombreux types de virus informatiques peuvent voler ou détruire vos données. Voici quelques-uns des virus les plus courants et ce qu'ils font. Lire la suite

4. Travailler avec un compte d'utilisateur standard ou limité

La plupart des gens préfèrent travailler avec le compte Administrateur car cela semble plus pratique. Vous pouvez facilement installer un programme sans avoir à changer d'utilisateur ou exécuter un fichier d'installation avec des droits d'administrateur. Eh bien, devinez combien de pirates ou de programmes malveillants comme ça!

Windows Vista et Windows 7 ont rendu le système plus sûr en exigeant une confirmation ou des informations de connexion d'administrateur lorsque des programmes tentent d'apporter des modifications au système. Cependant, si vous utilisez toujours Windows XP, assurez-vous de faire de votre compte par défaut un compte non administrateur. Vous pouvez toujours exécuter des processus en tant qu'administrateur à partir de ce compte, à condition de connaître les informations de connexion.

Définissez également un mot de passe pour le compte administrateur par défaut. Souvent, le compte Administrateur n'a pas de mot de passe. Il s'agit d'une autre porte ouverte sur votre système, surtout si quelqu'un a un accès direct à votre ordinateur, il vaut donc mieux le verrouiller.

5. Utilisez des mots de passe forts et changez-les souvent

La seule chose que vous pouvez faire pour protéger les comptes en ligne, tels que votre messagerie Web ou vos services bancaires en ligne, est de choisissez des mots de passe forts, différents pour chaque compte, puis changez vos mots de passe souvent. C'est difficile, mais pour les comptes qui contiennent des informations sensibles, telles que des données personnelles ou des numéros de carte de crédit, c'est extrêmement important.

Veuillez consulter les articles ci-dessous pour obtenir des conseils sur la création et la gestion des mots de passe:

- Comment créer un bon mot de passe que vous n'oublierez pas Comment créer un mot de passe fort que vous n'oublierez pasSavez-vous comment créer et mémoriser un bon mot de passe? Voici quelques conseils et astuces pour conserver des mots de passe forts et distincts pour tous vos comptes en ligne. Lire la suite

- Mettez vos mots de passe à l'épreuve du crack avec ces cinq outils de force de mot de passe Mettez vos mots de passe à l'épreuve du crack avec ces cinq outils de force de mot de passeNous avons tous lu une bonne partie des questions «comment puis-je déchiffrer un mot de passe». Il est sûr de dire que la plupart d’entre eux sont à des fins néfastes plutôt que curieuses. Violation des mots de passe ... Lire la suite

- 5 générateurs de mots de passe gratuits pour des mots de passe quasiment piratables Les 5 meilleurs générateurs de mots de passe en ligne pour des mots de passe aléatoires fortsVous cherchez un moyen de créer rapidement un mot de passe incassable? Essayez l'un de ces générateurs de mots de passe en ligne. Lire la suite

- 4 gestionnaires de mots de passe Open Source pour protéger vos mots de passe 4 gestionnaires de mots de passe Open Source pour protéger vos mots de passeMême si vous êtes habitué à votre gestionnaire de mots de passe commercial bien-aimé et pratique, ce n'est probablement pas une mauvaise idée d'essayer d'autres applications ultra sécurisées qui offrent certaines des mêmes fonctionnalités et qui risquent moins à... Lire la suite

- KeePassX - Gestion sécurisée des mots de passe pour Linux et OS X KeePassX - Gestion sécurisée des mots de passe pour Linux et OS X Lire la suite

6. Crypter les données sensibles

Lorsque vous stockez des données sensibles sur votre disque dur ou sur un périphérique de stockage externe, chiffrez-les. De cette façon, il est difficile d'accéder, même si un pirate accède à votre ordinateur et parvient à copier des données. TrueCrypt est un excellent outil open source gratuit pour crypter les données.

Vous trouverez plus d'informations sur le sujet dans ces articles:

- Chiffrez votre clé USB avec Truecrypt 6.0 Chiffrez votre clé USB avec Truecrypt 6.0 Lire la suite

- Cryptez facilement votre clé USB avec Rohos Mini Drive 1.7 Cryptez facilement votre clé USB avec Rohos Mini Drive 1.7 Lire la suite

- Comment sécuriser et crypter vos informations en cas de vol de votre ordinateur portable [Mac] Comment sécuriser et crypter vos informations en cas de vol de votre ordinateur portable [Mac] Lire la suite

7. Utiliser des connexions sécurisées pour envoyer des données sensibles

Internet est tout simplement trop pratique pour ne pas être utilisé. C'est amusant et facile de vous inscrire à de nouveaux comptes, de participer à des concours, de magasiner depuis votre canapé et de planifier vos vacances. Chaque fois que vous utilisez un tel service, vous révélez un peu d'informations personnelles: votre nom, votre adresse, vos intérêts personnels, vos coordonnées bancaires et quand vous serez absent de chez vous. Ces informations sont très précieuses!

Pour protéger vos informations personnelles lorsque vous utilisez des services en ligne, assurez-vous que les données sont soumises exclusivement via une connexion sécurisée cryptée (SSL Comment obtenir votre propre certificat SSL gratuit Lire la suite / Protocole TLS). Vous avez affaire à une connexion sécurisée lorsque l'URL de votre navigateur commence par https: // au lieu de http: //. Actuellement, vous pouvez configurer Facebook, Gmail et Twitter pour se connecter en permanence via HTTPS, ce qui augmente la sécurité de l'échange d'informations via ces sites.

Plus d'informations ici:

- Twitter ajoute «Toujours utiliser HTTPS» aux paramètres, activez-le maintenant! [Nouvelles] Twitter ajoute "Toujours utiliser HTTPS" aux paramètres, activez-le maintenant! [Nouvelles] Lire la suite

8. Garder le système d'exploitation et le logiciel à jour

La plupart des programmes ont des bogues et les pires d'entre eux sont des failles de sécurité. Pour corriger les bogues, les développeurs de logiciels fournissent des correctifs et des mises à jour logicielles. La mise à jour de votre système d'exploitation, de vos pilotes et de tous les logiciels installés n'est donc pas une question d'accès à de nouvelles fonctionnalités, il s'agit de garder votre système sûr et fonctionnel.

Veuillez consulter ces articles:

- 5 étapes rapides pour gérer les mises à jour logicielles avec SUMo 5 étapes rapides pour gérer les mises à jour logicielles avec SUMo Lire la suite

- FileHippo Update Checker maintient votre logiciel PC à jour FileHippo Update Checker maintient votre logiciel PC à jour Lire la suite

- Comment mettre à jour automatiquement les applications tierces sur votre Mac Comment mettre à jour automatiquement des applications tierces sur votre Mac Lire la suite

9. Essuyez et écrasez les périphériques de stockage avant de les jeter

Avant de vous débarrasser du matériel qui stockait précédemment des informations personnelles, par exemple des disques durs, Clés USB, cartes mémoire ou DVD, détruisez physiquement l'élément ou écrasez l'intégralité conduire. La suppression de fichiers ou le formatage d'un disque seul ne suffit pas. Les pirates pourront restaurer les informations. Vous devez remplacer l'espace de stockage avec des données aléatoires.

Le post suivant révèle plus de détails:

- Comment effacer complètement et en toute sécurité votre disque dur [Windows] Comment effacer complètement un disque durIl existe deux façons de câbler un disque dur. Voici ce que vous devez savoir pour le faire rapidement et facilement. Lire la suite

Avez-vous déjà eu un cas de vol d'identité? Comment les pirates ont-ils pu accéder à vos données?

Crédits image: Branislav Senic, Ilin Sergey, torms valdis, Gibsons, Pedro Miguel Sousa, Kheng Guan Toh, Lichtmeister, Matthias Pahl, bruine

Tina écrit sur la technologie grand public depuis plus d'une décennie. Elle est titulaire d'un doctorat en sciences naturelles, d'un diplomate allemand et d'un MSc suédois. Son expérience analytique l'a aidée à exceller en tant que journaliste technologique chez MakeUseOf, où elle gère désormais la recherche et les opérations sur les mots clés.