Publicité

ISIS; EST; ISIL; Daesh: peu importe ce que vous appelez le groupe extrémiste - grâce à une campagne de terreur, la presse a été forcée de donner une couverture considérable à leurs attaques. C'est peut-être pourquoi tant d'entre nous sont complaisant sur notre propre vie privée Pourquoi les Américains ont-ils renoncé à la vie privée?Une étude récente de la Annenberg School for Communication de l'Université de Pennsylvanie a conclu que les Américains se résignaient à abandonner les données. Pourquoi cela affecte-t-il plus que les Américains? Lire la suite .

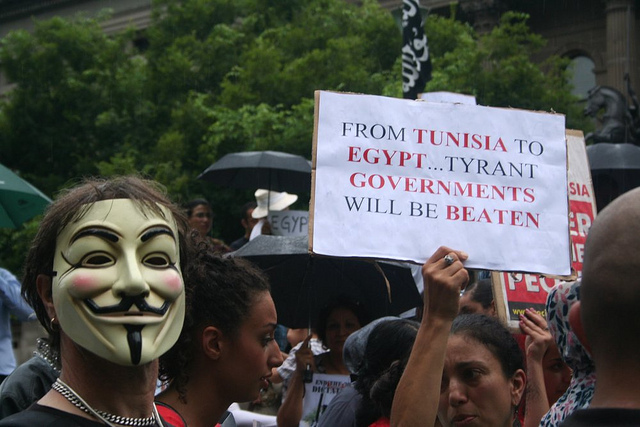

Mais les hacktivistes, Anonymous, prétendent avoir déjà commencé à viser des sites de l'Etat islamique, et ont ainsi alerté beaucoup de gens que les terroristes ne sont pas uniquement un groupe sur le terrain; ils ont une présence en ligne. Pourquoi? Comment sont-ils combattus? Et serez-vous affecté?

Comment ISIS utilise-t-il Internet?

Il y a beaucoup de confusion sur les objectifs de Daesh. Bien qu'ils prétendent représenter «l'État islamique», des efforts répétés ont été faits pour séparer les actions de ces djihadistes de la religion pacifique. «L'EIIL n'est pas« islamique ». Aucune religion ne tolère le meurtre d'innocents, et la grande majorité des victimes de l'EIIL sont musulmanes», a déclaré le président Barack Obama.

a affirmé. «L'EIIL est une organisation terroriste, pure et simple, et n'a d'autre vision que le massacre de tous ceux qui se dressent sur son chemin.»C’est exactement ainsi qu’ils se présentent, mais comme leur propagande tient à le souligner, c’est toute leur interprétation de «la méthodologie prophétique». Toutes les grandes religions ont leurs extrémistes. Et c'est pour cela que Daech utilise principalement Internet: inciter à la peur et à la haine, et endoctriner davantage. C'est, après tout, la méthode idéale de diffusion de masse.

Lorsque, par exemple, Sheikh Abu Muhammad al-Adnani, porte-parole du groupe, appelé pour les adeptes pour trouver des mécréants et "lui briser la tête avec un rocher, ou le massacrer avec un couteau", a-t-on appris de tous les grands médias.

Notamment, les médias sociaux ont joué un rôle dans la diffusion de l'idéologie, entourant les jeunes impressionnables en particulier d'une richesse de propagande, et attirant une estimation 3 400 occidentaux en Syrie et en Irak. Directeur des communications de la Maison Blanche, Jen Psaki a admis que le Département d'État américain doit combattre environ 90 000 tweets associés par jour.

Twitter est certainement une grande préoccupation lorsqu'il s'agit de promouvoir des programmes terroristes; alors que Facebook supprime activement tous les messages et pages sympathisants, le Institut Brookings a constaté qu'entre septembre et décembre 2014, «au moins 46 000 comptes Twitter ont été utilisés par des partisans de l'Etat islamique, bien qu'ils ne soient pas tous actifs en même temps »- avant de préciser que ce chiffre est conservateur estimation.

Twitter, cependant, prend de nouvelles mesures, et leur état des politiques que «les utilisateurs ne peuvent pas menacer de violence ou promouvoir la violence, y compris menacer ou promouvoir le terrorisme.» Néanmoins, une partie du problème consiste à définir ce qui constitue de la propagande à partir de la simple expression politique / religieuse vues. Bien sûr, le matériel offensant disparaît, mais les extrémistes profitent de la croyance du réseau en la liberté d’expression.

Comment Anonymous se bat

Nous ne sommes pas votre armée personnelle. Mais nous allons nous lever et nous battre! pic.twitter.com/UAv9rE9QXk

- Anonyme (@GroupAnon) 27 février 2016

Plus célèbre encore, Anonymous a déclaré la guerre à l'Etat islamique. Si vous n'êtes pas familier avec les pirates 4 meilleurs groupes de hackers et ce qu'ils veulentIl est facile de considérer les groupes de hackers comme une sorte de révolutionnaires romantiques d'arrière-scène. Mais qui sont-ils vraiment? Que représentent-ils et quelles attaques ont-ils menés par le passé? Lire la suite , ancien membre anonyme, Hector Monsegur explique, «Nous pourrions tous travailler ensemble en tant que foule - unis. Nous pourrions nous lever et lutter contre l'oppression. C'était incroyable. J'ai finalement vu que j'étais capable de faire quelque chose qui a contribué à la société. »

Leur attention sur ISIS a été mise en évidence après les tragiques attentats de 2015 à Paris, tous deux en janvier, lorsque les bureaux de Charle Hebdo a été pris pour cible, et plus récemment, lorsque des terroristes ont frappé sept endroits, dont le concert du Bataclan salle.

Dans la semaine qui a suivi les tirs de novembre, Anonymous affirme avoir supprimé 25 000 comptes Twitter d'ISIS et plus de 2 500 sites Web affiliés, y compris des pages de recrutement. L'objectif est actuellement d'identifier et de fermer tout visage en ligne des extrémistes afin de restreindre leur publicité et leurs canaux d'endoctrinement.

«[Les anonymes tentent] de ne plus pouvoir parler au public. Je pense que cela a eu un effet décent », a déclaré Gregg Housh, un membre anonyme de premier plan. «Je pense que fermer leurs canaux pour parler à des jeunes impressionnables du monde entier est une décision intelligente. Cela crée certainement plus de travail pour eux. Si seulement quelques enfants ne sont pas rattrapés, je serais heureux. "

Les comptes de haut niveau avec des agendas extrêmes sont supprimés par Twitter lui-même, mais reviennent souvent sous une nouvelle apparence. Pourtant, cela signifie une perte massive de followers.

La conséquence est que ISIS a commencé à déplacer une grande partie de ses opérations en ligne vers le Dark Web Journey Into The Hidden Web: Un guide pour les nouveaux chercheursCe manuel vous fera découvrir les nombreux niveaux du Web profond: bases de données et informations disponibles dans les revues universitaires. Enfin, nous arriverons aux portes de Tor. Lire la suite , une partie du Deep Web qui est accessible via les réseaux Oignon Comment trouver des sites Web Dark .Onion actifs (et pourquoi vous pourriez le vouloir)Le Dark Web, en partie, se compose de sites .onion, hébergés sur le réseau Tor. Comment les trouvez-vous et où aller? Suivez-moi... Lire la suite comme Tor, cacher l'identité de ceux qui l'utilisent Comment créer un site Tor de service caché pour configurer un site Web ou un serveur anonymeTor est un réseau anonyme et sécurisé qui permet à quiconque d'accéder à des sites Web de manière anonyme. Les gens utilisent normalement Tor pour accéder à des sites Web normaux, mais ils n'y sont pas obligés. Si vous souhaitez créer le vôtre ... Lire la suite . Ici, il y a des échanges illégaux de drogues, d'armes et données volées par fraude Voici combien votre identité pourrait valoir sur le Dark WebIl est inconfortable de vous considérer comme une marchandise, mais toutes vos informations personnelles, du nom et de l'adresse aux détails du compte bancaire, valent quelque chose pour les criminels en ligne. Combien valez-vous? Lire la suite .

Avec la propagande de l'Etat islamique disponible en grande partie via ce site Web caché, seuls ceux qui sont avertis et suffisamment investis pourront le trouver. Il limite le nombre de personnes capables de trouver des informations et de se convertir à cette cause.

Cela n'a pas empêché Ghost Sec, une collection de piratage liée à Anonymous, de supprimer un site ISIS et de le remplacer par une annonce à une entreprise pharmaceutique, accompagnée de ce message: «Améliorez votre calme. Trop de gens sont dans ce genre de choses ISIS. S'il vous plaît, regardez cette belle annonce afin que nous puissions mettre à niveau notre infrastructure pour vous donner du contenu ISIS dont vous avez si désespérément besoin. »

Comment cela vous affecte-t-il?

Aux médias qui nous couvrent cette semaine: les chaînes Telegram sont des émissions publiques. Ils sont l'opposé des chats privés. Veuillez ne pas mélanger les deux.

- Pavel Durov (@durov) 19 novembre 2015

Notre politique est simple: la confidentialité est primordiale. Les chaînes publiques n'ont cependant rien à voir avec la vie privée. Les chaînes publiques ISIS seront bloquées.

- Pavel Durov (@durov) 19 novembre 2015

Même si vous n'êtes pas endoctriné - et votre famille ou vos amis non plus - vous pourriez toujours être touché non seulement par les activités en ligne de l'Etat islamique mais aussi par la guerre contre eux.

Telegram, un service de messagerie qui bénéficie d'un cryptage fort Telegram fournit une alternative sécurisée et à croissance rapide à WhatsApp Lire la suite , travaille également à arrêter l'activité ISIS. «Les chaînes de télégrammes sont des émissions publiques. Ils sont à l'opposé des chats privés », a écrit leur PDG, Pavel Durov sur Twitter. «Notre politique est simple: la confidentialité est primordiale. Les chaînes publiques n'ont cependant rien à voir avec la vie privée. Les chaînes publiques d'ISIS seront bloquées. »

(Essentiellement, cela signifie moins de propagande, mais le groupe peut toujours s'organiser via SMS.)

Malgré ces affirmations, le cryptage reste un champ de bataille politique. Il suffit de regarder les batailles en cours entre les iMessages sécurisés d’Apple et les Le sort de la NSA pour l'accès «par la porte d'entrée» La surveillance de demain: quatre technologies que la NSA utilisera pour vous espionner - BientôtLa surveillance est toujours à la pointe de la technologie. Voici quatre technologies qui seront utilisées pour violer votre vie privée au cours des prochaines années. Lire la suite aux données. Le chancelier britannique George Osborne a averti que notre infrastructure sera le prochain objectif d'ISIS: "Si notre approvisionnement en électricité, ou notre contrôle du trafic aérien, ou notre les hôpitaux ont été attaqués avec succès en ligne, l'impact a pu être mesuré non seulement en termes de dommages économiques, mais vies perdues. "

C’est ce genre de rhétorique qui la Charte de Snooper au Royaume-Uni Comment la "Charte des Snoopers" de la Grande-Bretagne pourrait vous affecterLe Premier ministre britannique David Cameron a l'intention de ressusciter la "Charte de Snooper", un ensemble de nouvelles mesures qui portent atteinte à la vie privée afin de permettre une surveillance accrue des communications par les services de sécurité. Peut-il être arrêté? Lire la suite ; une réaction instinctive contre les extrémistes ou, pourrait-on dire, utiliser le terrorisme comme bouc émissaire pour une plus grande surveillance publique.

Et bien que Anonymous agisse de façon altruiste, il y a eu des accusations selon lesquelles des sites et des profils innocents ont été liés à tort à Daech. Les anonymes soutiennent que les accusations étaient le résultat d'informations légitimes. Le problème est qu'avec un collectif composé de hackers internationaux anonymes, leurs processus de vérification doivent être uniformes et pleinement respectés.

«Dans certains cas, il peut s'agir de sympathisants ou de followers qui republient des affiches horribles», explique un membre anonyme, qui dirige apparemment le compte Twitter de l'Opération: Paris. "Nous garantissons que nous ne faisons pas de fausses accusations à ceux qui ne sont pas réellement impliqués."

Cependant, il est très peu probable que vous soyez ciblé par Anonymous. Il y a cependant de graves répercussions: prenez, par exemple, ces excuses publiques d'un activiste affilié à Anonymous qui a rendu public le nom et l'adresse d'un innocent. L'homme a ensuite reçu des menaces de mort.

C'est un rappel que les hacktivistes ne sont pas infaillibles, et que ce n'est pas quelque chose à prendre à la légère.

Pouvez-vous faire quelque chose?

Ceux en #Anonyme ont des convictions politiques et idéologiques très différentes. Libéraux chatte, fous religieux, athées euphoriques, nous avons tout.

- Anonyme (@GroupAnon) 26 février 2016

Certains membres anonymes ont conseillé de réviser vos compétences de piratage, mais il existe un certain nombre de moyens plus simplistes pour vous aider.

"Vous n'avez pas vraiment besoin d'avoir des compétences de piratage, et vous n'avez pas à enfreindre la loi pour faire quelque chose ici", Gregg Housh implore. «Il suffit de trouver ISIS en train de parler en ligne et d'en parler à quelqu'un. Et la meilleure partie à ce sujet est que l'Etat islamique essaie d'avoir une bonne présence sociale et essaie de recruter, donc ce n'est pas comme s'ils se cachent. "

Soutenez-vous Anonymous? Ou êtes-vous sceptique vis-à-vis des pirates? Selon vous, quelle est la meilleure façon de lutter contre l'extrémisme en ligne?

Crédits image: Soutien anonyme au soulèvement égyptien par Takver.

Crédits image:Homme de voleur piratage par Peerayot via Shutterstock

Lorsqu'il ne regarde pas la télévision, ne lit pas de bandes dessinées de livres et de Marvel, écoute The Killers et est obsédé par les idées de scénario, Philip Bates fait semblant d'être un écrivain indépendant. Il aime tout collectionner.