Publicité

L'ancien PDG d'Intel, Andy Grove, a dit un jour: «Seuls les paranoïaques survivent». Lorsqu'il s'agit d'être en ligne, il a absolument raison. Tout ce que vous faites en ligne de nos jours doit être abordé avec une bonne dose de cynisme.

Installation d'un programme antivirus gratuit Les 10 meilleurs logiciels antivirus gratuitsQuel que soit l'ordinateur que vous utilisez, vous avez besoin d'une protection antivirus. Voici les meilleurs outils antivirus gratuits que vous pouvez utiliser. Lire la suite et oublier la sécurité ne coupe tout simplement pas la moutarde. Donc, dans cet article, nous allons examiner certaines des étapes simples que vous pouvez suivre pour sécuriser toute votre vie en ligne.

Utilisez deux facteurs partout (surtout avec le courrier électronique)

Authentification à deux facteurs Qu'est-ce que l'authentification à deux facteurs et pourquoi l'utiliser?L'authentification à deux facteurs (2FA) est une méthode de sécurité qui nécessite deux façons différentes de prouver votre identité. Il est couramment utilisé dans la vie quotidienne. Par exemple, payer avec une carte de crédit ne nécessite pas seulement la carte, ... Lire la suite est un moyen rapide et simple de sécuriser de nombreux outils que vous utilisez en ligne. Il utilise essentiellement quelque chose que vous connaissez, comme votre mot de passe, et quelque chose que vous avez, comme votre téléphone, pour générer un code avant de pouvoir vous connecter.

Votre adresse e-mail est la clé squelette de tous vos services en ligne. Si un attaquant entre dans vos e-mails, tout est fini car les attaquants peuvent rapidement générer des liens de réinitialisation de mot de passe pour accéder à tous vos autres comptes.

En activant deux facteurs sur votre compte de messagerie, vous ajoutez une couche de sécurité supplémentaire pour empêcher les attaquants d'entrer. Donc, à moins qu'ils aient votre téléphone et les détails de votre compte utilisateur, il est très peu probable qu'ils entrent.

Tous les principaux fournisseurs de messagerie tels que Gmail, Outlook et Yahoo! vous permettra d'utiliser deux facteurs. Si vous êtes un utilisateur de Gmail, il existe également mesures de sécurité supplémentaires que vous pouvez prendre Comment sécuriser votre compte Gmail en 3 étapes facilesPour beaucoup d'entre nous, le piratage de nos comptes Gmail serait la fin du monde. Ne laissez pas cela se produire! Il suffit de trois étapes simples pour sécuriser votre compte. Lire la suite .

Il y a de nombreux autres services qui off deux facteurs Quels services offrent une authentification à deux facteurs?Il n'y a pas longtemps, Tina vous a tout expliqué sur l'authentification à deux facteurs, comment elle fonctionne et pourquoi vous devriez l'utiliser. En un mot, l'authentification à deux facteurs (2FA), ou la vérification en deux étapes comme on l'appelle parfois, est un supplément ... Lire la suite , pas seulement par e-mail. Donc, l'activer pour autant de services que vous utilisez que possible renforcera votre sécurité. Au début, il peut être frustrant de s'y attaquer, mais vous vous y habituez rapidement.

Chiffrez votre appareil

Le chiffrement garantira que si votre appareil est manquant, les données qui y sont stockées sont sûres et sécurisées. Windows, Mac, Linux, Android et iOS offrent tous des options de cryptage gratuites, il n'y a donc vraiment aucune excuse pour ne pas crypter.

Pour Windows et Mac, c'est BitLocker Confidentialité de qualité militaire gratuite pour vos fichiers: fonctionnement de Bitlocker [Windows]Avez-vous déjà entendu cette citation à propos d'expliquer comment un téléviseur fonctionne à une fourmi? Je ne vous appelle pas une fourmi, même si vous travaillez dur et appréciez la gorgée occasionnelle de lait de puceron. Quelle... Lire la suite et Coffre fort Qu'est-ce que FileVault sur macOS et comment l'utiliser?Voici ce que vous devez savoir sur la fonction de chiffrement de disque FileVault sur votre Mac et comment activer et désactiver FileVault. Lire la suite , respectivement. Pour Linux, il vous suffit de cocher la case "crypter la partition domestique" pendant le processus d'installation.

En ce qui concerne les appareils mobiles, iOS est crypté par défaut, comme le sont de nombreux appareils Android modernes. Cependant, si vous possédez un appareil Android qui n'est pas chiffré par défaut, il peut être facilement allumé Comment crypter des données sur votre smartphoneAvec le scandale Prism-Verizon, ce qui se serait passé, c'est que la National Security Agency (NSA) des États-Unis d'Amérique a procédé à des fouilles de données. Autrement dit, ils ont parcouru les registres d'appels de ... Lire la suite .

Protégez votre écran de verrouillage

De nos jours, de nombreux smartphones et tablettes sont dotés d'une reconnaissance d'empreintes digitales pour déverrouiller votre appareil. C'est évidemment plus sûr que de ne rien avoir du tout, mais un code PIN sur votre écran de verrouillage est mieux que d'utiliser la reconnaissance d'empreintes digitales. "Pourquoi?" Je t'entends crier.

C'est vraiment simple. Le cinquième amendement a une sauvegarde en place pour empêcher l'auto-incrimination. Si un organisme gouvernemental vous demandait de déverrouiller votre appareil, vous pourriez oublier votre code PIN, mais vous ne pouvez pas modifier votre empreinte digitale.

Donc, avec une ordonnance du tribunal, vous pourriez être obligé de déverrouiller votre appareil. Avec un NIP, ce n'est pas si simple. Sans oublier, avoir un écran de verrouillage protégé peut empêcher l'opportuniste d'accéder à votre téléphone.

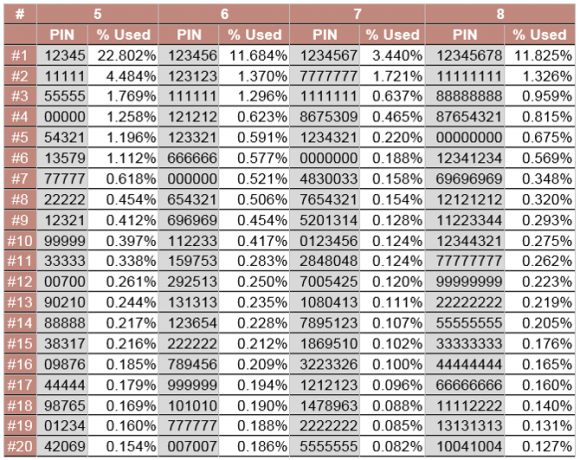

Lors de la définition d'un code PIN, veillez à utiliser quelque chose qui n'est pas évident. Data Genetics a fait une enquête récente sur les codes PIN, et le tableau ci-dessus montre les 20 plus courants des 7 millions d'échantillons.

La plupart des codes PIN du tableau ci-dessus suivent une sorte de schéma. Nous, les humains, aimons les modèles, donc si vous vous en tenez à un code PIN qui n'a pas de modèle évident, il est moins probable qu'il soit deviné.

Chiffrez vos messages texte

Des services comme Whatsapp crypte désormais par défaut Pourquoi le chiffrement de bout en bout de WhatsApp est un gros problèmeWhatsApp a récemment annoncé qu'elle autoriserait le cryptage de bout en bout dans son service. Mais qu'est-ce que cela signifie pour vous? Voici ce que vous devez savoir sur le cryptage WhatsApp. Lire la suite . C'est génial car cela empêche quiconque d'espionner vos conversations privées. Cependant, il ne prend pas en charge la messagerie texte standard et le destinataire doit également utiliser Whatsapp.

Il existe des alternatives à Whatsapp qui permettent un cryptage de bout en bout, telles que Télégramme Telegram fournit une alternative sécurisée et à croissance rapide à WhatsApp Lire la suite et Signal. Tous ces outils vous permettent également de passer des appels cryptés et peuvent donc être beaucoup plus sécurisés que les appels traditionnels ou les SMS.

Edward Snowden lui-même recommande réellement Signal.

La grande majorité des gens ont de nos jours Whatsapp sur leur téléphone, car il est plus sécurisé et a plus de fonctionnalités qu'un simple message texte. Donc, même si vos amis doivent également avoir l'application, ce n'est plus vraiment un problème.

Si vous n'avez pas Whatsapp sur votre appareil, je vous invite à commencer à l'utiliser dès que possible. C'est gratuit, après tout.

Rechercher en privé

Beaucoup de gens savent que Google est un trou noir de la vie privée Cinq choses que Google sait probablement sur vous Lire la suite , mais c'est toujours le site vers lequel la plupart des gens se tournent lorsqu'ils ont une question sur à peu près n'importe quoi.

Mais il existe des moteurs de recherche alternatifs qui ne stockent pas d'informations sur vous. Vous obtenez donc les réponses à vos questions et votre vie privée reste intacte. Le plus grand de ces moteurs de recherche sensibles à la confidentialité est DuckDuckGo 8 astuces de recherche qui fonctionnent sur DuckDuckGo mais pas sur GoogleLa recherche Google est reine. Mais DuckDuckGo a gagné un fidèle fan suivant. Il a quelques fonctionnalités inhabituelles que même Google n'a pas. Lire la suite .

le Politique de confidentialité de DuckDuckGo est très simple. La première ligne se lit comme suit: «DuckDuckGo ne recueille ni ne partage aucune information personnelle.» Ainsi, vous pouvez rechercher sur DuckDuckGo en toute sécurité en sachant que vos données personnelles ne sont pas collectées.

Obtenez un gestionnaire de mots de passe

Avoir le mot de passe le plus sécurisé au monde Comment créer un mot de passe fort que vous n'oublierez pasSavez-vous comment créer et mémoriser un bon mot de passe? Voici quelques conseils et astuces pour conserver des mots de passe forts et distincts pour tous vos comptes en ligne. Lire la suite ne veut rien dire si c'est la même chose pour tous les sites que vous utilisez. Si l'un de vos comptes est compromis, tous vos comptes sont effectivement compromis avec lui.

La solution est un gestionnaire de mots de passe, comme Dernier passage Maîtrisez vos mots de passe pour de bon avec le défi de sécurité de LastpassNous passons tellement de temps en ligne, avec autant de comptes, que se souvenir des mots de passe peut être très difficile. Préoccupé par les risques? Découvrez comment utiliser le défi de sécurité de LastPass pour améliorer votre hygiène de sécurité. Lire la suite . Un gestionnaire de mots de passe vous permettra de générer des mots de passe aléatoires et vous connectera automatiquement aux sites que vous avez stockés.

Cela signifie que vous n'avez qu'à vous rappeler du mot de passe principal de votre manager, et il fera tout le mot pour vous. N'oubliez pas d'activer l'authentification à deux facteurs sur votre gestionnaire de mots de passe!

Utiliser Tor (pas incognito)

Le mode navigation privée ou la navigation privée si vous n'utilisez pas Chrome vous permet de surfer sur le Web de manière anonyme et personne ne peut voir ce que vous avez fait. C'est super, non? Faux!

Si vous utilisez le mode navigation privée sur votre ordinateur, votre fournisseur de services Internet, les administrateurs réseau et les concepteurs de votre navigateur peuvent toujours voir ce que vous avez regardé en ligne.

Il est faux de penser que le mode navigation privée est privé. Ce n'est pas le cas, cela n'enregistre simplement aucun historique sur la machine locale. Si vous souhaitez naviguer sur Internet de manière plus privée, jetez un oeil à Tor TOR pour les débutants: quand devriez-vous l'utiliser?Les utilisateurs avertis devraient déjà savoir si l'utilisation de TOR convient à leurs besoins, mais qu'en est-il des débutants? Lire la suite .

Sur le bureau, c'est aussi simple que de télécharger et d'installer le Navigateur Tor (qui est basé sur Firefox, devrait donc être familier à la plupart).

Si vous êtes sur un appareil mobile, vous pouvez toujours utiliser Tor pour naviguer sur Internet. Il existe des applications comme Orbot pour Android Comment parcourir le Web de manière anonyme sur votre smartphone AndroidLorsque vous accédez à un site Web sur votre smartphone, votre opérateur de téléphonie mobile, votre opérateur réseau et le gouvernement savent tous que vous avez accédé à ce site Web. Tor vous permet de naviguer de manière anonyme et de contourner la censure Web sur votre bureau. Orbot ... Lire la suite et Navigateur VPN pour iOS.

Tor n'est pas sécurisé à 100%. Rien n'est. Mais si vous voulez une navigation vraiment privée, Tor est le plus proche que la plupart des gens obtiendront.

Voilà comment vous restez en sécurité

Il est important de se rappeler qu’il est impossible de rester 100% sécurisé en ligne. Les attaquants trouveront toujours un moyen d'entrer, avec suffisamment de temps.

Ces conseils rendront la vie d'un attaquant potentiel très difficile, mais cela ne signifie pas que vous devriez jamais baisser la garde. Rappelez-vous, seuls les paranoïaques survivent!

Avez-vous d'autres conseils pour rester en sécurité en ligne? Si oui, n'hésitez pas à les partager ci-dessous.

Crédit d'image: LeoWolfert via Shutterstock.com

Kev est un professionnel de la cybersécurité du nord-ouest de l'Angleterre qui se passionne pour les motos, la conception de sites Web et l'écriture. Il est un uber-geek avoué et un défenseur de l'open source.