Publicité

Les problèmes de sécurité continuent de faire l'actualité à un rythme alarmant. Il semble que la majorité des entreprises ont été touchées d'une manière ou d'une autre. Fuites de données, comptes piratés en masse Les 3 milliards d'utilisateurs de Yahoo ont été touchés par Epic HackYahoo pensait à l'origine qu'un milliard d'utilisateurs avaient été rattrapés par sa faille de sécurité de 2013. Cependant, il s'avère que les 3 milliards d'utilisateurs de Yahoo ont été touchés. En t'incluant... Lire la suite et les failles de sécurité fondamentales sont très courantes.

Pour vous protéger contre la menace en ligne toujours croissante, vous devez utiliser une gamme d'applications de sécurité. Pour un utilisateur domestique occasionnel, cela peut être aussi simple que une suite antivirus Les 10 meilleurs logiciels antivirus gratuitsQuel que soit l'ordinateur que vous utilisez, vous avez besoin d'une protection antivirus. Voici les meilleurs outils antivirus gratuits que vous pouvez utiliser. Lire la suite

et un outil malveillant. À mesure que la complexité de votre réseau augmente, votre besoin d'applications de sécurité plus complexes augmente également.Dans cet article, nous allons examiner certains des meilleurs Open source Open source contre Logiciel libre: quelle est la différence et pourquoi est-ce important?Beaucoup supposent que «open source» et «logiciel libre» signifient la même chose mais ce n'est pas vrai. Il est dans votre intérêt de connaître les différences. Lire la suite applications de sécurité là-bas. Nous vous présenterons un large éventail d'outils pouvant exécuter une grande variété de fonctions.

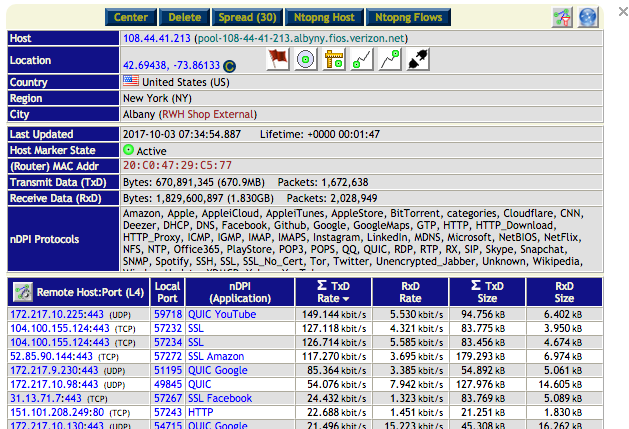

Le Network Security Toolkit est une image ISO de démarrage que vous pouvez charger sur un CD ou une clé USB. Il est basé sur la distribution Linux Fedora, mais fonctionnera sur la plupart des systèmes x86 et x64.

Le téléchargement contient plus de 100 applications de sécurité open source destinées aux administrateurs réseau. Il comprend des outils pour gérer le trafic, surveiller les intrusions, vérifier les vulnérabilités et bien plus encore.

Bien que vous puissiez théoriquement installer toutes les applications individuellement, Network Security Toolkit fournit une interface utilisateur Web unique que vous pouvez utiliser pour configurer de nombreuses applications dans le cadre plus large boîte à outils.

Metasploit Framework est un sous-projet du projet Metasploit.

L'application est un cadre de test de pénétration. Issu d'une collaboration entre les développeurs open source et la société de logiciels Rapid7, le logiciel est devenu l'une des applications de test d'intrusion les plus utilisées au monde.

Metasploit Framework comprend 900 bogues connus pour les systèmes d'exploitation Windows, macOS et Linux. Vous pouvez charger le code que vous souhaitez tester, puis déterminer si le système d'exploitation est vulnérable. Vous pouvez également ajouter des charges utiles personnalisées.

Toute charge utile peut être combinée avec n'importe quel exploit grâce au système modulaire de l'application.

Si vous n'êtes pas à l'aide d'un gestionnaire de mots de passe Comment les gestionnaires de mots de passe protègent vos mots de passeLes mots de passe difficiles à déchiffrer sont également difficiles à retenir. Vous voulez être en sécurité? Vous avez besoin d'un gestionnaire de mots de passe. Voici comment ils fonctionnent et comment ils vous protègent. Lire la suite (et vous n'avez pas de mémoire photographique), vous faites tout mal de la sécurité en ligne. Les gestionnaires de mots de passe basés sur un navigateur sont connus pour leur sécurité fragile, tandis que ne pas utiliser de mot de passe encourage les gens à utiliser des mots de passe plus faibles.

Le gestionnaire de mots de passe le plus connu est sans doute LastPass, mais il y a plein d'alternatives 5 meilleures alternatives LastPass pour gérer vos mots de passeBeaucoup de gens considèrent LastPass comme le roi des gestionnaires de mots de passe; il regorge de fonctionnalités et compte plus d'utilisateurs que n'importe lequel de ses concurrents - mais c'est loin d'être la seule option! Lire la suite .

L'une des meilleures alternatives est KeePass. C'est open source mais a une communauté florissante. L'application stocke tous vos mots de passe dans une seule base de données qui est ensuite verrouillée avec une clé. La base de données utilise les méthodes de chiffrement AES et Twofish.

Certbot est un projet de l'Electronic Frontier Foundation (EFF).

Pour expliquer pourquoi cela est utile, nous devons prendre du recul. L'EFF veut aider à créer un site web où tout le trafic est crypté par défaut. À l'origine, la fondation a aidé à créer l'extension de navigateur HTTPS Everywhere, puis la société l'a suivie avec Let’s Encrypt (une autorité de certification gratuite).

La dernière version de l'EFF est Certbot. L'application se connecte automatiquement à Let's Encrypt pour récupérer et déployer des certificats SSL / TLS sur un serveur Web.

Il utilise le protocole ACME (Automated Certificate Management Environment) et peut donc facilement travailler avec d'autres autorités de certification.

5. Wireshark

Wireshark est un analyseur de protocole réseau. Il est si populaire qu'il est devenu l'analyseur de protocole standard pour des milliers d'institutions, y compris des agences gouvernementales, des écoles et des entreprises commerciales.

En utilisant l'application, vous pouvez examiner les données d'un réseau en direct ou d'un fichier de capture sur disque. Vous pouvez explorer vos données à un niveau granulaire, jusqu'à un niveau quasi microscopique de détails de paquet.

Les fonctionnalités supplémentaires incluent un langage de filtre d'affichage riche, des flux reconstruits de sessions TCP et la prise en charge de centaines de protocoles et de types de supports.

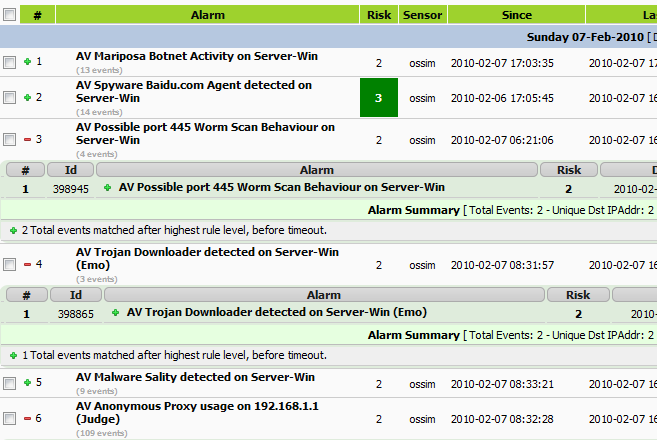

OSSIM (Open Source Security Information Management) est une compilation d'applications open source qui forment ensemble un système de gestion des informations et des événements de sécurité (SIEM). Les systèmes SIEM fournissent généralement une analyse en temps réel des alertes de sécurité des autres applications et du matériel réseau.

OSSIM comprend toutes les fonctionnalités que vous attendez du système SIEM, y compris la collecte d'événements, la normalisation et la corrélation.

Il utilise AlienVault Open Threat Exchange pour permettre aux utilisateurs d'envoyer et de recevoir des informations en temps réel sur les hôtes malveillants.

Malheureusement, l'application de base n'offre pas la gestion des journaux, la surveillance du cloud AWS et Azure, ni l'intégration avec des applications de billetterie tierces. Pour ces fonctionnalités, vous devrez payer un abonnement.

CipherShed a commencé sa vie comme fork du projet TrueCrypt aujourd'hui disparu TrueCrypt est mort: 4 alternatives de chiffrement de disque pour WindowsTrueCrypt n'est plus, mais heureusement, il existe d'autres programmes de cryptage utiles. Bien qu'ils ne soient pas des remplacements exacts, ils devraient répondre à vos besoins. Lire la suite . Disponible pour Windows, Mac et Linux, l'application peut créer des fichiers chiffrés uniques ou chiffrer des disques entiers. Il est également compatible avec les supports de stockage externes tels que les clés USB et les disques durs externes.

L'application monte votre disque une fois qu'il est chiffré. Une fois monté, le chiffrement est transparent pour votre système d'exploitation et les applications installées. Vous pouvez utiliser le lecteur pour lire et écrire comme d'habitude. Lorsque vous démontez le lecteur, son contenu est masqué.

Vous pouvez déplacer des lecteurs chiffrés entre les systèmes d'exploitation sans problèmes de compatibilité.

Pourquoi les applications Open Source sont-elles importantes?

Si une application est open source, son code source est disponible pour que les autres utilisateurs puissent le voir, le modifier et le distribuer.

Du point de vue de la sécurité, cela signifie que vous pouvez être sûr l'application ne vous espionne pas subrepticement Yahoo espionne vos e-mails pour la NSASi vous avez un compte Yahoo Mail, Yahoo a analysé tous vos e-mails pour aider les agences de renseignement américaines. C'est gentil de leur part. Lire la suite ou installer des logiciels malveillants sur votre machine. Et même si vous n'avez pas la capacité technique d'étudier le code vous-même, vous pouvez être sûr que la communauté aurait découvert des bugs s'ils existaient.

Les applications open source sont également attrayantes car elles sont généralement gratuites. Pourquoi dépenser des centaines de dollars en logiciels de sécurité alors que le contenu open source peut presque toujours combler le vide?

Quelles applications de sécurité Open Source recommandez-vous?

Dans cet article, nous vous avons présenté sept des meilleures applications de sécurité open source. Chacun est spécialisé dans une partie différente de la sécurité des réseaux ou des ordinateurs.

Malheureusement, la nature des logiciels open source signifie qu'il existe des centaines d'excellentes applications que nous ne pourrions pas couvrir. Et c'est là que vous intervenez.

Quelles sont certaines de vos applications de sécurité open source préférées? Qu'est-ce qui les rend si impressionnants?

Dan est un expatrié britannique vivant au Mexique. Il est le rédacteur en chef du site frère de MUO, Blocks Decoded. À divers moments, il a été éditeur social, éditeur créatif et éditeur financier pour MUO. Vous pouvez le trouver en itinérance chaque année au CES de Las Vegas (relations publiques, tendez la main!), Et il fait de nombreux sites en coulisses…