Publicité

Sans vouloir vous faire peur, la réponse courte est: il est très facile pour quiconque de voir votre webcam. La réponse longue est: certaines webcams en réseau ne nécessitent rien de plus qu'une URL secrète, tandis que la plupart des webcams USB ou portables intégrées nécessitent que l'ordinateur soit compromis en premier.

Voici trois façons de visualiser une webcam à votre insu.

L'évident: logiciel espion

Les outils d'administration à distance (ou RAT) sont souvent installés dans les environnements d'entreprise pour aider à mettre à niveau, configurer et suivre les machines à distance. En 2010, deux écoles secondaires du Lower Merion School District ont été poursuivies contre elles pour en utilisant les fonctions de surveillance à distance d'une application appelée LANrev à l'insu des étudiants. Les ordinateurs portables Mac avaient été délivrés et appartenaient à l'école, utilisés par les élèves pour leurs études à domicile. Cependant, le logiciel de sécurité installé sur ces machines contenait une fonctionnalité appelée Theft Track, qui permettait aux administrateurs de visualiser à distance les webcams.

Malgré les allégations selon lesquelles la fonctionnalité n'a été utilisée que dans les cas de vol d'ordinateur portable signalé, de nombreux étudiants ont signalé avoir brièvement vu le voyant de la webcam clignoter et certains ont pris des mesures pour caméra. Le quartier a par la suite admis que 56 000 images des étudiants avaient été prises.

Une version plus récente du logiciel a depuis été publiée et cette fonction a été supprimée.

Résoudre le problème: bande sur la webcam si vous utilisez une machine empruntée - vous ne savez jamais qui pourrait regarder.

Le plus simple: les caméras réseau buggées

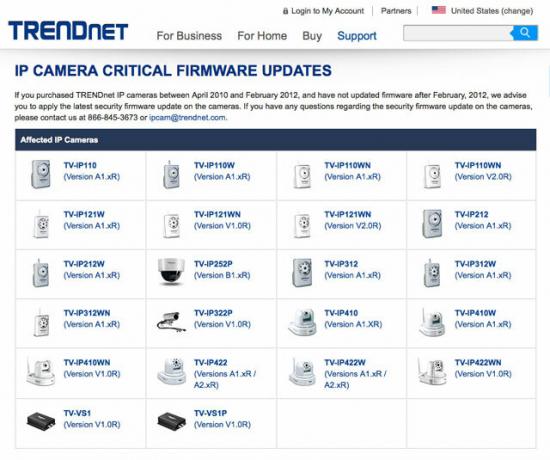

Modèles particuliers de caméras TRENDnet qui ont depuis été corrigées et ne sont plus vendues (bien que des milliers restent en service) étaient vulnérables dans la mesure où toute personne sensée trouverait terrifiant: il vous suffit de connaître l'adresse IP publique du caméra. Ces caméras sont généralement utilisées dans les petites entreprises, la sécurité à domicile et pour surveiller les enfants et les bébés.

Bien que TRENDnet ait fait de son mieux pour contacter la liste divulguée des adresses IP affectées, un an environ 5% d'entre elles restent accessibles. Vous pouvez voir sur la capture d'écran ci-dessous que la plupart sont désormais inaccessibles. Cependant, il est toujours possible de rechercher ces caméras, et des listes plus à jour peuvent être trouvées sur les nœuds TOR cachés (Qu'est-ce que le réseau TOR? Comment le projet Tor peut vous aider à protéger votre propre confidentialité en ligneLa confidentialité est un problème constant avec pratiquement tous les principaux sites que vous visitez aujourd'hui, en particulier ceux qui gèrent régulièrement des informations personnelles. Cependant, alors que la plupart des efforts de sécurité sont actuellement dirigés vers le ... Lire la suite ).

Je n'invente rien: voici le flux en direct de ce restaurant qui n'est pas encore corrigé. Si vous savez où il se trouve, faites-le-le savoir.

Un certain nombre d'appareils photo de marque Foscam ont tous été soumis à bug similaire, obligeant l'attaquant à frapper simplement Entrer lorsqu'on lui a demandé un nom d'utilisateur et un mot de passe pour afficher le flux en direct. Malheureusement, Foscam est également spécialisé dans les babyphones. La différence dans ce cas était que ces moniteurs pour bébé avaient un haut-parleur intégré, grâce auquel les parents pouvaient apaiser à distance leur enfant. Il s'est avéré que toute personne ayant accédé à la caméra à l'aide du piratage pouvait le faire, en tant que deux familles (Août 2013, Avril 2014) a découvert la voie difficile - s'être réveillé à des obscénités criant à leurs bébés.

… La caméra s'est ensuite détournée de sa fille pétrifiée pour pointer directement vers lui. "Ensuite, il m'a crié", a déclaré Adam. «De mauvaises choses, des obscénités. J'ai donc débranché la caméra. » (Citation de l'interview de FOX19)

Résoudre le problème: iSi vous possédez un FOSCAM (numéros de modèle: FI8904W, FI8905E, FI8905W, FI8906W, FI8907W, FI8909W, FI8910E, FI8910W, FI8916W, FI8918W et FI8919W), mettez à jour le firmware immédiatement. Clients TRENDnet, visitez le page d'assistance pour voir la liste complète des modèles concernés et pour télécharger une mise à jour.

Mieux encore - ne branchez pas d’appareil photo sur Internet, et si vous le devez absolument, assurez-vous d’enregistrer l’appareil auprès de le site Web du fabricant, de sorte qu'en cas de violation de la sécurité, vous serez le premier informé et en mesure de prendre action. Le problème est bien sûr que des bogues comme celui-ci peut être dans la nature pendant des années avant que quiconque ait la moindre idée - comme ce fut le cas avec la récente Bug OpenSSL HeartBleed Un bogue massif dans OpenSSL met en danger une grande partie d'InternetSi vous faites partie de ces personnes qui ont toujours cru que la cryptographie open source est le moyen le plus sûr de communiquer en ligne, vous êtes un peu surpris. Lire la suite .

Mieux encore - ne branchez pas d’appareil photo sur Internet, et si vous le devez absolument, assurez-vous d’enregistrer l’appareil auprès de le site Web du fabricant, de sorte qu'en cas de violation de la sécurité, vous serez le premier informé et en mesure de prendre action. Le problème est bien sûr que des bogues comme celui-ci peut être dans la nature pendant des années avant que quiconque ait la moindre idée - comme ce fut le cas avec la récente Bug OpenSSL HeartBleed Un bogue massif dans OpenSSL met en danger une grande partie d'InternetSi vous faites partie de ces personnes qui ont toujours cru que la cryptographie open source est le moyen le plus sûr de communiquer en ligne, vous êtes un peu surpris. Lire la suite .

Plus difficile: toute webcam

Les caméras en réseau piratées sont une chose - elles sont conçues pour diffuser leurs images de toute façon, mais pas normalement dans le monde entier - mais est-il possible d'accéder à n'importe quelle ancienne webcam d'ordinateur portable ordinaire? Et sauriez-vous même si vous y accédiez?

La bonne nouvelle est que, de manière générale, non, un pirate ne peut pas simplement rester assis ici et taper une URL pour regarder votre webcam. Ce qu'ils peuvent cependant faire, c'est systématiquement analyser un réseau pour détecter les systèmes d'exploitation vulnérables et injecter automatiquement un cheval de Troie si quelque chose d'utile est trouvé. Cela est assez facilement contrecarré en restant derrière les pare-feu, en fermant les ports qui ne sont pas nécessaires et en restant à jour avec les correctifs de sécurité - en d'autres termes, en prenant un niveau de précaution de base. C'est pourquoi l'utilisation de Windows XP est désormais très dangereuse Ce que Windows XPocalypse signifie pour vousMicrosoft va supprimer la prise en charge de Windows XP en avril 2014. Cela a de graves conséquences pour les entreprises et les consommateurs. Voici ce que vous devez savoir si vous utilisez toujours Windows XP. Lire la suite : il y aura un nombre incalculable de bogues non corrigés à partir de ce point.

Au lieu de cela, il est plus probable qu'un pirate vous demandera simplement d'installer un cheval de Troie, et vous le ferez très volontiers. Cela peut être dû à une pièce jointe malveillante déguisée en un.scr ou .EXE fichier; une page Web escroc que vous visitez dans un navigateur vulnérable (Internet Explorer 9, 10 et 11 ont récemment été affectés par ce méchant bug), ou quelque chose d'aussi simple qu'un appel téléphonique d'un prétendu employé de Microsoft Que devez-vous faire après avoir succombé à une fausse arnaque de support informatique?Recherchez «fausse arnaque de support technique» et vous comprendrez à quel point elle est courante dans le monde. Quelques précautions simples après l'événement pourraient vous aider à vous sentir moins victime. Lire la suite proposant de réparer votre machine Windows infectée par un virus (qui n'était pas infectée, mais qui l'est maintenant).

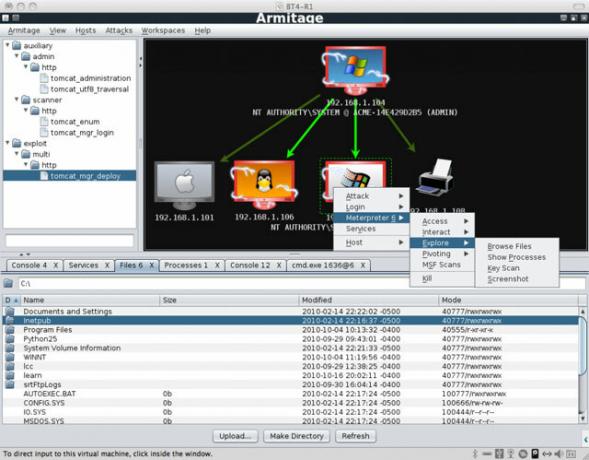

Le fait est qu'une fois que l'attaquant a installé son kit racine de cheval de Troie sur votre machine, tout est possible - y compris l'ouverture de votre flux webcam. L'outil le plus couramment utilisé aujourd'hui est appelé Metasploit, qui une fois installé ouvre un large éventail de fonctions de contrôle à distance, y compris l'enregistrement des clés et la visualisation à distance des webcams. Votre système est ouvert grand pour le pirate.

La plupart des webcams ont une sorte de LED qui indique quand elle est allumée, mais selon le matériel cela peut être contourné - donc vous ne le sauriez même pas.

Donc, la réponse à "comment est-il facile pour quelqu'un de pirater ma webcam?" c'est vraiment… ça dépend. Mais toi pouvez rendre la tâche aussi difficile que possible en installant les dernières mises à jour de sécurité et en exécutant un système de protection antivirus réputé, ainsi qu'en vous informant simplement sur les divers vecteurs d'attaque que les pirates utiliseront Comment un virus informatique se propage en ligne et ce que vous pouvez faire pour l'arrêterLes virus sont délicats. Ils exploitent toutes les vulnérabilités possibles de votre ordinateur; et s'il n'y en a pas, ils attendront que vous vous trompiez - en ouvrant une pièce jointe que vous n'êtes pas censé ou en cliquant sur un ... Lire la suite .

James est titulaire d'un BSc en intelligence artificielle et est certifié CompTIA A + et Network +. Il est le développeur principal de MakeUseOf et passe son temps libre à jouer au paintball VR et aux jeux de société. Il construit des PC depuis qu'il est enfant.