Publicité

Le Nouvel An est révolu depuis longtemps, mais il n'est pas trop tard pour prendre une résolution positive pour l'année à venir.

Je ne parle pas de bien manger, ou boire moins de caféine Comment arrêter la caféine m'a rendu plus productifRenoncer au café est quelque chose qui, pour beaucoup de gens, n'est tout simplement pas fait. Si vous en faites trop, ce pourrait être la meilleure décision de santé que vous ayez jamais prise. Lire la suite , bien que vous feriez bien de le faire. Au lieu de cela, je parle de prendre des mesures pour protéger votre sécurité et votre confidentialité en ligne au cours de l'année à venir. Voici comment.

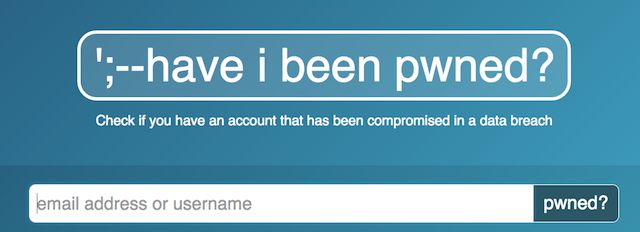

Découvrez si vous avez été «Pwned»

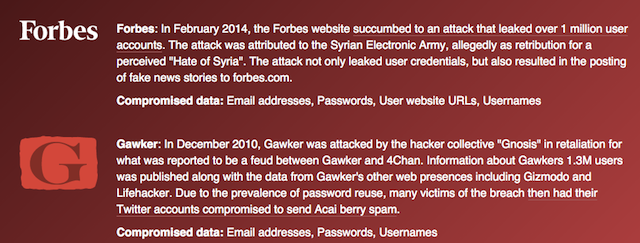

Comme le nom le suggère, HaveIBeenPwned.com vous indique si vos informations personnelles ont été diffusées sur PasteBin ou divulguées sur Internet. C’est un excellent moyen de voir si vous avez été pris dans une violation de données Les outils de vérification des comptes de messagerie piratés sont-ils authentiques ou une arnaque? Certains des outils de vérification des e-mails à la suite de la violation présumée des serveurs de Google n'étaient pas aussi légitimes que les sites Web les reliant auraient pu l'espérer. Lire la suite . Leur base de données comprend des fuites très médiatisées d'Adobe, Comcast, Ashley Madison (évidemment Ashley Madison n'a pas de grosse affaire? Détrompez-vousLe site de rencontres en ligne discret Ashley Madison (destiné principalement aux conjoints tricheurs) a été piraté. Cependant, c'est un problème beaucoup plus grave que ce qui a été décrit dans la presse, avec des implications considérables pour la sécurité des utilisateurs. Lire la suite ), et beaucoup plus.

Vous n'avez pas besoin de vous inscrire. Saisissez simplement votre adresse e-mail ou votre nom d'utilisateur, et cela vous permettra de savoir quels sites ont divulgué vos données, quand cela s'est produit, et plus important encore, quoi a été divulgué.

Vous pouvez également vous abonner pour recevoir des notifications si votre adresse e-mail et votre nom d'utilisateur apparaissent dans de futures violations.

Si vous avez la malchance d'avoir été rattrapé par une fuite, votre meilleur pari serait de prendre des mesures proactives pour atténuer les dommages. Si un site a divulgué vos mots de passe et qu'il n'a pas réussi à les hacher et à les saler, modifiez ce mot de passe là où vous l'avez utilisé.

Si des informations plus dangereuses ont été divulguées, telles que votre nom, votre adresse et vos données biographiques, vous souhaiterez peut-être investir dans une surveillance du crédit en ligne.

Triez vos paramètres de confidentialité des médias sociaux

La plupart d'entre nous sont sur Facebook et Twitter. Ils sont tous deux presque omniprésents. Mais très peu d'entre nous sont préoccupés par l'aspect de nos paramètres de confidentialité. Nous les avons juste réglés une fois et nous les avons oubliés. En février, essayez de les revoir pour voir s'ils sont toujours ce que vous voulez.

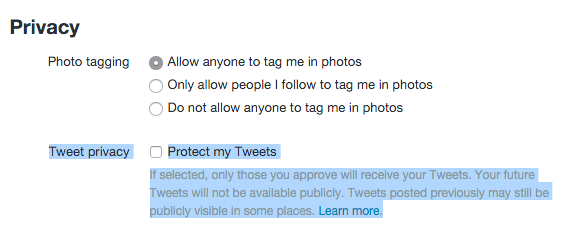

Vous pouvez changer votre profil Twitter en privé en cliquant sur Réglages, Intimité, et sous Tweet Confidentialité, cochez la case qui dit Protéger mes Tweets.

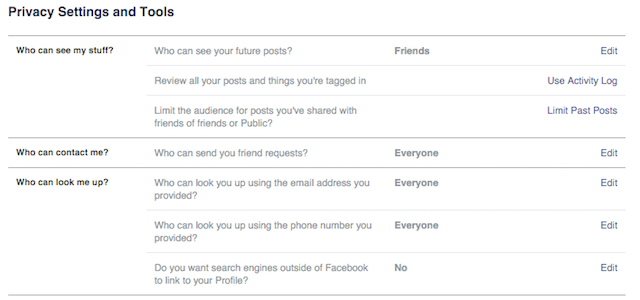

Sur Facebook, cliquez sur Réglages, et alors Intimité. Ensuite, vous pouvez affiner vos paramètres comme vous le souhaitez. Vous pouvez également utiliser gratuitement Facebook Outil de vérification de la confidentialité Protégez-vous avec l'outil de vérification de la confidentialité de FacebookFacebook a un problème de confidentialité. Ce n'est pas un secret. Vous entendez des histoires à ce sujet tous les deux jours. Pour aider les utilisateurs à mieux comprendre leurs paramètres, Facebook a publié un nouvel outil appelé Contrôle de confidentialité. Lire la suite .

Faites-en l'année où vous expérimentez avec un nouveau réseau social ou messagerie axé sur la confidentialité. Ello était un échec abject Ello vient d'avoir un rafraîchissement, mais peut-il être enregistré?Pendant un bref instant, Ello a été la propriété numérique chaude que tout le monde voulait être. Et puis tout s'est effondré. Maintenant, si les gens mentionnent Ello, c'est pour faire la même blague fatiguée. Lire la suite , et App.net est mort depuis longtemps Tout ce que vous devez savoir sur App.net - Le "Autre" réseau socialApp.net est né de la frustration du statu quo. Qu'en savez-vous? Lire la suite , mais il existe d'autres services que vous pouvez utiliser qui sont vraiment bons. En ce moment, je joue avec Sessme.

Disponible pour Android et iOS, ce service vous permet d'avoir un meilleur contrôle sur les messages que vous envoyez. Sessme vous permet de supprimer ou de crypter à distance les messages que vous envoyez (ce qui est pratique si vous envoyez accidentellement un message embarrassant à votre grand-mère ou à votre patron). Et bien sûr, tout ce que vous envoyez est crypté, il ne peut donc pas être intercepté en transit.

Prenez l'habitude d'éliminer correctement le courrier

Le courrier indésirable est ennuyeux. Je suis constamment bombardée de publicités pour des magazines, des cartes de crédit et des hypothèques pour la première fois. Je n'en veux pas. Mais je ne veux pas non plus être victime de fraude d'identité.

C'est pourquoi je fais toujours l'effort de détruire en toute sécurité tout courrier indésirable que je reçois. Je m'assure qu'avant qu'il n'entre dans mon bac, je déchiquette d'abord n'importe quoi qui contient mes informations personnelles.

Cela va doubler pour les lettres de ma banque et de ma compagnie de carte de crédit dont je n'ai plus besoin.

En détruisant le courrier indésirable, vous vous assurez que personne ne peut obtenir vos informations personnelles en plongeant dans des bennes à ordures. Si vous ne savez pas quels types de courrier et de documents vous devez détruire, consultez cette pièce Voici 6 morceaux de papier que vous devriez toujours déchiqueterNous savons que les documents importants doivent être déchiquetés, mais la complaisance est facile: «cela n'a pas vraiment d'importance». Mais devriez-vous aller à l'extrême et détruire tous les enregistrements? Quels documents avez-vous vraiment besoin de déchiqueter? Lire la suite de son collègue écrivain de sécurité MakeUseOf, Philip Bates.

Informez-vous sur les menaces de sécurité et de confidentialité

Les escrocs et les pirates informatiques dépendent entièrement du fait que leur victime ne se rend pas parfaitement compte qu’ils sont victimes d’arnaques et de piratages.

Arnaques de support technique Anatomie d'une arnaque: examen de la «prise en charge du support technique Windows»Ils sont constamment à l'affût: des escrocs qui appellent à froid prétendent provenir du "Windows Tech Support". Nous avons été ciblés par l'un de ces escrocs et voici ce qui s'est passé. Lire la suite ne fonctionne que lorsque la victime ne sait pas que ce n'est pas vraiment Microsoft à l'autre bout du fil. Les gens ne paient que pour faux anti-malware Comment repérer et éviter les fausses alertes de virus et de logiciels malveillantsComment pouvez-vous faire la différence entre les messages d'avertissement de virus ou de logiciels malveillants authentiques et faux? Cela peut être difficile, mais si vous restez calme, il y a quelques signes qui vous aideront à distinguer les deux. Lire la suite quand ils ne savent pas que c'est totalement inefficace, et a été installé sur leur machine par de faux prétextes. Personnes uniquement cliquez sur les e-mails de phishing Comment repérer un e-mail de phishingAttraper un e-mail de phishing est difficile! Les escrocs se font passer pour PayPal ou Amazon, essayant de voler votre mot de passe et vos informations de carte de crédit, leur tromperie est presque parfaite. Nous vous montrons comment repérer la fraude. Lire la suite quand ils ne savent pas quoi chercher.

C'est pourquoi vous devez toujours faire l'effort de vous renseigner sur les menaces de sécurité auxquelles vous pourriez être confronté.

Nous écrivons régulièrement sur les problèmes de sécurité sur MakeUseOf. Mais il y a un nombre d'autres blogs sur la sécurité Alerte rouge: 10 blogs sur la sécurité informatique à suivre aujourd'huiLa sécurité est un élément crucial de l'informatique et vous devez vous efforcer de vous informer et de rester à jour. Vous aurez envie de consulter ces dix blogs de sécurité et les experts en sécurité qui les écrivent. Lire la suite , qui fera tout aussi bien pour vous tenir informé. L'un de mes favoris est le blog Sophos Naked Security.

Si vous êtes un fan de Twitter, nous vous avons également recommandé quelques experts en sécurité devrait absolument suivre Restez en sécurité en ligne: suivez 10 experts en sécurité informatique sur TwitterVous pouvez prendre des mesures simples pour vous protéger en ligne. Utiliser un pare-feu et un logiciel antivirus, créer des mots de passe sécurisés, ne pas laisser vos appareils sans surveillance; ce sont tous des moûts absolus. Au-delà, cela revient ... Lire la suite .

Enfin, si les YouTubers sont plus votre truc, vous devriez vous abonner totalement à J4VV4D. Il parcourt cette ligne entre être informatif et être terriblement drôle.

En vous assurant d’être constamment informé des menaces en constante évolution qui pèsent sur votre sécurité et votre confidentialité, vous contribuez grandement à vous protéger.

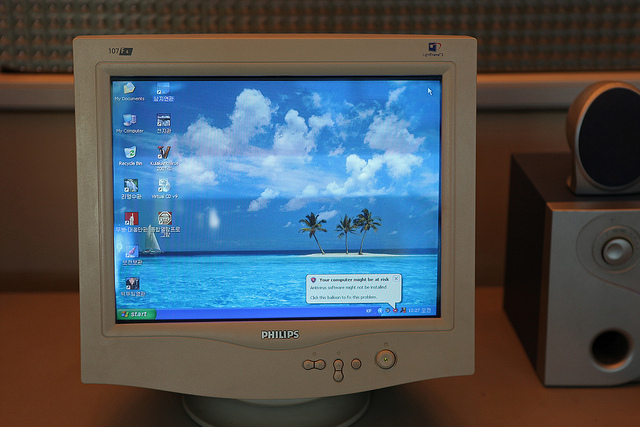

Mettez enfin à jour ces définitions de virus et lancez une analyse

"Avertissement: vos définitions sont obsolètes. Dernière mise à jour il y a 398 jours. ”Cliquez sur

C’est un paradoxe. Votre programme antivirus veut que vous mettiez à jour vos définitions, il vous dérange donc avec des notifications difficiles à ignorer et rarement gélifiées avec l'esthétique de Windows. C'est presque comme si vous utilisiez toujours Windows XP.

Ils sont tellement ennuyeux, vous ignorez les avertissements désastreux que votre antivirus vous dit. Finalement, vous trouvez le paramètre qui lui indique de s'éteindre définitivement et vous l'activez. Problème résolu, non?

Regardez. Je sais que la plupart des programmes AV sont laids et mal conçus. Je sais qu'ils sont ennuyeux et leurs avertissements peuvent entraver tout ce que vous faites. Mais au risque de ressembler à ta maman, c'est pour ton bien.

Si vos définitions sont obsolètes, vous n'avez aucune protection contre les virus qui sont apparus depuis que vous avez exécuté les mises à jour. De nombreux programmes malveillants, afin d'empêcher leur suppression, tentent d'empêcher votre machine de télécharger les mises à jour une fois infectées. C'est pour cette raison que vous devez exécuter des mises à jour lorsque votre ordinateur est en bon état.

Donc s'il vous plait. Pour moi. Exécutez vos mises à jour et effectuez une analyse pendant que vous y êtes.

Engagez-vous à être proactif au sujet de votre sécurité numérique

Les résolutions du Nouvel An sont toutes les mêmes. Vous dites que vous allez faire une chose en particulier, et vous vous engagez pendant environ un mois à faire cette chose. Puis février arrive, et - sans surprise - vous arrêtez de faire cette chose.

Mais ça? Cela devrait être différent, car cela concerne directement votre propre confidentialité et votre sécurité. Dans les mois à venir, vous devez vous engager à être proactif afin de sécuriser votre machine et à pratiquer une bonne hygiène des données.

Non seulement vous devez exécuter des analyses de logiciels malveillants régulières, mais vous devez également vous assurer que votre système est régulièrement mis à jour et corrigé. Si vous êtes toujours sous Windows XP Ce que Windows XPocalypse signifie pour vousMicrosoft va supprimer la prise en charge de Windows XP en avril 2014. Cela a de graves conséquences pour les entreprises et les consommateurs. Voici ce que vous devez savoir si vous utilisez toujours Windows XP. Lire la suite , faites-en l'année où vous passez à quelque chose de plus actuel.

Vous devez également faire l'effort de vous assurer que tous les logiciels que vous utilisez sont à jour également. Chaque fois que vous voyez une fenêtre contextuelle pour une mise à jour Java, télécharge le. Cela va doubler pour Adobe Reader, Flash et Microsoft Office.

N'ayez pas peur de recommencer

Enfin, si votre ordinateur est un tas de scories lent et incrusté de logiciels malveillants, n’ayez pas peur de recommencer à zéro. Windows 8.1 et Windows 10 vous permettent tous les deux de restaurer votre machine aux paramètres d'usine 4 façons de réinitialiser votre ordinateur Windows 10 aux paramètres d'usineVous voulez savoir comment réinitialiser un PC en usine? Nous vous montrons les meilleures méthodes pour réinitialiser un ordinateur Windows à l'aide de Windows 10, 8 ou 7. Lire la suite .

Je respecte cette règle: si je ne suis pas sûr de taper mon numéro de carte de crédit sur mon ordinateur, je l'essuie. Vous aussi.

Ayez une année sécurisée et privée

En suivant ces règles simples, vous pouvez réduire considérablement les menaces pesant sur vous de sources extérieures et protéger votre vie privée.

Avez-vous vos propres stratégies pour rester en sécurité cette année? Des résolutions que vous suivez? Faites le moi savoir dans les commentaires ci-dessous.

Crédit photo: Stéthoscope sur ordinateur portable par Twinsterphoto via Shutterstock, Antivirus (Roman Harak)

Matthew Hughes est un développeur de logiciels et écrivain de Liverpool, en Angleterre. Il est rarement trouvé sans une tasse de café noir fort dans sa main et adore absolument son Macbook Pro et son appareil photo. Vous pouvez lire son blog sur http://www.matthewhughes.co.uk et suivez-le sur twitter à @matthewhughes.