Publicité

Environ 33% de tous les utilisateurs de Chromium ont installé une sorte de plug-in de navigateur. Plutôt que d'être une niche, une technologie de pointe utilisée exclusivement par les utilisateurs expérimentés, les modules complémentaires sont largement intégrés, la majorité provenant du Chrome Web Store et de Firefox Add-Ons Marketplace.

Mais sont-ils sûrs?

D'après les recherches devant être présenté au Symposium de l'IEEE sur la sécurité et la confidentialité, la réponse est pas très. L'étude financée par Google a révélé que des dizaines de millions d'utilisateurs de Chrome ont installé une variété de logiciels malveillants basés sur des modules complémentaires, ce qui représente 5% du trafic total de Google.

La recherche a abouti à la suppression de près de 200 plugins du Chrome App Store et a remis en question la sécurité globale du marché.

Alors, que fait Google pour nous protéger, et comment repérer un module complémentaire escroc? J'ai découvert.

D'où viennent les modules complémentaires

Appelez-les comme vous voulez - extensions de navigateur, plugins ou modules complémentaires - ils viennent tous du même endroit. Développeurs indépendants tiers produisant des produits qui, selon eux, répondent à un besoin ou résolvent un problème.

Les modules complémentaires du navigateur sont généralement écrits à l'aide de technologies Web, telles que HTML, CSS, et JavaScript Qu'est-ce que JavaScript et Internet peut-il exister sans lui?JavaScript est l'une de ces choses que beaucoup tiennent pour acquises. Tout le monde l'utilise. Lire la suite et sont généralement conçus pour un navigateur spécifique, bien qu'il existe des services tiers qui facilitent la création de plug-ins de navigateur multiplateforme.

Une fois qu'un plugin a atteint un niveau d'achèvement et est testé, il est ensuite publié. Il est possible de distribuer un plugin indépendamment, bien que la grande majorité des développeurs choisissent plutôt de les distribuer via Mozilla, Google et les magasins d'extensions de Microsoft.

Bien qu’avant de toucher l’ordinateur d’un utilisateur, il doit être testé pour s’assurer qu’il est sûr à utiliser. Voici comment cela fonctionne sur Google Chrome App Store.

Garder Chrome en sécurité

De la soumission d'une extension à sa publication éventuelle, il y a une attente de 60 minutes. Que se passe t-il ici? Eh bien, dans les coulisses, Google s'assure que le plugin ne contient aucune logique malveillante ou tout ce qui pourrait compromettre la confidentialité ou la sécurité des utilisateurs.

Ce processus, appelé «Enhanced Item Validation» (IEV), est une série de vérifications rigoureuses qui examine le code d'un plugin et son comportement lors de son installation, afin d'identifier les logiciels malveillants.

Google a également publié un «guide de style» en quelque sorte qui indique aux développeurs les comportements autorisés et décourage expressément les autres. Par exemple, il est interdit d'utiliser JavaScript en ligne - JavaScript qui n'est pas stocké dans un fichier séparé - afin d'atténuer le risque contre attaques de script intersites Qu'est-ce que le Cross-Site Scripting (XSS) et pourquoi il s'agit d'une menace pour la sécuritéLes vulnérabilités de script intersite sont le plus gros problème de sécurité de site Web aujourd'hui. Des études ont révélé qu'elles sont étonnamment communes - 55% des sites Web contenaient des vulnérabilités XSS en 2011, selon le dernier rapport de White Hat Security, publié en juin ... Lire la suite .

Google décourage également fortement l'utilisation de "eval", qui est une construction de programmation qui permet au code d'exécuter du code et peut introduire toutes sortes de risques de sécurité. Ils ne sont pas non plus très intéressés par les plugins se connectant à des services distants non Google, car cela pose le risque d'un Attaque de l'homme au milieu (MITM) Qu'est-ce qu'une attaque d'homme au milieu? Explication du jargon de sécuritéSi vous avez entendu parler d'attaques de type "homme du milieu" mais n'êtes pas sûr de ce que cela signifie, cet article est pour vous. Lire la suite .

Ce sont des étapes simples, mais elles sont pour la plupart efficaces pour assurer la sécurité des utilisateurs. Javvad Malik, Security Advocate chez Alienware, pense que c'est un pas dans la bonne direction, mais note que le plus grand défi pour assurer la sécurité des utilisateurs est une question d'éducation.

«Faire la distinction entre les bons et les mauvais logiciels devient de plus en plus difficile. Pour paraphraser, un logiciel légitime d'un homme est un autre virus malveillant voleur d'identité, compromettant la vie privée codé dans les entrailles de l'enfer.

"Ne vous méprenez pas, je salue la décision de Google de supprimer ces extensions malveillantes - certaines d’entre elles n’auraient jamais dû être rendues publiques au départ. Mais le défi pour les entreprises comme Google consiste à contrôler les extensions et à définir les limites de ce qui est acceptable. Une conversation qui va au-delà de la sécurité ou de la technologie et une question pour la société utilisatrice d'Internet dans son ensemble. »

Google vise à garantir que les utilisateurs sont informés des risques associés à l'installation de plug-ins de navigateur. Chaque extension sur Google Chrome App Store est explicite sur les autorisations requises et ne peut pas dépasser les autorisations que vous lui accordez. Si une extension demande de faire des choses qui vous semblent inhabituelles, vous avez alors des raisons de soupçonner.

Mais parfois, comme nous le savons tous, les logiciels malveillants se propagent.

Quand Google se trompe

Google, étonnamment, garde un navire assez serré. Pas grand chose ne glisse devant leur montre, du moins en ce qui concerne le Google Chrome Web Store. Quand quelque chose arrive, cependant, c'est mauvais.

- AddToFeedly était un plugin Chrome qui permettait aux utilisateurs d'ajouter un site Web à leur Lecteur RSS Feedly Feedly, Review: Qu'est-ce qui en fait un remplacement populaire de Google Reader?Maintenant que Google Reader n'est qu'un lointain souvenir, la lutte pour l'avenir du RSS est vraiment lancée. Feedly est l'un des produits les plus remarquables qui combattent le bon combat. Google Reader n'était pas un ... Lire la suite abonnements. Il a commencé sa vie comme un produit légitime publié par un développeur amateur, mais a été acheté pour une somme à quatre chiffres en 2014. Les nouveaux propriétaires ont ensuite associé le plugin au logiciel publicitaire SuperFish, qui a injecté de la publicité dans les pages et fait apparaître des fenêtres contextuelles. SuperFish a gagné en notoriété plus tôt cette année quand il est apparu Lenovo l'avait expédié avec tous leurs ordinateurs portables Windows bas de gamme Les propriétaires d'ordinateurs portables Lenovo se méfient: votre appareil peut avoir préinstallé un logiciel malveillantLe fabricant chinois d'ordinateurs Lenovo a admis que les ordinateurs portables livrés aux magasins et aux consommateurs fin 2014 avaient préinstallé des logiciels malveillants. Lire la suite .

- Capture d'écran de WebPage permet aux utilisateurs de capturer une image de l'intégralité d'une page Web qu'ils visitent et a été installée sur plus d'un million d'ordinateurs. Cependant, il a également transmis des informations sur les utilisateurs à une seule adresse IP aux États-Unis. Les propriétaires de WebPage Screenshot ont nié tout acte répréhensible et insistent sur le fait que cela faisait partie de leurs pratiques d'assurance qualité. Google l'a depuis supprimé du Chrome Web Store.

- Adicionar Ao Google Chrome était une extension escroc qui comptes Facebook détournés 4 choses à faire immédiatement lorsque votre compte Facebook a été piratéSi vous pensez que votre compte Facebook a été piraté, voici ce qu'il faut faire pour découvrir et reprendre le contrôle. Lire la suite et partagé des statuts, des publications et des photos non autorisés. Le malware s'est propagé sur un site qui imitait YouTube et a dit aux utilisateurs d'installer le plugin afin de regarder des vidéos. Google a depuis supprimé le plugin.

Étant donné que la plupart des gens utilisent Chrome pour faire la grande majorité de leur informatique, il est troublant que ces plugins aient réussi à passer à travers les mailles du filet. Mais au moins il y avait un procédure échouer. Lorsque vous installez des extensions ailleurs, vous n'êtes pas protégé.

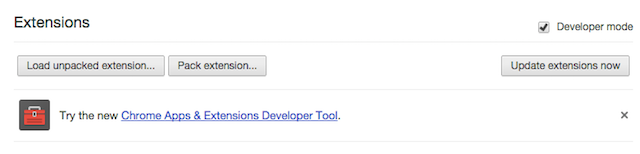

Tout comme les utilisateurs d'Android peuvent installer n'importe quelle application de leur choix, Google vous permet installez n'importe quelle extension Chrome que vous souhaitez Comment installer manuellement les extensions ChromeGoogle a récemment décidé de désactiver l'installation d'extensions Chrome à partir de sites Web tiers, mais certains utilisateurs souhaitent toujours installer ces extensions. Voici comment procéder. Lire la suite , y compris ceux qui ne proviennent pas du Chrome Web Store. Ce n'est pas seulement pour donner aux consommateurs un peu plus de choix, mais plutôt pour permettre aux développeurs de tester le code sur lequel ils ont travaillé avant de l'envoyer pour approbation.

Cependant, il est important de se rappeler que toute extension installée manuellement n'a pas subi les procédures de test rigoureuses de Google et peut contenir toutes sortes de comportements indésirables.

Comment êtes-vous à risque?

En 2014, Google a dépassé Internet Explorer de Microsoft en tant que navigateur Web dominant et représente désormais près de 35% des utilisateurs d'Internet. En conséquence, pour quiconque cherche à gagner de l'argent ou à distribuer des logiciels malveillants, il reste une cible tentante.

Google, pour la plupart, a été en mesure de faire face. Il y a eu des incidents, mais ils ont été isolés. Lorsque des logiciels malveillants ont réussi à se faufiler, ils les ont traités rapidement et avec le professionnalisme que vous attendez de Google.

Cependant, il est clair que les extensions et plugins sont un vecteur d'attaque potentiel. Si vous prévoyez de faire quelque chose de sensible, comme vous connecter à vos services bancaires en ligne, vous pouvez le faire dans un navigateur distinct sans plug-in ou dans une fenêtre de navigation privée. Et si vous avez l'une des extensions répertoriées ci-dessus, tapez chrome: // extensions / dans votre barre d'adresse Chrome, puis recherchez-les et supprimez-les, par sécurité.

Avez-vous déjà accidentellement installé un logiciel malveillant Chrome? Vivre pour raconter l'histoire? Je veux en entendre parler. Envoyez-moi un commentaire ci-dessous, et nous discuterons.

Crédits image: Marteau sur verre brisé Via Shutterstock

Matthew Hughes est un développeur de logiciels et écrivain de Liverpool, en Angleterre. Il est rarement trouvé sans une tasse de café noir fort dans sa main et adore absolument son Macbook Pro et son appareil photo. Vous pouvez lire son blog sur http://www.matthewhughes.co.uk et suivez-le sur twitter à @matthewhughes.