Publicité

Avec 500 participants et quelques grands noms des domaines de la confidentialité des données et des droits de l'homme, la journée d'action Don't Spy on Us était un après-midi fascinant de discussion, de débat et de conseils pratiques sur la façon de garder nos données personnelles privées de l'espionnage Gouvernements. J’ai beaucoup appris et j’ai condensé les parties les plus importantes de ce que j’ai appris en cinq points principaux.

J'ai également inclus cinq choses que vous pouvez faire dès maintenant pour faire une différence, à la fois pour vous et pour les autres utilisateurs d'Internet.

1. La confidentialité en ligne ne consiste pas seulement à protéger nos données

S'il est important de garder nos données personnelles privées en ligne, le Ne nous espionnez pas et d'autres comme ça mettent l'accent sur une vue d'ensemble. Les intervenants ne comprenaient pas uniquement des experts en sécurité; il y avait un certain nombre de défenseurs des droits de l'homme et des personnalités importantes de la presse, et les discussions allaient des gouvernements privilège et contrôle judiciaire de la nature de la démocratie, de la coopération internationale, de l'autodétermination et des rapports.

Bruce Schneier (@schneierblog), un expert en sécurité et cryptographie qui nous avons déjà interviewé Bruce Schneier, expert en sécurité, sur les mots de passe, la confidentialité et la confianceEn savoir plus sur la sécurité et la confidentialité dans notre entretien avec l'expert en sécurité Bruce Schneier. Lire la suite , a discuté de notre droit d'avoir le contrôle sur notre visage public et les personnes qui le voient (par exemple, vous pouvez agir différemment autour de votre famille et de vos amis). Mais être constamment surveillé viole ce droit, car vous n'avez plus aucun contrôle sur les informations qui sont partagées ou qui y a accès.

Comme Carly Nyst (@carlynyst), la confidentialité est la possibilité de choisir qui détient vos informations et ce qu'elles en font. La surveillance de masse ne dépend d'aucune de ces possibilités.

Il y a également eu beaucoup de discussions sur la transparence gouvernementale dans les programmes de surveillance, et un certain nombre d'experts ont souligné la nécessité d'un contrôle judiciaire de l'intelligence numérique communauté. À l'heure actuelle, la majeure partie de la surveillance est politique et les comités de surveillance comprennent souvent d'anciens responsables du renseignement.

Bien sûr, le gouvernement n'est pas le seul groupe à blâmer; Cory Doctorow (@doctorow) a souligné que les entreprises espionnaient beaucoup au nom du gouvernement en remettant de grandes quantités de données (la récente Rapport de divulgation de l'application de la loi sur Vodafone en fournit la preuve).

Jimmy Wales (@jimmy_wales) a expliqué comment ses amis et lui avaient eu des discussions par e-mail lorsqu'ils étaient adolescents pour explorer leur politique et leurs opinions, parfois radicales. Auraient-ils pu être identifiés comme extrémistes et ciblés pour une surveillance plus poussée? Que pourrait faire d'autre un gouvernement paranoïaque s'il estimait que des discussions comme celles-ci constituaient une menace? Si les gens ont peur de la punition pour avoir partagé leurs opinions à cause de la surveillance du gouvernement, selon l'argument, le droit à la liberté d'expression a été violé.

"La confidentialité est la possibilité de choisir qui détient vos informations et ce qu'elles en font."

—Carly Nyst

Comme vous pouvez le voir, il existe une grande variété de problèmes qui sont tous liés à la confidentialité en ligne, et ce n'est qu'un petit échantillon.

2. La confidentialité est un problème international

Alors que cet événement était axé sur la confidentialité et la sécurité des informations au Royaume-Uni (et, dans une moindre mesure, aux États-Unis), il est rapidement devenu évident qu'il fallait les aborder au niveau international. Caspar Bowden (@CasparBowden), spécialiste de la confidentialité et ancien conseiller en chef de la confidentialité de Microsoft, a souligné à plusieurs reprises que le gouvernement américain utilise des normes différentes lors de sondages auprès de citoyens américains et d'étrangers ou d'immigrants, et a fait valoir qu'il s'agissait d'une violation des droits de l'homme européens Convention.

Et avec la coopération de la NSA avec le GCHQ, il est clair que les pays sont prêts à partager des informations et, effectivement, recueillir des masses de données au nom d'autres pays, alourdissant davantage la surveillance problème. Carly Nyst a souligné que les accords entre les gouvernements sur les tactiques de collecte de renseignements sont souvent complètement entourés de secret, ce qui rend toute surveillance difficile, voire impossible.

Il est facile de se concentrer sur ce qui se passe où que vous soyez, mais il est important d'avoir une perspective internationale et de faire entendre votre voix dans de nombreux endroits du monde.

3. L'économie est notre meilleur pari pour faire la différence

L'un des thèmes les plus courants de la journée était ce que nous pouvons faire pour prendre position contre la surveillance de masse, et deux points ont généralement été soulignés: premièrement, que l’action la plus importante que nous puissions entreprendre en tant que citoyens politique. Deuxièmement, selon les mots de Bruce Schneier, «la NSA est soumise aux lois de l'économie».

Plus tôt dans la journée, Cory Doctorow a déclaré qu'il en coûte moins d'un centime pour ajouter quelqu'un au NSA ou au GCHQ. des listes de surveillance - pour le moment, il est plus économiquement faisable pour ces agences de collecter des données sur il est si facile. Et tandis que les déclarations politiques sont extrêmement importantes, nous pouvons également riposter sur le front économique en rendant plus difficile, et donc plus cher, la mise en garde de millions de personnes.

Même s'il faut quelques centimes pour ajouter quelqu'un à une liste de surveillance, cela va faire une énorme différence à long terme. Et lorsque cela deviendra assez cher, il deviendra plus efficace économiquement pour les gouvernements de surveiller uniquement les personnes soupçonnées de commettre un crime.

"La NSA est soumise aux lois de l'économie."

—Bruce Schneier

Alors, comment pouvons-nous le rendre plus cher? En bref, le cryptage (continuez à lire pour savoir quels outils de cryptage ont été recommandés lors de la session pratique de l'après-midi). En chiffrant notre trafic et nos communications en ligne, nous rendons beaucoup plus difficile pour les agences de renseignement de surveiller ce que nous faisons. Bien sûr, aucun protocole de cryptage n'est parfait; finalement, le cryptage peut être rompu. Mais passer par cet effort coûte beaucoup plus cher que d'ajouter simplement une adresse IP à une liste. Et lorsqu'il devient plus économiquement efficace de surveiller uniquement les personnes soupçonnées d'activités néfastes, la surveillance de masse cesse.

4. Les lois sur les DRM et le droit d'auteur sont de gros problèmes

L'un des principaux domaines de plaidoyer de Doctorow est la gestion des droits numériques (DRM) et le droit d'auteur. DRM permet aux entreprises de gérer la façon dont les utilisateurs accèdent à leurs logiciels; par exemple, le DRM sur un livre Kindle Comment briser le DRM sur les livres électroniques Kindle afin que vous puissiez en profiter n'importe oùLorsque vous payez à Amazon un peu d'argent pour un eBook Kindle, vous pensez probablement que c'est le vôtre maintenant. Je veux dire, vous avez payé de l'argent, vous avez du contenu, et maintenant vous l'avez, comme n'importe quel autre ... Lire la suite vous empêche de l'ouvrir sur le Kindle de quelqu'un d'autre. Le DRM sur Netflix vous empêche de diffuser de la vidéo à moins que vous n'ayez les bons codes d'accès sur votre ordinateur. Et Firefox intègre désormais DRM d'Adobe, ce qui signifie qu'Adobe a acquis un certain contrôle sur la façon dont vous utilisez votre navigateur.

Alors pourquoi le DRM est-il si important? Parce que cela rend la recherche et les tests de sécurité beaucoup plus difficiles et souvent illégaux. Même lorsque des failles de sécurité sont détectées, les gens peuvent être inquiets de les signaler, ce qui signifie que risques de sécurité connus pourrait ne pas être signalé. En plus de cela, DRM fonctionne en donnant un certain contrôle de votre ordinateur au détenteur des droits; et si quelqu'un peut se faire passer pour le titulaire des droits, il a maintenant une partie de ce contrôle.

"Il ne devrait plus être acceptable que nos appareils nous trahissent."

—Dr. Richard Tynan (@richietynan)

Lutter contre les DRM est un excellent moyen de montrer que cette trahison n'est pas acceptable et pour montrer que les consommateurs sont prêts à prendre des mesures pour reprendre le contrôle de leurs appareils.

Alors que je préparais cet article, la grande pièce de Chris Hoffman Le DRM est-il une menace pour la sécurité informatique? Le DRM est-il une menace pour la sécurité informatique? Lire la suite a été publié. Allez le vérifier pour une excellente explication du DRM et des problèmes qu'il provoque.

5. «Rien à cacher, rien à craindre» est toujours un argument commun

«Si vous n’avez rien à cacher, vous n’avez rien à craindre» est une expression très courante dans les discussions sur les problèmes de confidentialité, tant de la part des personnes qui soutiennent les programmes que de celles qui ne les comprennent pas pleinement. Cela peut sembler un argument raisonnable. Mais après réflexion, ce n’est tout simplement pas vrai.

Adam D. Moore résume bien en trois points Droits à la vie privée: fondements moraux et juridiques: premièrement, si nous avons droit à la vie privée, alors «rien à cacher, rien à craindre» est sans importance. Lorsque nous perdons le contrôle de qui a accès à nos informations et de ce qu’elles en font, nos droits sont violés, et ce n’est jamais une bonne chose.

Deuxièmement, même si les gens ne se livrent pas à des activités illégales, ils peuvent participer à des activités ou avoir des croyances qui ne sont pas acceptées par la culture dominante dans laquelle ils vivent - qu'ils détiennent une religion différente de la majorité, qu'ils aient des convictions politiques radicales ou qu'ils pratiquent tout autre style de vie - et qu'ils veulent se cacher leur. Si l’intérêt d’une personne pour le marxisme, la polygamie ou l’islam était divulgué au public, elle pourrait faire l’objet d’une diffamation. Cela est particulièrement préoccupant quand on ne sait pas qui accédera au pouvoir ensuite - lire sur le sikhisme à la bibliothèque n'est pas un crime aujourd'hui, mais que se passe-t-il si c'est demain? Et vous avez enregistré comme l'avoir fait?

Et, enfin, si avoir rien à cacher ne signifie rien avoir à craindre, alors pourquoi les politiciens et les agences de renseignement sont-ils si opposés à une transparence totale pour leurs agences? Bruce Schneier a présenté cet argument comme un déséquilibre des pouvoirs: la vie privée augmente le pouvoir, tandis que la transparence le réduit. En violant le droit des citoyens à la vie privée et en refusant de faire preuve de transparence, les agences gouvernementales accentuent le déséquilibre des pouvoirs entre les citoyens et leur gouvernement.

Comme indiqué ci-dessus, la vie privée est une question beaucoup plus compliquée que le simple fait de garder ses activités secrètes: elle concerne les droits de l'homme à grande échelle. Et l'argument «rien à cacher, rien à craindre» est inadéquat pour aborder les questions complexes qui sont en jeu dans la bataille de la surveillance de masse.

Que pouvez-vous faire?

En plus d’un grand nombre de discussions politiques, les participants à l’événement Don’t Spy On Us ont reçu des articles très utiles des conseils, à la fois sur la façon de se protéger de l'espionnage et sur la façon de faire la différence dans la lutte contre la masse non inhibée surveillance.

1. Montrez votre soutien.

C'est absolument crucial. Inscrivez-vous auprès des organisations énumérées ci-dessous, obtenez votre nom sur les pétitions et exprimez-vous. Suivez les défenseurs de la confidentialité sur Twitter (j'ai essayé de créer un lien vers le plus grand nombre possible tout au long de cette article), publiez leurs articles sur Facebook et informez vos amis et votre famille des problèmes importants en jeu. Une action concertée des internautes a arrêté la SOPA et la PIPA (vous vous souvenez de la panne de Wikipédia?).

Nous pouvons également arrêter PRISM et TEMPORA. Il y a beaucoup de gens qui travaillent pour défendre notre droit à la vie privée, mais ils ont besoin d'autant d'aide que possible.

- Liberté

- Open Rights Group

- Montre Big Brother

- Privacy International

- Article 19

- Ne nous espionnez pas

- Fondation Electronic Frontier

«Cela ne s'arrêtera que politiquement. C'est une question politique. »

—Bruce Schneier

Il y en a beaucoup d'autres - laissez vos suggestions dans les commentaires! Et n'oubliez pas de saisir toutes les chances que vous pouvez pour montrer à vos représentants parlementaires ou parlementaires que vous vous souciez votre vie privée et que les violations massives et les violations de nos droits, à la fois par les gouvernements et les entreprises privées, sont inacceptable.

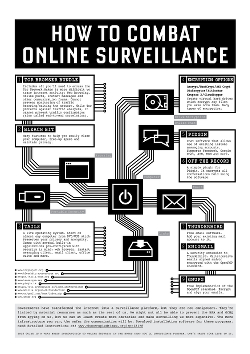

2. Utilisez des outils de chiffrement.

Il existe de nombreuses connaissances sur MakeUseOf sur la façon d'utiliser le chiffrement pour améliorer votre sécurité. Si vous cherchez à commencer avec le cryptage, je vous recommande de vérifier Comment le projet Tor peut vous aider à protéger votre confidentialité en ligne Comment le projet Tor peut vous aider à protéger votre propre confidentialité en ligneLa confidentialité est un problème constant avec pratiquement tous les principaux sites que vous visitez aujourd'hui, en particulier ceux qui gèrent régulièrement des informations personnelles. Cependant, alors que la plupart des efforts de sécurité sont actuellement dirigés vers le ... Lire la suite ,Crypter votre Gmail, Hotmail et autres Webmail: voici comment Comment chiffrer votre Gmail, Outlook et autres WebmailLes comptes de messagerie détiennent les clés de vos informations personnelles. Voici comment chiffrer vos comptes Gmail, Outlook.com et autres comptes de messagerie. Lire la suite , et 5 façons de crypter vos fichiers en toute sécurité dans le cloud 5 façons de crypter vos fichiers en toute sécurité dans le cloudVos fichiers peuvent être cryptés en transit et sur les serveurs du fournisseur de cloud, mais la société de stockage en cloud peut les décrypter - et toute personne ayant accès à votre compte peut consulter les fichiers. Côté client... Lire la suite . Et si vous n'êtes toujours pas convaincu que vous devez utiliser le cryptage, ne manquez pas Pas seulement pour les paranoïdes: 4 raisons de crypter votre vie numérique Pas seulement pour les paranoïdes: 4 raisons de crypter votre vie numériqueLe cryptage n'est pas seulement réservé aux théoriciens du complot paranoïaque, ni aux geeks de la technologie. Le chiffrement est quelque chose dont chaque utilisateur d'ordinateur peut bénéficier. Les sites Web technologiques écrivent sur la façon dont vous pouvez crypter votre vie numérique, mais ... Lire la suite .

Et il y en a des tonnes de plus. Il vous suffit d'effectuer une recherche dans la barre de menus et vous trouverez ce que vous recherchez. Vous pouvez également consulter ce superbe document de la Journée d'action, gracieuseté de Les temps occupés (cliquez pour télécharger le PDF):

3. Jetez une cryptopartie.

Comme je l'ai mentionné plus tôt, plus il y aura de personnes qui utilisent le cryptage, plus nous serons sûrs. Une fois que nous atteindrons une masse critique, la surveillance devra devenir plus ciblée pour être rentable. Et l'une des meilleures façons de partager l'importance du cryptage, ainsi que de faciliter la mise en œuvre des outils appropriés, consiste à lancer une cryptopartie.

Il y a un groupe officiel qui organise de grandes fêtes à travers le monde, mais vous n'avez pas besoin d'aller aussi loin. Juste jetez votre propre cryptopartie! Invitez vos amis, dites-leur d'apporter leurs appareils et aidez-les à installer des outils de chiffrement. C'est tout ce qu'on peut en dire! Pour le rendre plus amusant, ne mettez pas la crypto au centre de la fête, mais faites-le simplement en arrière-plan (ou pendant la mi-temps d'un match de Coupe du Monde, peut-être). Installez des éléments comme HTTPS Everywhere, des outils de messagerie instantanée compatibles OTR, des outils de messagerie PGP et des applications de messagerie sécurisées.

Si les gens sont intéressés par des tâches plus lourdes, comme le cryptage de leurs disques durs ou du stockage en nuage, aidez-les également. Mais n'exercez aucune pression sur qui que ce soit - le but d'une cryptopartie est de s'amuser et d'améliorer la confidentialité et la sécurité. Dans cet ordre.

4. Tiens-toi à jour.

Lisez régulièrement les actualités sur la confidentialité. Suivre les personnes avec qui j'ai été lié sur Twitter sera très utile, mais assurez-vous de vous abonner à des blogs comme Le blog de Cory Doctorow sur Craphound, Le blog de confidentialité, et Blog de Privacy International, aussi. Encore une fois, partagez vos favoris dans les commentaires!

C'est aussi une bonne idée de rester à jour sur les actualités technologiques générales, car c'est souvent le meilleur endroit pour découvrir de nouvelles vulnérabilités (comme lorsque notre propre Tech News Digest a rapporté la mystérieuse disparition de TrueCrypt Edward Snowden parle, TrueCrypt Mystery, Ballmer achète des clippers de L.A. [Tech News Digest]Edward Snowden parle à NBC, troublant les histoires de TrueCrypt, CryEngine arrive sur Steam, Google Video Quality Report classe les FAI, Vimeo obtient une maintenance élevée, Ballmer achète les Clippers et 25 ans de LOLs. Lire la suite .)

5. Prend en charge les outils open source.

Bien qu'il existe certainement des outils open source qui vous aideront à protéger votre vie privée, le point # 4 ci-dessus permet de comprendre facilement pourquoi les logiciels open source sont susceptibles d'être plus sécurisés. Si un programme est protégé par DRM et par copyright, certaines parties de celui-ci sont invisibles pour vous, ce qui signifie que personne ne peut rechercher des bogues ou même des failles de sécurité intentionnelles. Lorsque vous le pouvez, utilisez alternatives open source aux logiciels populaires 14 Alternatives gratuites et open source pour les logiciels payantsNe gaspillez pas d'argent sur des logiciels à usage personnel! Non seulement des alternatives gratuites existent, mais elles offrent très probablement toutes les fonctionnalités dont vous avez besoin et peuvent être plus faciles et plus sûres à utiliser. Lire la suite . Il montre aux entreprises que la transparence est appréciée des consommateurs.

Et ne vous contentez pas d'utiliser le logiciel: contribuer à des projets open source Pourquoi vous devriez contribuer à des projets open source [Opinion]Le concept de logiciel open source n'est pas nouveau, et avec d'énormes projets réussis tels que Ubuntu, Android et d'autres systèmes d'exploitation et applications liés à Linux, je pense que nous pouvons affirmer en toute sécurité qu'il s'agit d'un modèle éprouvé pour ... Lire la suite , aussi!

Combattez, cryptez, partagez

La confidentialité en ligne et la surveillance de masse sont des questions très compliquées, c'est pourquoi il existe des organisations entières dédiées à éduquer le public sur la riposte. Cela peut parfois sembler désespéré, ou comme ça ne vaut pas la peine de le faire, mais la lutte contre les atteintes massives à nos droits est vaut le temps et les efforts. Crypter votre navigation ou votre e-mail ne prend pas beaucoup de temps, mais si 30% des gens le faisaient, nous ferions une énorme déclaration qui serait impossible à ignorer.

Veuillez partager cet article et inciter davantage de personnes à réfléchir à leurs droits en ligne et à leur vie privée. Et remplissez la section des commentaires avec des liens permettant aux autres d'en savoir plus, de signer des pétitions, de s'impliquer et de faire la différence.

Il faudra beaucoup de coopération pour ce faire, alors commençons ici!

Crédits image: Alec Perkins via The Day We Fight Back, Mohamed Nanabhay via Flickr, Electronic Frontier Foundation via Flickr, Wüstling via Wikimedia Commons, TaxCredits.net via Flickr, YayAdrian via Flickr, Paterm via Wikimedia Commons, Electronic Frontier Foundation via Flickr, Per-Olof Forsberg via Flickr, CryptoParty via Wikimedia Commons, Andrew via Flickr.

Dann est un consultant en stratégie de contenu et en marketing qui aide les entreprises à générer de la demande et des prospects. Il blogue également sur la stratégie et le marketing de contenu sur dannalbright.com.