Publicité

Vous avez trié la sécurité de vos données? Vous pensez qu'il n'y a aucun moyen pour quiconque de voler des données de votre ordinateur ou de vos périphériques réseau? Génial! Cela doit signifier que vous avez résolu le pire problème de sécurité qui sévit dans les entreprises du monde entier.

En vérité, la sécurité des données est complexe et difficile. Si vous pensez que vous êtes complètement sécurisé, cela signifie probablement qu'il existe des vulnérabilités dont vous n'êtes tout simplement pas au courant. C’est pourquoi il est important de connaître les façons suivantes de voler des données de votre PC ou de vos lecteurs réseau.

1. Clé USB

Ils tiennent dans votre poche ou s'accrochent à votre trousseau de clés. Ils sont compacts, facilement cachés et même capable d'être déguisé 3 façons de déguiser une clé USBLes clés USB ne sont pas aussi sécurisées, même si vous leur ajoutez une protection de base par mot de passe. Au lieu de cela, allez ninja et cachez-les à la vue, en faisant un déguisement de clé USB magistral. Lire la suite

. Mais les clés USB sont un risque de sécurité énorme 5 façons dont votre clé USB peut constituer un risque pour la sécuritéLes clés USB sont utiles pour tant de choses différentes, mais elles peuvent être problématiques et dangereuses si vous ne prenez pas les bonnes précautions. Lire la suite .Par exemple, ils peuvent être perdus ou volés. En donner un que vous pensez être complètement vide pourrait entraîner la découverte de secrets avec un logiciel de récupération. Il existe un malware spécifique à l'USB qui fournit des vers et des chevaux de Troie aux ordinateurs hôtes, dans l'attente de voler des informations de connexion et des données sensibles.

Les clés USB se confondent également facilement. Il n'est pas rare, dans un environnement de travail, de ramener le mauvais bâton à la maison.

Tant que votre PC est déverrouillé, toute personne possédant une clé USB peut lui voler des données. Il suffit de le brancher, de déplacer les données, de les supprimer et de partir. C'est si facile; beaucoup plus simple que de voler des documents physiques.

Le géant de la technologie IBM a appliqué une nouvelle politique de sécurité en 2018: un interdiction totale des périphériques de stockage USB. Malheureusement, cela semble beaucoup trop tard.

2. Smartphone ou tablette

Bien qu'ils aient interdit les périphériques de stockage USB, IBM n'a annoncé aucune limite à cet autre support de stockage portable populaire: un smartphone. Lorsqu'il est réglé sur le mode de stockage de masse, un smartphone peut apparaître comme un disque dur portable ou une clé USB sur votre PC.

Les tablettes et les anciens lecteurs MP3 sont reconnus de la même manière. Pour les utilisateurs d'IBM, cela donne une réponse instantanée à leur problème de ne pas pouvoir utiliser de clés USB. Peut-être que l'entreprise reconnaît qu'elle peut détecter quelles données ont été transférées vers quel appareil, sachant que les téléphones peuvent être associés à des personnes d'une manière que les clés USB ne peuvent pas.

Dans tous les cas, n'importe qui peut copier des données sur un ordinateur non verrouillé et sans surveillance à l'aide d'un téléphone et d'un câble USB.

3. Carte mémoire flash

Plus petite qu'une clé USB, la mémoire flash peut être subrepticement pour voler des données. De nos jours, de nombreux appareils sont équipés de lecteurs de cartes, ce qui permet souvent aux supports insérés de s'aligner avec le bord du lecteur. Ils peuvent être apparemment invisibles.

Comme avec un périphérique flash USB, ces petites cartes mémoire peuvent être facilement empochées, mais reposent sur un ordinateur déverrouillé et sans surveillance. Imaginez ceci: un ami utilise votre ordinateur pour parcourir les photos sur la carte mémoire de son appareil photo. Bien qu'ils n'aient pas l'intention de voler des données eux-mêmes, des logiciels malveillants peuvent être introduits de la carte sur votre ordinateur.

Tous les risques des clés USB s'appliquent ici.

4. Disque dur portable ou périphérique NAS

Les disques durs portables (HDD) présentent d'autres risques pour les données de votre PC. Encore une fois, ceux-ci peuvent être facilement connectés via USB. Mais il existe un autre type de disque dur qui peut mettre vos données en danger.

Le stockage en réseau est de plus en plus populaire comme moyen de stockage de données sur un réseau local, généralement à domicile. Les boîtiers NAS sont abordables et peuvent offrir une résilience des données… vous pouvez même créer le vôtre à l'aide d'un Raspberry Pi.

Le fait est que si vous stockez toutes vos données vitales sur un boîtier NAS, cela court un risque immédiat. Bien plus petit qu'un ordinateur personnel, un boîtier NAS peut être facilement connecté à partir de votre réseau domestique et pris.

Heureusement, vous avez une solution ici: gardez votre boîtier NAS hors de portée, de préférence dans un environnement verrouillé.

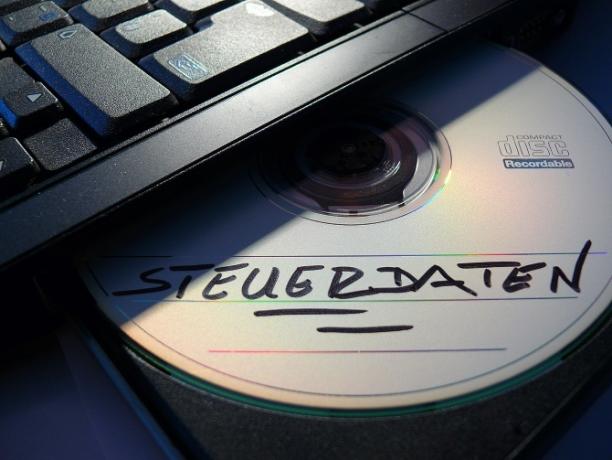

5. Autres supports de stockage amovibles

Nous avons examiné les supports de stockage compacts les plus courants jusqu'à présent, mais vous devez en connaître d'autres. Les CD et DVD inscriptibles sont peut-être les plus évidents, bien que les disques ZIP et REV (de Iomega) soient toujours utilisés dans certaines organisations. Celles-ci sont plus petites (les disques REV sont essentiellement des cassettes de disque dur) et sont donc plus faciles à masquer.

Pendant ce temps, bien qu'il soit peu probable qu'il soit entre les mains de la plupart des utilisateurs, les supports de bande sont utilisés pour le stockage de masse, la sauvegarde et la récupération de données dans de nombreuses entreprises et sur certains serveurs domestiques. Ceux-ci doivent bien sûr être conservés en toute sécurité, car ils contiennent généralement une copie de tout le contenu d'un serveur.

Laisser des bandes où elles peuvent être récupérées et prises signifierait la perte de données d'un serveur entier!

Comment sécuriser et protéger vos données

Alors, quelles données avez-vous sur votre ordinateur? Jeux vidéo? Ouvrages d'art? Un roman en cours? Ou quelque chose de plus précieux: les données clients, les informations commerciales sensibles, quelque chose qui vous coûtera votre travail en cas de perte?

Que vous soyez préoccupé par le vol de données de votre ordinateur personnel ou de votre ordinateur portable professionnel, il est essentiel que vous compreniez comment cela peut se produire. Vos données sont soumises à un risque physique de cinq manières que vous devriez maintenant être en mesure de reconnaître:

- Clés USB.

- Smartphones, tablettes et lecteurs MP3 (connectés via USB).

- Cartes mémoire flash.

- Disques durs portables et périphériques NAS.

- Supports amovibles: disques optiques, disques durs amovibles, bandes.

Il est important de comprendre quels appareils peuvent être utilisés pour empocher des données sur votre ordinateur. Cependant, ne laissez pas ce qui est utile. Par exemple, les clés USB peuvent être transformé en clés qui déverrouillent votre PC 3 outils pour transformer votre clé USB en clé de déverrouillage sécurisée pour votre PCOui, c'est possible: vous pouvez transformer votre clé USB en clé physique qui verrouille et déverrouille votre ordinateur. Lire la suite .

Si vous êtes préoccupé par la sécurité des données que vous utilisez, pensez à utiliser le chiffrement du disque. Vous utilisez un ordinateur professionnel? Si votre employeur s'attend à ce que vous travailliez à distance sur des données stockées de manière centralisée, demandez-lui de configurer un VPN. Cela améliorera considérablement la sécurité des données.

Une dernière chose: bien que ces appareils puissent être utilisés pour voler des données de votre ordinateur, ils peuvent également être utilisés pour introduire des chevaux de Troie et des logiciels malveillants. Assurez votre les applications de sécurité Internet et antivirus sont à jour Les meilleurs outils de sécurité informatique et antivirusPréoccupé par les logiciels malveillants, les ransomwares et les virus? Voici les meilleures applications de sécurité et antivirus dont vous avez besoin pour rester protégé. Lire la suite !

Crédit d'image: BrianAJackson /Depositphotos

Christian Cawley est rédacteur en chef adjoint pour la sécurité, Linux, le bricolage, la programmation et la technologie expliquée. Il produit également le podcast vraiment utile et possède une vaste expérience en matière de support de bureau et de logiciels. Contributeur au magazine Linux Format, Christian est un bricoleur de Raspberry Pi, un amoureux des Lego et un fan de jeux rétro.