L'hameçonnage est l'un des moyens les plus utilisés par les cybercriminels pour voler vos données et vos informations personnelles.

Mais nous nous sommes habitués au phishing et savons généralement à quoi faire attention. C'est là qu'intervient une attaque Browser-in-the-Browser. Alors, qu'est-ce qu'une attaque Browser-in-the-Browser? Et comment pouvez-vous vous en défendre ?

Qu'est-ce qu'une attaque de navigateur dans le navigateur ?

Une attaque Browser-in-the-Browser (BiTB) simule une fenêtre de connexion avec un domaine usurpé dans une fenêtre de navigateur parent pour voler les informations d'identification. Cette technique de phishing exploite principalement le modèle d'authentification Single Sign-On pour inciter l'utilisateur à cracher des informations sensibles, principalement ses identifiants de connexion.

Qu'est-ce que l'authentification unique ?

Lorsque vous vous inscrivez à un nouveau service ou à un nouveau site Web, il est parfois possible de vous inscrire en connectant votre compte avec Google, Apple et d'autres services tiers au lieu de vous inscrire manuellement avec une adresse e-mail et le mot de passe.

Cela se fait via le système d'authentification Single-Sign-On. L'intégration de la fonctionnalité Single Sign-On, ou SSO, est presque omniprésente dans les applications Web, et pour cause.

L'authentification unique facilite l'authentification et la création de compte plus rapides en utilisant un ensemble unique d'informations d'identification pour tous les services et sites. Vous n'avez pas besoin de conserver des ensembles d'adresses e-mail et de mots de passe distincts pour chaque site Web auquel vous devez vous connecter.

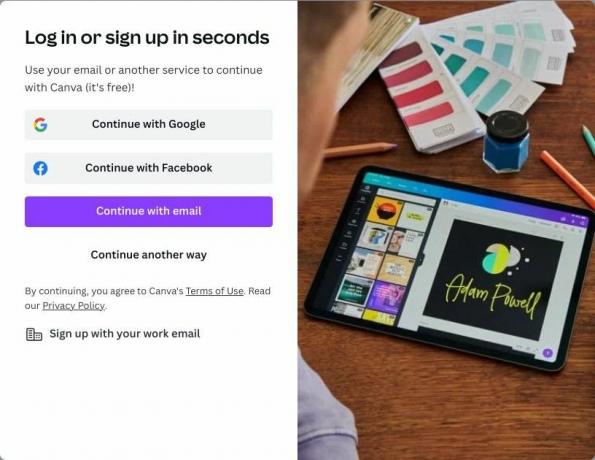

Le processus de connexion est simple. Il vous suffit de choisir le service tiers avec lequel vous souhaitez vous connecter et de cliquer sur le S'inscrire bouton. Une nouvelle fenêtre de navigateur apparaîtra à l'endroit où vous vous connectez avec vos informations d'identification pour ce service tiers; par exemple, Google. Une fois la connexion réussie et les informations d'identification vérifiées, votre nouveau compte sur le site est créé.

Fenêtre d'authentification unique usurpée

Lorsque les utilisateurs s'inscrivent sur un site compromis, ils reçoivent une fausse fenêtre contextuelle qui imite l'apparence d'une véritable fenêtre d'authentification SSO. Le système d'authentification SSO existe depuis assez longtemps pour qu'un utilisateur moyen s'y soit habitué, éliminant ainsi les soupçons.

De plus, le nom de domaine, l'interface et Indicateur de certificat SSL peut être usurpé avec quelques lignes de HTML et CSS pour imiter une véritable fenêtre d'invite de connexion.

La victime tape ses informations d'identification sans sourciller, et dès qu'elle frappe Entrer sur leur clavier, ils livrent leur vie virtuelle et tout ce qui s'y rapporte.

Comment une attaque de navigateur dans le navigateur est configurée

Étant donné que cette technique de phishing tourne autour de l'authentification SSO, la première chose dont le cybercriminel a besoin à faire est de mettre en place une authentification SSO frauduleuse sur le site, puis de faire atterrir la cible sur le site malveillant placer. La cible s'inscrit avec le faux SSO et ses informations d'identification sont stockées dans la base de données de l'attaquant.

Alors qu'en théorie, le processus peut sembler compliqué, en réalité, toutes ces étapes peuvent être facilement automatisées via un cadre de phishing et des modèles de pages Web. Les chercheurs en sécurité ont déjà modèles publiés qui répliquent les pages de connexion de Google, Facebook et Apple, la clé d'une attaque BiTB.

Comment se protéger des attaques de navigateur dans le navigateur

Un signe révélateur d'un site Web faux ou malveillant ou d'une fenêtre contextuelle est son URL. Inspectez soigneusement l'URL d'un site Web avant d'y saisir quoi que ce soit de sensible. Plus souvent qu'autrement, un expiré ou manquant Certificat SSL (indiqué par un signe de cadenas barré) ou une URL ombragée devrait être une preuve suffisante pour éloigner tout utilisateur du site. Pourtant, les cybercriminels deviennent de plus en plus intelligents et efficaces pour dissimuler tout ce qui peut éveiller les soupçons.

Bien que la vérification de l'URL et du certificat SSL permette de vérifier l'authenticité d'un site, les attaques BiTB sont très difficiles à détecter uniquement à partir de leur URL car elles sont bien masquées. Donc, vous devriez toujours faire un effort supplémentaire pour vérifier si un site est sécurisé car votre sécurité est toujours primordiale.

Voici quelques éléments que vous devez vérifier pour vous protéger des attaques de navigateur dans le navigateur :

- Vérifiez si la fenêtre contextuelle de connexion est en bac à sable dans le navigateur. Une fenêtre de connexion frauduleuse n'est pas réellement une véritable fenêtre de navigateur; il s'agit plutôt d'une simulation construite avec HTML et CSS, donc au moment où vous le sortez de l'espace de l'écran du navigateur, les données devraient disparaître. Si vous ne pouvez pas du tout faire glisser la fenêtre de connexion hors de la fenêtre principale du navigateur, c'est aussi un signe que vous êtes sur un site malveillant.

- Utilisez des gestionnaires de mots de passe. Étant donné que la fenêtre de phishing n'est pas une véritable fenêtre de navigateur, elle ne sera détectée par aucun gestionnaire de mots de passe avec la saisie semi-automatique activée. Cela indique la présence d'une intention malveillante sous-jacente et vous aide à discerner entre un faux pop-up et un vrai. Vous devriez certainement consulter le meilleurs gestionnaires de mots de passe pour vos appareils.

- En règle générale, ne cliquez sur aucun lien qui vous est transmis. Et évitez de saisir des informations d'identification sur des sites Web louches. C'est la règle de base pour vous défendre non seulement contre une attaque de phishing spécifique, mais contre toutes sortes d'attaques et de techniques. Faites attention à qui vous faites confiance.

- Utilisation extensions de navigateur axées sur la sécurité. Ceux-ci devraient vous alerter en cas de menace imminente. Par exemple, pour détecter les intégrations iframe malveillantes, vous pouvez installer une extension qui détecte et vous protège des attaques BiTB potentielles.

Naviguez sur Internet en toute sécurité

Internet peut être un endroit effrayant. Bien que la cybercriminalité soit un dilemme sans fin, vous n'avez pas à vous en faire intimider si vous mettez en place les bonnes mesures de sécurité, gardez l'esprit vif et suivez toutes les meilleures pratiques générales. Il est important que vous restiez toujours vigilant; connaître les dernières escroqueries et techniques de piratage signifie au moins que vous gardez une longueur d'avance.