Les applications mobiles sont devenues l'un des moyens les plus courants pour les cybercriminels d'accéder aux appareils et d'aspirer les données des utilisateurs.

À mesure que la popularité des applications mobiles augmente, les pirates ont dérivé diverses méthodes pour les exploiter et provoquer un danger. Ces dangers peuvent entraîner le vol de votre identité, la compromission de vos données, ou les deux.

Si vous développez une application mobile ou si vous les utilisez simplement souvent, il est important d'être conscient de ces menaces et de prendre des mesures pour vous en protéger.

1. Attaques de logiciels malveillants

Un logiciel malveillant est un code malveillant qui peut infecter votre appareil ou votre application mobile et voler vos informations personnelles. Il peut être diffusé via des liens, des téléchargements ou même à partir d'autres applications. Les cybercriminels recherchent toujours les moyens les plus simples de diffuser le logiciel malveillant à un plus grand groupe de personnes. Les applications mobiles sont donc leurs principales cibles, car des millions de personnes les téléchargent et les utilisent quotidiennement.

Mais comment les cybercriminels diffusent-ils des logiciels malveillants via des applications mobiles? Généralement, ils téléchargent une application avec un code malveillant ou injectent un code malveillant dans une application existante. En dehors de cela, ils profitent du nom populaire de l'application et en créent une réplique exacte avec un code malveillant.

2. Fuite de données

La fuite de données est le transfert non autorisé de données, qui se produit lorsqu'une application n'a pas mis en place de mesures de sécurité adéquates. Par exemple, supposons qu'un utilisateur entre des informations sensibles telles que son numéro de carte de crédit ou son numéro de sécurité sociale dans une application dont la sécurité est inadéquate. Dans ce cas, il peut être volé et utilisé à des fins malveillantes.

Ce type de menace de sécurité est souvent causé par de mauvaises pratiques de codage, des composants logiciels obsolètes ou un stockage de données non chiffré.

Votre application mobile est censée protéger vos données, mais si elle n'est pas correctement sécurisée, vos données peuvent être divulguées. Les cybercriminels peuvent facilement accéder à la base de données de votre application et voler toutes les informations sensibles que vous avez stockées. Une fuite de données peut également se produire lorsqu'une application n'est plus utilisée ou a été supprimée, mais que les données restent accessibles.

3. API tierces non sécurisées

Les interfaces de programmation d'applications (API) permettent aux applications de communiquer et de partager des données entre elles. Les API tierces sont des services qui peuvent être intégrés à votre application mobile pour fournir des fonctionnalités supplémentaires.

Ils sont également une source majeure de failles de sécurité car ils donnent accès à des données sensibles qui peuvent être facilement exploitées par des pirates.

Assurez-vous que les API tierces utilisées par votre application sont sûres et sécurisées. Vous devez également vérifier les mesures de sécurité des API et vous assurer qu'elles disposent d'un système d'authentification sécurisé.

4. Authentification non sécurisée

L'authentification non sécurisée se produit lorsque votre application n'exige pas que les utilisateurs saisissent un mot de passe sécurisé. Cela permet aux pirates d'accéder facilement à votre application, car ils n'ont pas besoin de casser des mots de passe complexes. Bien qu'il ne soit pas important de mettre en œuvre l'authentification pour chaque application, elle est essentielle pour celles qui traitent des données sensibles, telles que les applications bancaires, les applications de médias sociaux et autres.

Si votre application nécessite une authentification, vous devez vous assurer qu'elle dispose d'une politique de mot de passe fort et utiliser également l'authentification à deux facteurs. Cela aidera à protéger votre application contre tout accès non autorisé.

5. Mauvais cryptage

Le cryptage est le processus de brouillage des données afin qu'elles soient illisibles et ne puissent pas être déchiffrées sans clé. Sans cryptage approprié, vos données sont vulnérables et peuvent être facilement accessibles par des pirates. De nombreux développeurs d'applications commettent l'erreur de ne pas chiffrer correctement leurs données, ce qui peut entraîner de graves risques de sécurité.

Il est important de s'assurer que votre application utilise le cryptage correctement et en toute sécurité. Cela inclut l'utilisation d'algorithmes puissants pour le cryptage, l'utilisation de protocoles sécurisés pour la communication et le stockage approprié des clés de cryptage.

6. Vulnérabilités non corrigées

Les vulnérabilités sont des faiblesses du code qui permettent aux pirates d'accéder à des données sensibles ou de prendre le contrôle d'une application. Les vulnérabilités non corrigées sont celles qui ont été identifiées par les chercheurs en sécurité, mais les développeurs ne les ont pas encore corrigées. Les applications mobiles, en particulier celles dont le code est complexe, peuvent contenir de nombreuses vulnérabilités qui peuvent être facilement exploitées par les cybercriminels. Ces vulnérabilités peuvent entraîner d'autres menaces telles que la fuite de données et l'infection par des logiciels malveillants.

Gardez votre application régulièrement mise à jour avec les derniers correctifs pour les vulnérabilités identifiées. Cela aidera à garantir que votre application est sécurisée et protégée contre les pirates.

7. Rooter ou débrider

L'enracinement ou le jailbreak, qui est le processus d'obtention d'un accès root au système d'exploitation d'un appareil, peut entraîner de graves risques pour la sécurité. En effet, l'accès root peut être utilisé pour contourner les mesures de sécurité d'une application et permettre à un code malveillant de s'exécuter sur l'appareil. Il peut également fournir aux pirates un accès illimité aux données sensibles stockées dans la mémoire de l'appareil.

Habituellement, les utilisateurs de smartphones rootent ou jailbreakent leurs appareils pour accéder à des fonctionnalités et fonctionnalités supplémentaires, mais cela doit être évité car cela peut ouvrir toute une série de menaces de sécurité.

8. Connexions réseau non sécurisées

Lorsque votre application communique avec un serveur, il est important de s'assurer que la connexion entre eux est sécurisée. Cela signifie que toutes les données envoyées et reçues doivent être cryptées afin que les pirates ne puissent pas y accéder ou les modifier. De nombreuses applications commettent l'erreur de ne pas sécuriser correctement leurs connexions réseau, ce qui peut entraîner des fuites de données et d'autres menaces de sécurité.

Vérifiez que votre application utilise des protocoles sécurisés pour la communication et le cryptage afin de protéger les données qu'elle envoie et reçoit.

9. Applications surprivilégiées

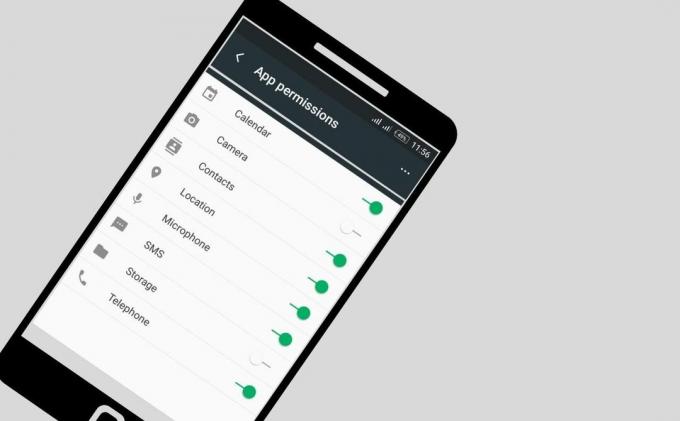

Les applications surprivilégiées sont celles qui demandent plus d'autorisations qu'elles n'en ont besoin. Certains développeurs ont tendance à développer des applications qui demandent trop d'autorisations, qui peuvent être exploitées par des pirates. En effet, des autorisations inutiles peuvent donner accès à diverses données et fonctions sensibles, qui peuvent ensuite être manipulées ou utilisées à mauvais escient par des acteurs malveillants. Par exemple, une application de retouche photo peut demander l'accès à la liste de contacts de l'utilisateur, dont elle n'a pas besoin.

Lors de l'installation d'une application, faites attention à fournir uniquement les autorisations nécessaires pour sa fonctionnalité et rien de plus. Cela aidera à empêcher tout acteur malveillant d'exploiter les autorisations supplémentaires.

10. Composants tiers non sécurisés

Les composants tiers sont des morceaux de code provenant de sources externes qui sont utilisés dans le développement d'une application. Ces composants peuvent introduire divers risques de sécurité s'ils ne sont pas correctement sécurisés. Par exemple, un composant tiers peut avoir accès à des données sensibles ou permettre à un code malveillant de s'exécuter sur l'appareil.

Vérifiez si tous les composants tiers sont régulièrement surveillés et mis à jour. Cela aidera à prévenir toute faille de sécurité causée par des composants obsolètes. De plus, vous devez utiliser uniquement des sources fiables pour les composants tiers afin de vous assurer qu'ils sont sécurisés et à jour.

Protégez vos données mobiles

La sécurité des applications mobiles est un aspect important de tout processus de développement d'applications mobiles. Afin de protéger votre mobile contre les menaces potentielles, il est essentiel de comprendre les principales menaces de sécurité des applications mobiles et comment les éviter. Vigilance peut vous aider à identifier et à atténuer les principales menaces des applications mobiles afin que vous puissiez assurer la sécurité de vos données et applications. En prenant le temps de sécuriser correctement votre application mobile, vous pouvez contribuer à la protéger des cybercriminels et autres acteurs malveillants.