Publicité

Nous savons tous que prendre soin de notre propre hygiène personnelle est important pour notre santé et notre bien-être. Dans le monde numérique, nous devons être conscients et prendre soin de notre cyber-hygiène. Bien que le terme soit inhabituel, cela signifie effectuer des vérifications régulières et modifier quelques comportements pour nous sécuriser en ligne. C’est le genre de conseils que nous proposons régulièrement chez MakeUseOf en cas de nouvelle fuite ou attaque.

Laissez-nous vous guider à travers cinq étapes faciles pour améliorer votre cyber-hygiène.

1. Gardez le logiciel à jour

Le logiciel sur lequel nous comptons tous quotidiennement n'est pas parfait. Presque tous les systèmes d'exploitation et applications ont des défauts cachés quelque part dans leur code. À mesure que la faille devient connue, les développeurs la corrigent rapidement et diffusent les mises à jour logicielles. En tant qu'utilisateurs, ces mises à jour constantes peuvent devenir frustrantes, mais sans elles, des failles connues peuvent être exploitées et utilisées pour vous attaquer.

Attaques mondiales de ransomware comme Vouloir pleurer et NotPetya tous deux ont exploité des failles connues afin de diffuser leur malware. Dans le cas de WannaCry, Microsoft avait en fait publié un correctif pour cet exploit des mois plus tôt, mais de nombreux ordinateurs n'avaient pas été mis à jour, entraînant des infections de masse.

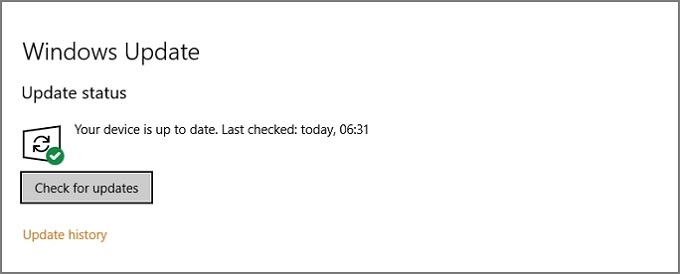

Heureusement, le processus de mise à jour de votre logiciel n'a jamais été aussi simple. Windows Update avait lui-même une mise à niveau lors du passage à Windows 10 vers devenir moins invasif Comment gérer Windows Update dans Windows 10Pour les monstres de contrôle, Windows Update est un cauchemar. Il fonctionne en arrière-plan et assure la sécurité et le bon fonctionnement de votre système. Nous vous montrons comment cela fonctionne et ce que vous pouvez personnaliser. Lire la suite . Le macOS d'Apple peut être mis à jour directement depuis le Mac App Store Un guide complet pour mettre à jour le logiciel de votre MacIl n'existe pas de solution de maintenance universelle, il est donc avantageux de comprendre le fonctionnement des mises à jour pour votre Mac et ses logiciels. Lire la suite à côté de vos autres applications. Étant donné que beaucoup d'entre nous utilisent maintenant nos smartphones comme appareil principal, il est important de s'assurer que iOS et Android sont entièrement à jour. Assurez-vous d'installer les mises à jour des applications aussi souvent que possible, en particulier pour les applications sensibles comme les services bancaires en ligne.

2. Effectuer des sauvegardes régulières

Il y a quelques années à peine, les options de sauvegarde faciles à utiliser et à définir et à oublier étaient peu nombreuses. Il existe désormais des options conviviales et pratiques pour presque tous les appareils et systèmes d'exploitation.

Windows 10 dispose d'une gamme d'options de sauvegarde cuit directement dans le système d'exploitation Le guide ultime de sauvegarde de données Windows 10Nous avons résumé toutes les options de sauvegarde, de restauration, de récupération et de réparation que nous pouvions trouver sur Windows 10. Utilisez nos conseils simples et ne désespérez plus jamais des données perdues! Lire la suite , et c'est sans tous les excellent logiciel tiers Le meilleur logiciel de sauvegarde pour WindowsVos données sont fragiles - il suffit d'un petit accident pour tout perdre. Plus vous effectuez de sauvegardes, mieux c'est. Nous présentons ici le meilleur logiciel de sauvegarde gratuit pour Windows. Lire la suite disponible. Bien sûr, Apple a battu Microsoft au punch par intégration de Time Machine 3 façons de restaurer des données à partir de sauvegardes Time MachineVoici plusieurs méthodes pour restaurer votre Mac à l'aide de Time Machine, y compris ce qu'il faut faire pour "rechercher des sauvegardes Time Machine". Lire la suite en 2007. Même nos smartphones sont désormais sauvegardés automatiquement sur iCloud Comment sauvegarder votre iPhone et iPadVous vous demandez comment sauvegarder votre iPhone? Voici notre guide simple pour sauvegarder votre iPhone à l'aide d'iCloud ou d'iTunes. Lire la suite ou Google Drive Comment transférer facilement toutes vos données vers un nouvel appareil AndroidLorsque vient le temps de passer à un nouveau téléphone, comment allez-vous déplacer toutes vos données? Ces conseils faciliteront le processus et vous assurer de ne rien manquer. Lire la suite .

Stockage en ligne Qu'est-ce que le cloud?Le nuage. C'est un terme qui est souvent utilisé ces jours-ci. Qu'est-ce que le cloud exactement? Lire la suite a proliféré récemment avec des offres disponibles auprès de presque toutes les grandes entreprises technologiques Dropbox contre Google Drive contre OneDrive: quel stockage cloud vous convient le mieux?Avez-vous changé votre façon de penser le stockage cloud? Les options populaires de Dropbox, Google Drive et OneDrive ont été rejointes par d'autres. Nous vous aidons à répondre au service de stockage cloud à utiliser. Lire la suite . Dans un effort pour rivaliser, les services varient entre gratuits et 10 $ / mois. Vous pouvez utiliser leurs offres généreusement espacées pour sauvegarder vos fichiers - et les avoir à portée de main, où que vous soyez.

Des services comme Amazon Cloud Drive Comment partager des photos illimitées avec votre famille sur Amazon PrimeAmazon Prime a une nouvelle fonctionnalité appelée Family Vault qui vous permet de partager des photos illimitées avec votre famille! Voici comment en profiter maintenant. Lire la suite et Google Photos Bénéficiez d'un stockage de photos illimité gratuit et plus encore avec Google PhotosSi vous n'utilisez pas ces fonctionnalités cachées de Google Photos, vous passez vraiment à côté. (Astuce: il y a un stockage de photos gratuit et illimité!) Lire la suite vous permettra même de stocker un nombre illimité de photos sans frais supplémentaires. Bien sûr, si vous préférez une sauvegarde locale, vous pouvez toujours utiliser un périphérique NAS (Network Attached Storage) pour déposer tous vos fichiers. Les périphériques NAS vous permettront même d'utiliser plusieurs disques pour redondance améliorée Ce que vous devez savoir sur la redondance et les sauvegardesLa redondance est souvent confondue avec les sauvegardes. En effet, les concepts sont relativement similaires, mais avec quelques différences importantes. Lire la suite .

3. Utilisez un antivirus

Pour les utilisateurs de Windows, il est presque certain que vous avez vu apparaître un virus, un logiciel malveillant ou un autre logiciel malveillant sur votre ordinateur sans votre consentement. À l’époque d’Internet Explorer 6 et de Windows XP, la vulnérabilité du système d’exploitation à l’infection était quelque chose d'une blague en cours d'exécution 3+ mythes racontés sur Windows qui ne sont pas vrais (Anymore)Les ennemis de Windows aiment raconter des mythes sur le géant du système d'exploitation de Microsoft. Voyons s'il y a du vrai dans ces stéréotypes. Lire la suite . Trois itérations plus tard et Windows 10 a enfin un antivirus intégré robuste dans Windows Defender 4 raisons d'utiliser Windows Defender dans Windows 10Dans le passé, Windows Defender était éclipsé par d'autres options, mais maintenant c'est tout à fait un concurrent. Voici quelques raisons pour lesquelles vous devriez envisager de supprimer votre suite de sécurité au profit de Windows Defender. Lire la suite . Vous pouvez vous en tenir à la valeur par défaut, mais il y a de meilleures options là-bas Le meilleur logiciel antivirus pour Windows 10Vous voulez renforcer la sécurité de votre PC? Voici les meilleures options de logiciel antivirus pour Windows 10. Lire la suite si vous voulez être entièrement protégé.

L'idée fausse selon laquelle les Mac sont immunisés contre les virus et les logiciels malveillants a été s'est avéré faux plusieurs fois. C’est pourquoi courir logiciel antivirus sur votre Mac 9 options antivirus Apple Mac à considérer dès aujourd'huiMaintenant, vous devez savoir que les Mac ont besoin d'un logiciel antivirus, mais lequel choisir? Ces neuf suites de sécurité vous aideront à éviter les virus, les chevaux de Troie et toutes autres sortes de logiciels malveillants. Lire la suite n'est pas une si mauvaise idée. Alors que les smartphones continuent de proliférer, les attaquants malveillants ont déplacé une partie de leurs ressources vers vos appareils mobiles. Votre smartphone contient certaines de vos informations les plus sensibles, donc vous devez prendre des précautions Avez-vous besoin d'applications antivirus sur Android? Et l'iPhone?Android a-t-il besoin d'applications antivirus? Et votre iPhone? Voici pourquoi les applications de sécurité pour smartphone sont importantes. Lire la suite ici aussi.

4. Utilisez un meilleur mot de passe

Étant donné le nombre de comptes que nous utilisons tous chaque jour, il n'est pas étonnant que beaucoup d'entre nous comptent sur des comptes simples et faciles à retenir. des mots de passe comme «123456» Keeper révèle les 25 pires mots de passe de 2016L'année 2016 a été marquée par le nombre de violations de données rendues publiques. Ce qui nous donne un aperçu des pires mots de passe que vous pouvez utiliser en ce moment. Lire la suite . Ces mots de passe - qui suivent souvent les schémas de nos claviers - sont facilement piratés en cas de fuite de données.

L'utilisation d'un mot de passe plus fort et plus complexe peut aider, mais le problème de s'en souvenir facilement demeure. Les mots de passe complexes qui sont facilement oubliés finissent souvent par être écrits, ce qui compromet la sécurité d'utilisation du meilleur mot de passe. Tout en proposant un modèle à vos mots de passe 6 conseils pour créer un mot de passe incassable dont vous vous souviendrezSi vos mots de passe ne sont pas uniques et incassables, vous pourriez aussi bien ouvrir la porte d'entrée et inviter les voleurs à déjeuner. Lire la suite peut vous aider, ce n’est pas une solution à toute épreuve.

Au lieu de cela, vous devez vous tourner vers un gestionnaire de mots de passe. Ces logiciels utiles fonctionnent comme un coffre-fort numérique sécurisé pour tous vos mots de passe Comment les gestionnaires de mots de passe protègent vos mots de passeLes mots de passe difficiles à déchiffrer sont également difficiles à retenir. Vous voulez être en sécurité? Vous avez besoin d'un gestionnaire de mots de passe. Voici comment ils fonctionnent et comment ils vous protègent. Lire la suite , souvent verrouillé avec un Mot de passe maître. Cela signifie que vous n'avez qu'un seul mot de passe à retenir avant que votre gestionnaire de mots de passe déverrouille votre magasin sécurisé.

De nombreux gestionnaires de mots de passe ont même une fonction pour générer et stocker automatiquement des mots de passe sécurisés 7 super pouvoirs Clever Password Manager que vous devez commencer à utiliserLes gestionnaires de mots de passe comportent de nombreuses fonctionnalités intéressantes, mais les connaissiez-vous? Voici sept aspects d'un gestionnaire de mots de passe dont vous devriez profiter. Lire la suite pour vous, supprimant la nécessité d'en créer un en premier lieu. Bien qu'il existe de nombreux avantages pour les gestionnaires de mots de passe, gardez à l'esprit que ils ne sont pas parfaits 4 raisons pour lesquelles les gestionnaires de mots de passe ne suffisent pas à protéger vos mots de passeLes gestionnaires de mots de passe sont précieux dans la bataille en cours contre les pirates, mais ils n'offrent pas à eux seuls une protection suffisante. Ces quatre raisons montrent pourquoi les gestionnaires de mots de passe ne suffisent pas à protéger vos mots de passe. Lire la suite .

5. Méfiez-vous des menaces en ligne

Nous nous sommes habitués à la menace omniprésente des gens qui essaient de nous manipuler, de nous tromper ou de nous tromper d'une autre manière dans nos vies. Malgré les premiers idéaux utopiques d'Internet, cette tendance s'est propagée en ligne. La plupart d’entre nous ont probablement rencontré une variation Arnaque par e-mail au Nigéria Les courriels frauduleux nigérians cachent-ils un terrible secret? [Opinion]Un autre jour, un autre e-mail de spam tombe dans ma boîte de réception, se frayant un chemin autour du filtre anti-spam de Windows Live qui protège si bien mes yeux de tous les autres non sollicités ... Lire la suite , mais il existe également de nombreuses autres menaces plus insidieuses.

Les escrocs sont toujours à la recherche de nouvelles façons de profiter de nos habitudes et de nos routines. Cela a conduit à la vulgarisation de techniques comme Hameçonnage Comment repérer un e-mail de phishingAttraper un e-mail de phishing est difficile! Les escrocs se font passer pour PayPal ou Amazon, essayant de voler votre mot de passe et vos informations de carte de crédit, leur tromperie est presque parfaite. Nous vous montrons comment repérer la fraude. Lire la suite , vishing et smishing Nouvelles techniques de phishing à connaître: Vishing et SmishingVishing et smishing sont de nouvelles variantes de phishing dangereuses. À quoi devez-vous faire attention? Comment saurez-vous une tentative de vishing ou smishing à son arrivée? Et êtes-vous susceptible d'être une cible? Lire la suite . Les trois attaques tentent de vous inciter à cliquer sur des liens frauduleux ou à divulguer des informations personnelles par e-mail, voix ou SMS. Être capable de repérer un e-mail de phishing Comment repérer un e-mail de phishingAttraper un e-mail de phishing est difficile! Les escrocs se font passer pour PayPal ou Amazon, essayant de voler votre mot de passe et vos informations de carte de crédit, leur tromperie est presque parfaite. Nous vous montrons comment repérer la fraude. Lire la suite ou Arnaque par SMS Comment repérer une arnaque par SMS et que faire ensuiteLe phishing par SMS (ou SMiShing) est l'acte de phishing utilisant des messages SMS. Ils sont courants, donc doivent être une ligne d'attaque réussie pour les escrocs en ligne. Mais comment repérer une arnaque par SMS? Lire la suite peut être inestimable dans l'effort de protection de vos données.

Cyber propreté

Il peut parfois sembler qu'il ne se passe pas une journée sans une autre fuite, un piratage ou une attaque de malware mondiale. Ce n'est pas étonnant qu'on se retrouve avec fatigue de sécurité 3 façons de vaincre la fatigue de la sécurité et de rester en sécurité en ligneLa fatigue de la sécurité - une lassitude face à la sécurité en ligne - est réelle et elle rend de nombreuses personnes moins sûres. Voici trois choses que vous pouvez faire pour vaincre la fatigue liée à la sécurité et assurer votre sécurité. Lire la suite . Heureusement, en gérant votre cyber-hygiène, vous avez créé un barrage routier supplémentaire pour tout attaquant exploiteur.

Si vous souhaitez approfondir vos protections de sécurité, vous pouvez ajouter Authentification à deux facteurs Qu'est-ce que l'authentification à deux facteurs et pourquoi l'utiliser?L'authentification à deux facteurs (2FA) est une méthode de sécurité qui nécessite deux façons différentes de prouver votre identité. Il est couramment utilisé dans la vie quotidienne. Par exemple, payer avec une carte de crédit ne nécessite pas seulement la carte, ... Lire la suite (2FA) sur vos comptes en ligne. L'utilisation d'un réseau privé virtuel (VPN) est l'une des meilleures choses que vous puissiez faire pour améliorer votre sécurité en ligne 11 raisons pour lesquelles vous avez besoin d'un VPN et de quoi il s'agitLes réseaux privés virtuels peuvent protéger votre vie privée. Nous expliquons exactement ce qu'ils font et pourquoi vous devriez utiliser un VPN. Lire la suite et éloigner les écoutes. Nous publions tous beaucoup d'informations en ligne, mais si vous voulez rester protégé, il y a des choses que vous ne devriez jamais partager 5 exemples d'informations que vous ne devriez jamais publier en ligneQue postez-vous en ligne? Partagez-vous votre position, votre domicile, vos coordonnées bancaires? Peut-être les partagez-vous par inadvertance? En cas de doute, consultez nos conseils et astuces pour éviter de publier des informations personnelles en ligne. Lire la suite .

Comment gérez-vous votre cyber-hygiène? Effectuez-vous régulièrement toutes ces tâches? Y en a-t-il que vous pensez que nous avons manqué? Faites le nous savoir dans les commentaires!

James est le rédacteur en chef des guides d'achat et de matériel informatique de MakeUseOf et rédacteur indépendant passionné de rendre la technologie accessible et sûre pour tout le monde. Parallèlement à la technologie, elle s'intéresse également à la santé, aux voyages, à la musique et à la santé mentale. BEng en génie mécanique de l'Université de Surrey. On peut également trouver des articles sur les maladies chroniques chez PoTS Jots.