Publicité

Avec l'afflux de nouvelles applications de streaming de films p2p comme Popcorn Time et un système de violation des droits d'auteur avis sur le point de commencer au Royaume-Uni, je pensais que ce serait un bon moment pour vous rappeler une certaine sécurité de base du torrent des lignes directrices. Je ne vais pas être moralisateur et prétendre que je ne sais pas pourquoi vous utilisez des torrents, mais je vais vous demander de rester en sécurité malgré tout - à la fois légalement et du point de vue informatique. Personne ne veut se retrouver en prison ou condamné à une lourde amende.

Vous ne savez pas ce que sont les torrents? Lisez notre guide gratuit des torrents Le guide Torrent pour tout le mondeCe guide du débutant est une excellente introduction au partage de fichiers peer-to-peer avec BitTorrent. Commencez avec le téléchargement de torrent de manière sûre et responsable avec nos conseils ici. Lire la suite . S'il vous plaît, ne me demandez pas dans les commentaires quels sont les meilleurs sites de torrent ou ne demandez pas d'invitations de tracker privé. Je ne tolère aucun piratage, et vous perdrez mon temps à vous interdire.

The Truth About Popcorn Time, Flixtor, Zona (Et ainsi de suite…)

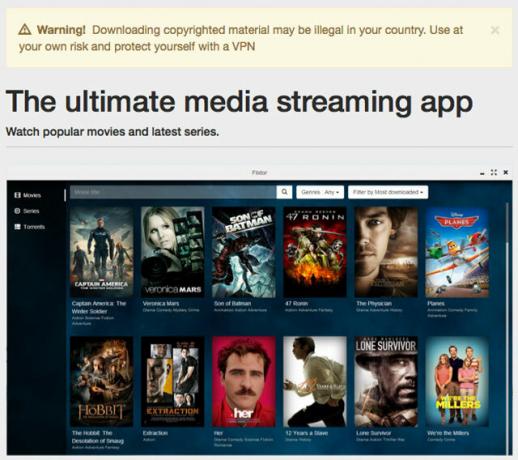

Popcorn Time a mis le feu à Internet lors de sa sortie plus tôt cette année: ce fut une meilleure expérience que Netflix, avec une sélection plus large de tous les films et émissions de télévision que vous pourriez souhaiter, et complètement gratuit.

Le projet d'origine a été arrêté assez rapidement, mais le code étant open source de nombreuses fourches ont été fabriquées et des clones développés. Cependant, certains utilisateurs ignoraient complètement d'où venait le contenu. Il n'y a, après tout, aucune indication dans l'application elle-même de quelque chose d'illégal (les nouveaux clones ont ajouté un avertissement à la page de téléchargement) - il ressemble à un service de streaming, avec de belles couvertures de DVD et une belle interface. Même les utilisateurs qui savaient que les fichiers étaient manifestement d'origine juridique douteuse n'étaient pas nécessairement également au courant de la technologie sous-jacente, croyant qu'elle fonctionne comme tout autre Internet en streaming site.

La vérité est que l'application elle-même (et tous les clones) sont entièrement basé sur des torrents. Lorsque les utilisateurs diffusent du contenu multimédia en continu, l'application télécharge un fichier torrent, rejoint l'essaim et redéfinit immédiatement le fichier pour tout le monde. Du point de vue des organisations anti-p2p et des entreprises engagées pour surveiller les torrents, ce n'est pas différent de tous ceux qui se dirigent vers PirateBay et le téléchargent à l'aide d'un torrent traditionnel client. Popcorn Time est un très joli index multimédia et client torrent dans un seul paquet.

Remarque: depuis la suppression du projet d'origine, il a été un peu controversé sur le clone Time4Popcorn, y compris les vecteurs d'attaque possibles pour les logiciels malveillants (bien qu'aucune preuve de son utilisation pour le moment) et l'utilisation d'un serveur centralisé qui pourrait être subverti. Veuillez plutôt utiliser le clone Get-Popcorn.

Mon point est: ne vous faites pas l'illusion que vous êtes protégé simplement parce que vous utilisez ces applications pour diffuser du contenu au lieu d'utiliser plus directement un client torrent. C'est exactement la même chose en dessous avec une jolie interface sur le dessus, donc toutes les précautions que vous devriez prendre lors du téléchargement d'un torrent s'applique toujours lors de l'utilisation de cette nouvelle race d'applications de streaming - à savoir….

Utilisez un VPN

La nature même de la technologie torrent peer-to-peer signifie que tous ceux qui tentent de télécharger un fichier reçoivent une liste de tous les autres faisant de même: vous devenez à la fois le téléchargeur et le téléchargeur. Même si vous avez configuré votre client pour qu'il ne télécharge jamais, vous serez toujours sur la liste en tant que pair.

Il devrait donc être évident que les organisations anti-p2p pourraient faire la même chose pour déterminer qui télécharge un fichier spécifique. Les entreprises sont payées pour surveiller des torrents spécifiques par les titulaires des droits d'auteur, ce qu'elles font en le téléchargeant elles-mêmes, en vérifiant l'essaim et en conservant un enregistrement de chaque adresse IP qu'elles voient. Votre adresse IP est recoupée avec une liste connue de FAI. Votre FAI est contacté et il peut être contraint de transmettre les coordonnées du client associé à un IP à une date et une heure spécifiques, ou invité à agir lui-même (comme c'est le cas en Amérique et bientôt au Royaume-Uni, en envoyant des lettres d'avertissement aux abonnés contrefaisants). Des amendes et une éventuelle déconnexion attendent les récidivistes.

Pour clarifier la situation au Royaume-Uni: les lettres d'avertissement ne pas aucune action ne sera prise et s'arrêtera simplement après l'envoi de 4 messages. Mais quand même - voulez-vous figurer sur cette liste? Voulez-vous vraiment que votre FAI sache que vous téléchargez «Babes BDSM Big and Busty» alors que le pays est en croisade morale?

L'utilisation d'un VPN est le seul moyen sûr d'avoir un contact avec des torrents, point. Tunnelez votre connexion via un VPN compatible torrent Le meilleur VPN pour Torrenting: ExpressVPN vs. CyberGhost vs. MullvadAvec des centaines de fournisseurs VPN, il peut être difficile de trouver celui qui répond à vos besoins. Pour le torrent, vous voudrez vous en tenir à l'un d'eux. Lire la suite qui ne gardera pas de trace de qui utilisait le service et quand.

Cette vidéo de CyberGhost VPN explique les concepts.

Les bons VPN coûtent de l'argent. Oui, vous pouvez trouver des VPN gratuits adaptés à 5 minutes d'intimité lorsque vous utilisez le Wi-Fi public dans un cybercafé, mais ils ne valent rien en ce qui concerne le torrent. Nous maintenons un liste des meilleurs VPN ici Les meilleurs services VPNNous avons compilé une liste de ce que nous considérons comme les meilleurs fournisseurs de services de réseau privé virtuel (VPN), regroupés par premium, gratuits et adaptés aux torrent. Lire la suite , mais tous ne sont pas compatibles avec les torrents. Accès Internet Privé est le plus couramment recommandé pour les utilisateurs de p2p, bien que ce ne soit pas une approbation personnelle car je ne les ai jamais utilisés. Lorsqu'il est acheté chaque année via PIA, un VPN peut coûter aussi peu que 3,33 $ par mois.

Boîtes à graines

Les Seedbox sont un ordinateur privé loué à quelqu'un d'autre: cette machine, et donc l'adresse IP de cette autre machine effectue le téléchargement à votre place. Conçus à l'origine pour faciliter l'ensemencement des torrents sans nécessiter que votre machine soit allumée 24h / 24 et 7j / 7, ils ont également l'avantage de vous placer à un pas des implications légales. Vous disposez d'une interface de gestion à distance et d'une connexion FTP afin de pouvoir récupérer les téléchargements terminés sans utiliser le protocole torrent. Pour ceux qui n'ont pas de problèmes légaux, les Seedbox sont également utiles pour contourner la mise en forme du trafic ou les réseaux où le protocole torrent est complètement bloqué.

Cette feuille de calcul maintenue par Reddit r / semoirs la communauté est un liste complète des fournisseurs de seedbox. Les prix varient d'environ 15 $ pour un bon niveau de service, bien que des plans moins chers puissent être trouvés. De nombreux utilisateurs lourds combineront une Seedbox et un VPN pour une confidentialité ultime.

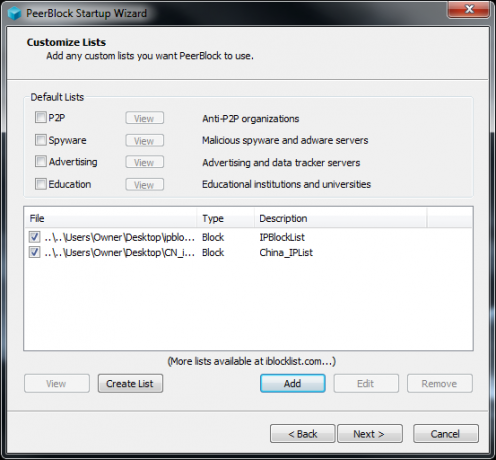

Peerblock / Peerguardian ne fait rien

Peerblock est comme un pare-feu contre les méchants PeerBlock - Bloquer les adresses IP des espions du gouvernement ou des amis pirates malveillants [Windows]Lorsque les gens veulent protéger leur ordinateur contre les menaces extérieures, la première chose à laquelle ils pensent généralement est d'installer un logiciel antivirus ou anti-malware. Ces applications font un excellent travail pour bloquer les virus et logiciels malveillants connus ... Lire la suite . L'application conserve des listes d'adresses «mauvaises IP» appartenant à des organisations anti-p2p, des universités, des organismes d'application de la loi, etc. - et empêche ceux-ci de se connecter à votre machine. En théorie, cela vous empêchera d'être ajouté à leurs listes. En réalité, ils n'ont pas besoin de se connecter à votre machine pour voir que vous êtes dans l'essaim de torrent et que vous téléchargez / téléchargez activement un fichier; les listes empêchent souvent des pairs utiles de vous envoyer un fichier car leur adresse IP se trouve dans un bloc appartenant à une certaine entreprise ou université. L'application fournit un faux sentiment de sécurité et ne fournira aucune protection lors de l'utilisation de torrents.

Ne l'utilisez pas.

Évitez les logiciels: risques de logiciels malveillants

Il est possible d'incorporer des logiciels malveillants dans des fichiers de musique et de film, mais cela est très peu probable et ne fonctionne que sur des lecteurs multimédias spécifiques. Le fait de s'en tenir aux codecs standard comme AVI et MKV et d'utiliser une version à jour de VLC pour lire des fichiers vidéo, par exemple, atténuera les risques de contracter des logiciels malveillants. Le lecteur Windows Media, d'autre part, est le plus souvent ciblé car il est si mal codé et par défaut pour de nombreux utilisateurs.

Pourtant, vous êtes relativement en sécurité lorsque vous téléchargez des films et de la musique depuis Internet, du moins du point de vue des logiciels malveillants. Cela n'inclut pas les «faux» films, qui peuvent être un fichier exécutable renommé pour donner l'impression qu'il s'agit d'un film.

Les logiciels et les jeux, quant à eux, sont de par leur nature, des fichiers exécutables et, en tant que tels, peuvent contenir du code malveillant exécutable. Si vous devez absolument télécharger des logiciels ou des jeux, ne soyez pas le premier: attendez qu'il y ait un grand nombre de téléchargements et de commentaires terminés signalant la sécurité. Même dans ce cas, la sécurité n'est pas garantie, mais au moins vous avez eu l'avantage que d'autres utilisateurs la testent en premier.

Malheureusement, les suites de protection antivirus ne sont pas fiables: la plupart des antivirus signalent des faux positifs sur presque tous les Programme «keygen», qui regorge de jeux et de logiciels pour générer des clés de licence utilisables ou Logiciel. Il n'existe aucun moyen sûr d'exécuter des logiciels piratés.

L'option la plus sûre est alors d'éviter complètement les téléchargements de logiciels et de jeux. Si cela ne vous dérange pas d'attendre, Les ventes de vapeur vous permettront de faire de bonnes affaires 5 façons de vous assurer d'obtenir les meilleures offres sur les jeux SteamSteam est connu pour être très pratique pour gérer sa bibliothèque de jeux vidéo, et il est également utile de plusieurs autres manières, mais saviez-vous qu'avec un peu d'effort, vous pouvez obtenir ... Lire la suite sur les titres de jeu d'un an ou deux, et il y a presque toujours un bon open source ou alternative moins chère aux logiciels populaires 14 Alternatives gratuites et open source pour les logiciels payantsNe gaspillez pas d'argent sur des logiciels à usage personnel! Non seulement des alternatives gratuites existent, mais elles offrent très probablement toutes les fonctionnalités dont vous avez besoin et peuvent être plus faciles et plus sûres à utiliser. Lire la suite .

Je ne pardonne pas le téléchargement de documents protégés par des droits d'auteur et je ne peux garantir que vous n'aurez aucun problème même après avoir suivi tous ces conseils - mais si vous allez de toute façon, ces conseils vous donneront les meilleures chances de ne pas avoir de problèmes.

Avez-vous d'autres astuces que vous pensez avoir manquées? Avez-vous déjà reçu des lettres de votre FAI pour l'utilisation de torrents?

James est titulaire d'un BSc en intelligence artificielle et est certifié CompTIA A + et Network +. Il est le développeur principal de MakeUseOf et passe son temps libre à jouer au paintball VR et aux jeux de société. Il construit des PC depuis qu'il est enfant.