Publicité

Le vol d'identité est en augmentation. Selon StatisticBrain, il y a entre 12 et 15 millions de victimes chaque année, avec une perte moyenne d'environ 5 000 $ par victime. Que feriez-vous si vous étiez le prochain?

Il y a tellement de différents comment votre identité peut être volée ces jours-ci. Les numéros de sécurité sociale et les codes PIN bancaires sont les méthodes les plus évidentes, mais voici quelques autres méthodes que vous ne connaissez peut-être pas:

- Reçus ATM et cartes d'embarquement Voici 6 morceaux de papier que vous devriez toujours déchiqueterNous savons que les documents importants doivent être déchiquetés, mais la complaisance est facile: «cela n'a pas vraiment d'importance». Mais devriez-vous aller à l'extrême et détruire tous les enregistrements? Quels documents avez-vous vraiment besoin de déchiqueter? Lire la suite .

- Distributeurs automatiques de billets compromis avec de faux lecteurs de cartes Comment repérer un GAB compromis et ce que vous devez faire ensuite Lire la suite .

- Factures et reçus médicaux volés 5 raisons pour lesquelles le vol d'identité médicale augmenteLes escrocs veulent vos informations personnelles et vos informations bancaires - mais saviez-vous que votre dossier médical les intéresse également? Découvrez ce que vous pouvez y faire. Lire la suite .

- Identifiants de connexion volés sur le Wi-Fi public 5 façons dont les pirates peuvent utiliser le Wi-Fi public pour voler votre identitéVous aimerez peut-être utiliser le Wi-Fi public - mais les pirates aussi. Voici cinq façons dont les cybercriminels peuvent accéder à vos données privées et voler votre identité, tout en profitant d'un café au lait et d'un bagel. Lire la suite .

- Identifiants de connexion volés en raison d'un malware enregistreur de frappe Ne tombez pas victime des enregistreurs de frappe: utilisez ces importants outils anti-enregistreur de frappeEn cas de vol d'identité en ligne, les enregistreurs de frappe jouent l'un des rôles les plus importants dans l'acte réel de vol. Si un de vos comptes en ligne vous a déjà été volé - que ce soit pour ... Lire la suite .

- Bases de données d'entreprise qui ont fui ou piratées 3 conseils de prévention de la fraude en ligne que vous devez savoir en 2014 Lire la suite .

Vous ne pouvez pas contrôler à 100% tous ces vecteurs d'attaque potentiels, mais il est dans votre intérêt de couvrir autant que possible vos traces. La minimisation des risques est le nom du jeu, et une façon de le faire est d'utiliser des informations jetables sur le Web chaque fois que vous le pouvez.

1. Nom et adresse jetables

En 2014, une équipe SWAT a fait irruption dans la maison d'un streamer de jeu bien connu (nommé Kootra) lorsqu'un de ses observateurs a téléphoné dans une farce affirmant qu'il tenait les gens en otage.

Lors de la dernière élection, les partisans de Trump sur les médias sociaux ont été fortement «doxés» - leurs détails personnels réels ont été découvertes et rendues publiques, ouvrant la porte à d'autres personnes pour abuser de ces informations en forme.

Ce ne sont que deux des nombreuses façons dont votre vie peut être ruinée de façon inattendue sur Internet. Il existe d'autres façons d'être victime d'une arnaque, d'être traqué et d'être piraté.

Sauf si c'est absolument nécessaire, ne saisissez jamais votre vrai nom ou votre adresse sur un site Web. Vous ne savez jamais comment cela pourrait vous être retracé, et si cela se produit, vous ne vous en rendrez compte que trop tard.

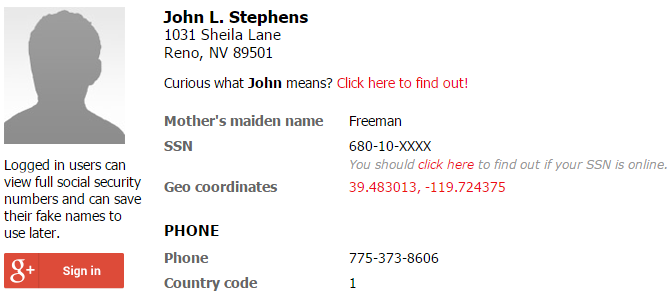

Et c'est pourquoi vous devriez utiliser Générateur de faux noms, qui peut fabriquer des identités entières que vous pouvez utiliser à la place de votre vrai moi. Les faux détails comprennent les adresses, les emplacements GPS, les noms d'utilisateur en ligne, les numéros de carte de crédit, les informations sur l'emploi, etc. C'est en fait assez impressionnant.

2. Numéro de téléphone jetable

Disons que vous venez de recevoir un reflex numérique neuf et que vous souhaitez vendre votre ancien sur Craigslist ou eBay. D'une part, vous devriez mettre votre numéro de téléphone au cas où ils voudraient vous poser des questions ou discuter des prix. D'un autre côté, pourquoi voudriez-vous publier votre numéro de téléphone comme ça?

La réponse est d'utiliser un numéro de téléphone jetable que vous pourrez démonter dès que vous n'en aurez plus besoin.

Cela est également utile lorsque vous vous inscrivez à des sites Web qui vous obligent à entrer un numéro de téléphone, car il est probable que votre numéro de téléphone sera vendu aux télévendeurs - donc une fois que vous commencez à recevoir des appels de spam, vous pouvez simplement le démonter et passer à un nouveau jetable nombre.

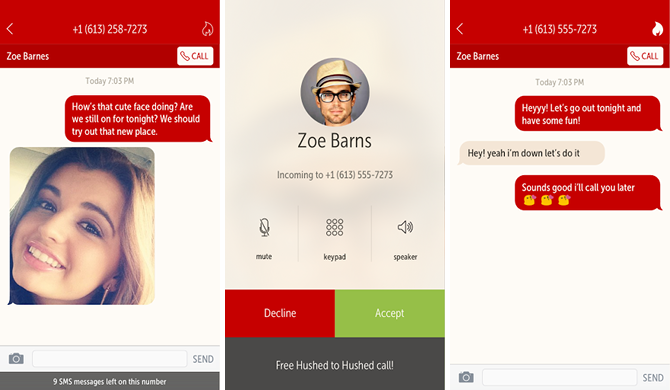

Étouffé est une excellente application pour cela, disponible pour Android et iOS. Vous pouvez créer des numéros dans plus de 40 pays, ces numéros sont transférés vers votre numéro réel et chaque numéro reçoit sa propre messagerie vocale. Coûte 4 $ par mois, 30 $ par an ou pay-as-you-go pour 0,05 $ par minute.

la voix de Google est également une option. L'avantage est qu'il est gratuit, mais l'inconvénient est qu'il n'a pas autant de fonctionnalités d'anonymat que Hush et n'est disponible qu'aux États-Unis.

3. Boîte de réception de courrier électronique jetable

Voici la vérité sur le spam par e-mail: il n'y a aucun moyen de l'éviter. Si votre adresse e-mail est rendue publique de quelque manière que ce soit, même sans autre raison que pour créer un compte sur un site Web, les spammeurs la trouveront en quelque sorte.

Mais ce qui est encore pire, c'est que si les spammeurs peuvent trouver votre adresse e-mail, les pirates peuvent aussi le faire - si un pirate trouve votre adresse e-mail, il accède à tout dans votre boîte de réception.

Réfléchissez maintenant à la quantité d'informations sensibles contenues dans votre boîte de réception: informations de bienvenue sur le nouveau compte, réinitialisation du mot de passe, correspondances personnelles, informations de connexion, etc. Si quelqu'un accède à votre boîte de réception, il a accès à toute votre vie, surtout si vous utilisez un seul mot de passe pour tous vos comptes.

UNE adresse e-mail jetable peut atténuer ces deux problèmes.

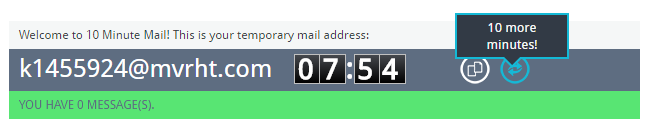

Nous vous recommandons d'utiliser 10MinuteMail, ce qui crée une boîte de réception temporaire qui s'autodétruit au bout de 10 minutes (bien que vous puissiez continuer à l'étendre de 10 minutes supplémentaires si vous en avez besoin). De cette façon, vous n'avez jamais à révéler votre véritable adresse e-mail. Voir notre aperçu de YOPmail Comment créer rapidement des adresses électroniques temporaires avec YOPmailUtilisez une adresse e-mail jetable pour protéger votre vie privée. YOPmail est l'une des meilleures options pour créer des adresses e-mail temporaires. Lire la suite pour une autre option.

4. Identifiants de connexion jetables

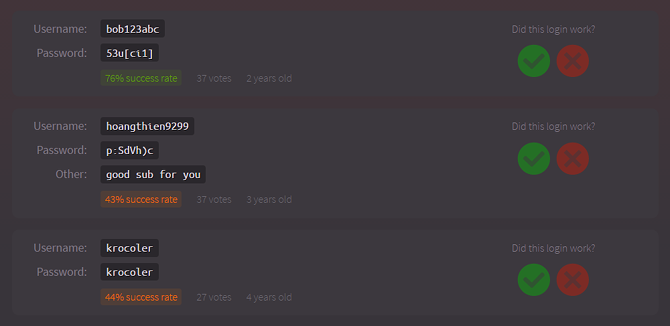

Bien que nous soyons sur le sujet de la création de compte sur le Web, vous devez savoir qu'il y a plusieurs occasions où vous il se peut que vous n'ayez pas du tout besoin de créer un compte - vous pouvez simplement en utiliser un que quelqu'un d'autre a créé et partagé pour le public accès.

BugMeNot est à peu près le seul site à le faire, mais c'est en fait une bonne chose car cela signifie que tout le monde l'utilise, ce qui entraîne un plus grand nombre de comptes partagés.

Il existe trois restrictions sur les types de comptes qui ne peuvent pas être partagés: les sites de comptes paywall, les sites édités par la communauté et les sites à risque de fraude comme les banques et les boutiques en ligne. Tous les autres sites sont équitables.

Alors à quoi ça sert? Il vous permet de voir ce que la création d'un compte vous apporterait sans avoir à passer par les tracas de la création vous-même.

Par exemple, certains forums vous obligent à créer un compte avant de pouvoir lire quoi que ce soit, tandis que certains sites nécessitent un compte pour accéder aux liens de téléchargement. Avec BugMeNot, vous pouvez vérifier tout cela sans risquer vos propres informations personnelles dans le processus.

5. Partage de fichiers jetable

S'il y a encore une chose que vous devez garder à la fois anonyme et jetable, c'est tout fichier que vous partagez avec vos amis ou votre famille sur le Web.

Il n'y a pas beaucoup de risques de se faire voler votre identité lors du partage de fichiers (sauf si le fichier lui-même contient informations qui peuvent être utilisées pour vous identifier) mais il est bon d'utiliser un service jetable dans un souci de confidentialité en tous cas.

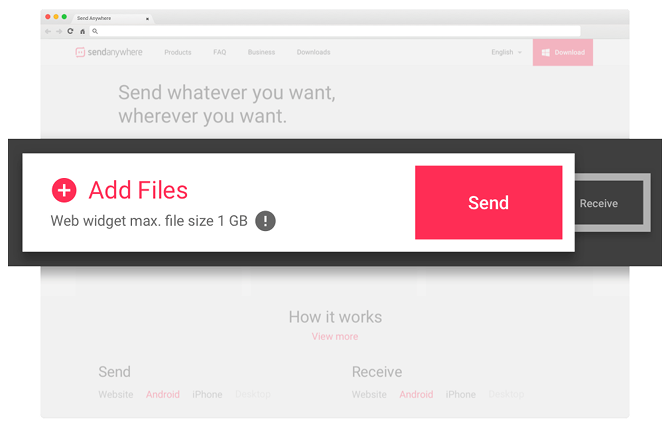

De nombreux services d'hébergement Les 15 meilleures façons de partager des fichiers avec n'importe qui sur le WebIl existe de nombreuses façons de partager des fichiers entre des personnes et des appareils. Avec ces 15 outils, vous pouvez partager des fichiers rapidement sans téléchargement d'application, enregistrement de compte ou configuration de stockage cloud. Lire la suite supprimera automatiquement les fichiers après une période donnée, de 24 heures à 30 jours ou même plus, mais nous vous recommandons d'utiliser Envoyer n'importe où car il est supprimé dès que le fichier est téléchargé.

Autres moyens de protéger votre identité

Comment saurez-vous si votre identité a été volée? En restant au top des panneaux d'avertissement 6 signes d'avertissement de vol d'identité numérique que vous ne devriez pas ignorerLe vol d'identité n'est pas trop rare de nos jours, mais nous tombons souvent dans le piège de penser qu'il arrivera toujours à «quelqu'un d'autre». N'ignorez pas les panneaux d'avertissement. Lire la suite ! Vous devez être proactif. Le moment où votre identité est volée, c'est quand l'horloge commence à tourner, et plus tôt vous l'attrapez, plus vous pourrez probablement vous en remettre.

En plus d’utiliser des comptes jetables, vous devez commencer à utiliser des mots de passe plus forts 7 erreurs de mot de passe qui vous feront probablement piraterLes pires mots de passe de 2015 ont été publiés et ils sont assez inquiétants. Mais ils montrent qu'il est absolument essentiel de renforcer vos mots de passe faibles, avec seulement quelques ajustements simples. Lire la suite et même considérer à l'aide d'un gestionnaire de mots de passe Vous devez commencer à utiliser un gestionnaire de mots de passe dès maintenantÀ l'heure actuelle, tout le monde devrait utiliser un gestionnaire de mots de passe. En fait, ne pas utiliser de gestionnaire de mots de passe vous expose à un risque accru de piratage! Lire la suite . Pour vraiment rester en sécurité, faire ce que font les experts en sécurité en ligne 8 conseils pour la sécurité en ligne utilisés par les experts en sécuritéVous voulez rester en sécurité en ligne? Oubliez ensuite tout ce que vous pensez savoir sur les mots de passe, l'antivirus et la sécurité en ligne, car il est temps de se recycler. Voici ce que font réellement les experts. Lire la suite .

Avez-vous déjà traité le vol d'identité? Connaissez-vous d'autres conseils qui méritent d'être mentionnés? Ou tout autre compte jetable pour commencer à utiliser? Partagez avec nous dans les commentaires ci-dessous!

Crédit d'image: Sira Anamwong via Shutterstock.com

Joel Lee a un B.S. en informatique et plus de six ans d'expérience en rédaction professionnelle. Il est le rédacteur en chef de MakeUseOf.