Publicité

Les paiements NFC (Near Field Communication) deviennent de plus en plus courants. Bien que les États-Unis aient été un peu lents à adopter, les habitants du Royaume-Uni utilisent la technologie depuis 2011. Ces dernières années, les paiements NFC ont également explosé en popularité en Europe, au Canada et en Australie.

L'un des principaux arguments de vente des paiements NFC est une meilleure sécurité. Nous avons longuement parlé de la fonctionnalités de sécurité offertes par Apple Pay Apple Pay est plus sûr que vous ne le pensez: 5 faits pour le prouverLes services de paiement mobiles comme Apple Pay deviennent de plus en plus populaires. Mais quelles fonctionnalités de sécurité offre-t-il? Quelles garanties sont en place? Est-ce sûr? Lire la suite ailleurs sur le site.

Mais ne vous y trompez pas. Les paiements sans contact NFC n'offrent aucune garantie de sécurité en fonte. Comme toute transaction financière, il y a des faiblesses et des lacunes Les systèmes de paiement sans contact constituent-ils une menace pour vos finances? Les paiements sans contact sont devenus plus populaires, mais sont-ils sécurisés? Quelles menaces entourent cette nouvelle mode financière? Plus important encore, devez-vous vous inscrire? Lire la suite .

Voici cinq problèmes de sécurité NFC que vous devez prendre en compte avant d'effectuer votre prochain paiement sans contact.

1. Écoute

L'écoute est sans doute la principale menace à laquelle sont confrontés tous les paiements sans contact NFC. Le terme désigne un criminel «écoutant» une transaction NFC.

Contrairement à la remise d'espèces dans un magasin, la nature des paiements NFC signifie que le dispositif de paiement et le terminal transmettent des données électroniques. Ces données peuvent être utilisées par des voleurs pour vérifier des informations privées sur l'utilisateur. Cela peut prendre la forme de coordonnées bancaires, mais aussi informations nécessaires pour un vol d'identité simple 10 éléments d'information qui sont utilisés pour voler votre identitéLe vol d'identité peut être coûteux. Voici les 10 informations que vous devez protéger afin que votre identité ne soit pas volée. Lire la suite comme les noms et les adresses.

D'une manière générale, une transaction NFC comporte trois aspects principaux: capture des signaux de l'interface aérienne, décodage des canaux de communication, et analyse des données capturées. C'est la première partie qui risque d'écouter.

Les paiements NFC utilisent un couplage magnétique pour gérer le transfert d'énergie entre le lecteur RFID HF et les antennes tag. Le couplage limite la distance que les signaux peuvent atteindre, mais certains pirates du chapeau blanc affirment qu'ils ont réussi jusqu'à cinq mètres.

En fin de compte, si un intercepteur peut recevoir, amplifier, traiter et décoder les signaux qui ont fui, il peut espionner.

Solution: Utilisez uniquement des canaux sécurisés pour effectuer des paiements. Les canaux sécurisés chiffrent les données afin que seul un appareil autorisé puisse les décoder.

2. Utilisez-vous une application à jour?

Les paiements sans contact NFC sont rendus possibles par les applications. La technologie NFC est le matériel de votre téléphone ou tablette, mais c'est l'application ou le système d'exploitation individuel qui décide de la façon dont la technologie est utilisée.

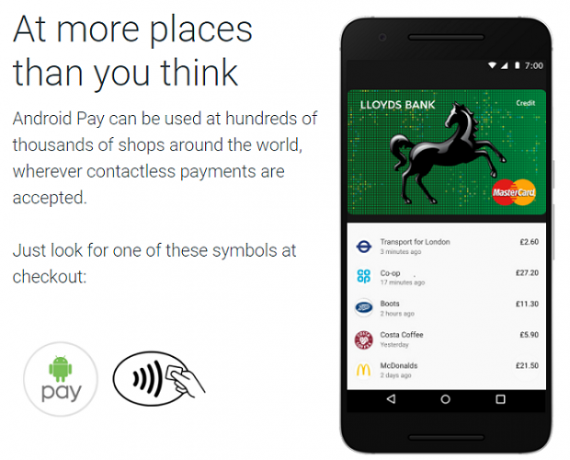

Même si vous n'utilisez pas les paiements NFC, vous connaissez probablement certains des principaux acteurs du secteur Tout ce que vous devez savoir sur Apple Pay, Samsung Pay et Android PayAndroid Pay, Samsung Pay, Apple Pay ont tous leurs avantages et leurs inconvénients. Jetons un coup d'œil à la façon dont chacun d'eux fonctionne et qui peut les utiliser. Lire la suite . Ils incluent Samsung Pay, Apple Pay, Android Pay, LifeLock Wallet et Square Wallet. Plusieurs applications bancaires ont également cette fonctionnalité.

Comme toute application sur votre téléphone, vous devez mettre à jour ces applications fréquemment. De toute évidence, une application à jour vous donnera accès aux dernières fonctionnalités, mais vous garantira également que vous utilisez la version de l'application avec les correctifs de sécurité les plus récents.

Si vous n'exécutez pas la dernière version d'une application, vous risquez de compromettre votre sécurité financière.

Solution: Assurez-vous toujours que les mises à jour automatiques sont activées sur votre appareil.

3. Vol

L'année dernière, près de 2,5 millions d'Américains ont eu leur smartphones volés 2 façons simples de récupérer un téléphone Android perdu ou voléCes méthodes peuvent vous aider à retrouver votre téléphone ou tablette Android perdu ou volé. Lire la suite . Historiquement, si vous étiez victime d'un vol, c'était ennuyeux mais pas bouleversant. Si vous aviez été diligent, vos contacts, photos, messages et autres données précieuses auraient été dans le cloud - vous n’avez rien perdu.

Cependant, avec la prévalence croissante des applications de paiement sans contact NFC, cela pourrait être un changement.

Bien sûr, si vous prenez votre sécurité mobile au sérieux, vous ne devriez généralement pas avoir à vous soucier de quoi que ce soit. Votre téléphone et votre application de paiement seront protégés à l'aide de mots de passe, de codes PIN et de données biométriques.

Cependant, des milliers de personnes ne prennent pas ces précautions. Ils sont vulnérables. Vous pouvez également être vulnérable si vous désactivez les invites de code PIN pour des périodes définies après une transaction, puis perdez votre téléphone pendant cette période.

Mais en ignorant la sécurité des utilisateurs laxiste et les séquences d'événements malheureux, y a-t-il toujours un risque? Oui, mais c'est minime. La façon dont les applications de paiement utilisent la tokenisation les empêche de fonctionner si elles détectent un code PIN piraté.

Solution: Ne prenez pas de raccourcis avec la sécurité de votre téléphone. Activez toujours toutes les protections disponibles au niveau de l'appareil et de l'application. Si vous perdez votre téléphone, contactez immédiatement votre banque et votre fournisseur d'application de portefeuille.

4. Attaques d'interception

Revenons à quelques informations techniques. En plus des attaques d'écoute clandestine, vous êtes également vulnérable aux attaques d'interception. Ils fonctionnent de manière similaire à attaques de l'homme du milieu Qu'est-ce qu'une attaque d'homme au milieu? Explication du jargon de sécuritéSi vous avez entendu parler d'attaques de type "homme du milieu" mais n'êtes pas sûr de ce que cela signifie, cet article est pour vous. Lire la suite : un pirate reçoit des informations d'un appareil, les modifie, puis les transmet au destinataire prévu.

Avec le NFC, le risque est négligeable, mais il existe. Les pirates ne peuvent le faire fonctionner que si les deux appareils sont tous les deux actif mode. Si on est en Passif, les deux appareils ne peuvent pas recevoir et envoyer des informations en même temps.

Même si les deux sont en mode actif, les appareils pourraient reconnaître une erreur de protocole et arrêter la transmission.

L'essentiel est que les attaques d'interception sont difficiles à opérer, mais pas impossible.

Solution: Laissez NFC désactivé lorsque vous ne l'utilisez pas. Lorsqu'il est activé, laissez votre appareil en mode passif pour éviter un couplage actif-actif accidentel.

5. Confidentialité des consommateurs

Vous ne pensiez pas que nous pourrions passer tout l'article sans discuter de la confidentialité, n'est-ce pas?!

Il n'est pas surprenant que les paiements NFC vont mettre en évidence une multitude de nouveaux problèmes de confidentialité au cours des prochaines années.

Pour comprendre la situation actuelle, il est nécessaire d'expliquer certains antécédents. En 1999, le Congrès américain a adopté la Loi Gramm – Leach – Bliley (GLBA). L'un des nombreux changements qu'il a mis en œuvre a consisté à rapprocher les prestataires de services de paiement mobile institutions et permettre à leurs consommateurs de refuser de partager des informations personnelles pour des tiers commercialisation.

Le décret a été suivi en 2003 par le Loi CAN-SPAM (CSA) et le Loi sur la protection des consommateurs par téléphone (TCPA). Les lois interdisaient aux entreprises d'envoyer des e-mails commerciaux et des SMS non sollicités à des appareils sans fil. Mais surtout, les lois ne s'appliquent pas lorsqu'une personne a établi une relation d'affaires avec l'expéditeur potentiel.

Jusqu'ici tout va bien. Cependant, GLBA, CSA et TCPA ne conviennent pas à l'ère moderne des paiements NFC.

Bien que personne ne l'ait encore testé devant les tribunaux, il semble que GLBA ne s'applique pas si un consommateur ou une application (plutôt qu'à une institution financière) divulgue les informations aux magasins et aux fournisseurs lors d'un NFC transaction.

De même, CSA et TCPA ne s'appliqueront pas. En payant un fournisseur, vous avez établi une relation commerciale avec lui.

Il y a quelques résultats probables de ces échappatoires:

- Nous pouvons nous attendre à ce que davantage de magasins téléchargent des publicités, des coupons et même des logiciels publicitaires sur nos appareils lors d'une transaction NFC.

- Nous pourrions commencer à voir d'autres fournisseurs utiliser des informations sur nos achats pour nous montrer des publicités ciblées sur le Web.

- Nous allons probablement commencer à voir des accords de licence de logiciel et des avis de point de vente nous obligeant à donner notre consentement pour recevoir des messages marketing.

Solution: Lisez les petits caractères d'une application, lisez les conditions commerciales d'une boutique et explorez toujours les paramètres de votre portefeuille pour voir s'il existe un moyen d'empêcher les transferts de données de cette nature.

La sécurité NFC vous inquiète-t-elle?

Comme cet article l'a démontré, la NFC est loin d'être une solution miracle qui résoudra instantanément toutes les insécurités du secteur financier. Vous êtes exposé à des problèmes techniques, des problèmes pratiques et des problèmes de confidentialité.

Cependant, le NFC est probablement encore plus sûr que d'utiliser les anciennes cartes bancaires à bande magnétique ou même les innovations les plus récentes de la puce et du code PIN.

Utilisez-vous les paiements sans contact NFC? La sécurité des paiements vous inquiète-t-elle? Avez-vous été victime d'un crime NFC? Comme toujours, vous pouvez laisser toutes vos opinions et pensées dans la section des commentaires ci-dessous.

Crédit d'image: Wavebreakmedia /Depositphotos

Dan est un expatrié britannique vivant au Mexique. Il est le rédacteur en chef du site frère de MUO, Blocks Decoded. À divers moments, il a été éditeur social, éditeur créatif et éditeur financier pour MUO. Vous pouvez le trouver en train de parcourir le salon au CES de Las Vegas chaque année (relations publiques, tendez la main!), Et il fait beaucoup de sites en coulisses…