Publicité

Le ransomware évolue Une histoire de Ransomware: où il a commencé et où il vaLes ransomwares datent du milieu des années 2000 et, comme de nombreuses menaces pour la sécurité informatique, sont originaires de Russie et d'Europe de l'Est avant d'évoluer pour devenir une menace de plus en plus puissante. Mais que réserve l'avenir aux ransomwares? Lire la suite . Je vous entends crier "Évoluer à nouveau?" À laquelle je dis: "Oui, mes amis, et vous feriez mieux de faire attention ..." Parce que cette fois, ransomware se déplace de ses racines 3 termes de sécurité essentiels que vous devez comprendreConfus par le cryptage? Déconcerté par OAuth, ou pétrifié par Ransomware? Revoyons quelques-uns des termes de sécurité les plus couramment utilisés, et exactement ce qu'ils signifient. Lire la suite comme l'outil des criminels et des malfaiteurs dans une industrie de services inquiétante.

Très bientôt, il y aura une ligne définie entre les créateurs de ransomwares et ceux qui distribuent des ransomwares au grand public. Dans certains milieux, le ransomware-as-a-service est annoncé comme un outil éducatif. Dans d'autres, c'est simplement un moyen pour arriver à une fin, car le marchand de ransomware recueille 20% des rançons reçues.

#Ransomware-as-a-Service (RaaS) est désormais disponible sur le #DarkWeb à des fins éducatives #le piratage#la cyber-sécurité#infosec#malware

- TheCyberSecurityHub (@TheCyberSecHub) 5 février 2017

Gagnant-gagnant

La prolifération de l'accès facile est une situation gagnant-gagnant pour les développeurs et les distributeurs de logiciels malveillants. C'est tout à fait horrible pour à peu près n'importe qui d'autre Le site Web ultime de rançongiciel que vous devriez connaîtreLes ransomwares sont une menace croissante, et vous devez tout faire pour l'empêcher. Que vous ayez besoin d'informations ou que vous ayez besoin d'aide après avoir été touché par un ransomware, cette ressource géniale peut vous aider. Lire la suite . Les variantes de logiciels malveillants sont vendues depuis longtemps, et pas seulement au plus offrant. Les réseaux de distribution de malwares commercialisés ne devraient pas être une surprise, et les services de paiement à l'installation font depuis longtemps partie intégrante du marché moderne des malwares.

Les mécréants déterminent simplement le nombre brut de systèmes de victimes (y compris la répartition géographique spécifique, si vous le souhaitez) qui correspond à leur budget, fournir un service PPI avec des exécutables de paiement et de logiciels malveillants de choix des malfaiteurs, et en peu de temps leur logiciel malveillant est installé sur des milliers de nouveaux systèmes. Sur le marché actuel, l'ensemble du processus coûte des sous par hôte cible - suffisamment bon marché pour que les botmasters puissent simplement reconstruire leurs rangs à partir de zéro face aux défenseurs qui lancent des efforts de démantèlement étendus et énergiques. — Mesurer le paiement à l'installation: la marchandisation de la distribution de logiciels malveillants, IMDEA Software Institute

Le ransomware est un choix évident pour le développement criminel. Compte tenu du difficulté presque sans précédent de supprimer une infection par crypto-ransomware Battez les escrocs avec ces outils de décryptage RansomwareSi vous avez été infecté par un ransomware, ces outils de décryptage gratuits vous aideront à déverrouiller et à récupérer vos fichiers perdus. N'attendez pas une minute! Lire la suite avec le méthode de paiement Bitcoin immédiate, directe et essentiellement introuvable La cybercriminalité se déconnecte: le rôle des bitcoins dans la rançon et l'extorsion Lire la suite , le ransomware-as-a-service (RaaS) est sur les cartes depuis un certain temps.

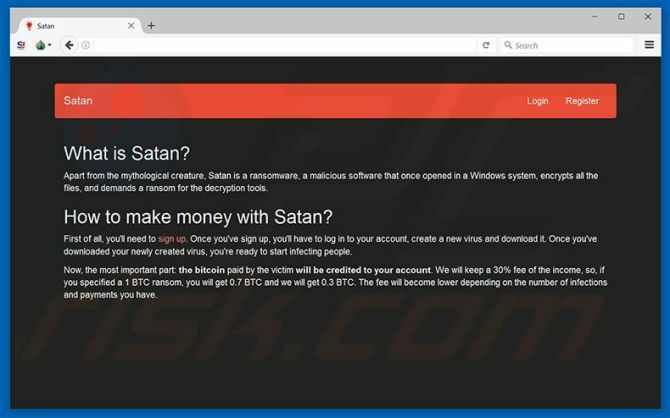

Satan

Chercheur indépendant de logiciels malveillants @ Xylit0l découvert le rançongiciel Satan. Cette variante utilisait la cryptographie RSA-2048 et AES-256, la rendant essentiellement - au moins avec la puissance de calcul actuelle - incassable. Malgré le cryptage extrêmement fort, Satan était par ailleurs sans intérêt, demandant une rançon entre 500 $ et 1500 $, à payer en Bitcoin. Cependant, la recherche montre que les distributeurs de rançongiciels Satan n'a pas vraiment réussi sur un paiement, illustrant le danger de traiter avec des criminels.

Nouveau #RaaShttps://t.co/wbqn2GOuvopic.twitter.com/skTTNCDbod

- Xylitol (@ Xylit0l) 18 janvier 2017

Une enquête plus approfondie a révélé que Satan était un ransomware-as-a-service, offrant un kit de ransomware gratuit. Un utilisateur potentiel n'aurait qu'à enregistrer un compte sur le site avant d'avoir accès au kit de rançongiciel. Le développeur de ransomware demande seulement que le distributeur accepte de se départir de 30% des revenus générés par le kit. Vous trouverez ci-dessous la page de connexion du rançongiciel Satan, avec le «contrat» de 30%.

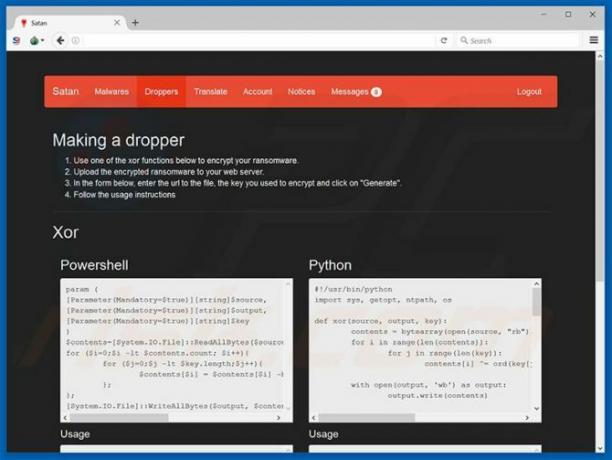

Il s'agit également d'un service complet qui ne s'arrête pas uniquement au ransomware. Le site Satan RaaS est venu avec des instructions détaillées sur la façon de créer un proxy de passerelle pour assurer l'anonymat, comment créer un compte-gouttes crypté, des services de traduction, une page de présentation du compte, des notes pour le suivi des victimes et un message planche.

Le Satan Ransomware est-il démoniaque?

Bien que la menace offerte par les ransomwares varie d'une souche à l'autre, il est important de comprendre à quel point même un kit gratuit peut être dangereux.

Cylance terminé un démontage complet du rançongiciel Satan. Ils ont découvert que «le binaire réel est crypté et contient beaucoup de techniques anti-débogage et anti-analyse pour rendre l'analyse dynamique et statique difficile. Très probablement, les auteurs de logiciels malveillants ont déjà une bibliothèque facilement accessible pour ces techniques qu'ils incluent dans leur logiciel malveillant, car ils ont déjà été vus dans d'autres logiciels malveillants. »

Le rançongiciel Satan est peut-être gratuit, mais il s'agit d'un logiciel malveillant avancé développé par des professionnels qui est lancé entre les mains des enfants. Je ne vais même pas poser les questions de responsabilité et de moralité, car je pense que nous pouvons convenir qu’elles sont toutes les deux sans objet.

Satan est venu avec des amis

Satan n'est pas le seul RaaS sur le marché. Il existe au moins huit autres services, proposant différents kits de rançongiciels et exigeant une coupure.

- Tox - L'un des premiers kits de rançongiciels en tant que service, permettant la création d'un exécutable qui passe toujours sous le radar des principales suites antivirus. Conserve 20% des rançons collectées.

- Fakben - Commande un droit d'entrée de 50 $. Les bénéficiaires ont accès à une large gamme d'outils de personnalisation de ransomwares. le les développeurs vendent également leurs kits d'exploit Voici comment ils vous piratent: le monde trouble des kits d'exploitationLes fraudeurs peuvent utiliser des suites logicielles pour exploiter les vulnérabilités et créer des logiciels malveillants. Mais quels sont ces kits d'exploit? D'où viennent-ils? Et comment les arrêter? Lire la suite , ainsi que de conserver 10% de toutes les rançons reçues.

- Encryptor RaaS - Offre aux utilisateurs potentiels une retenue minimale de 5%. En plus de cela, chaque victime est désignée comme une adresse Bitcoin individuelle pour suivre les paiements.

- ORX Locker - Au lieu de recevoir directement la rançon, tous les paiements sont traités par un fournisseur tiers. De plus, ORX installe le client TOR pour faciliter le paiement.

- Ransom32 - Un cran au dessus de ses «concurrents» offrir un rançongiciel Javascript à ses clients Votre nouvelle menace de sécurité pour 2016: JavaScript RansomwareLe ransomware Locky inquiète les chercheurs en sécurité, mais depuis sa brève disparition et son retour en tant que menace de ransomware JavaScript multiplateforme, les choses ont changé. Mais que pouvez-vous faire pour vaincre le ransomware Locky? Lire la suite . Les utilisateurs peuvent également choisir de cibler les performances du système des utilisateurs pendant le processus de chiffrement. La charge utile est de 22 Mo, ce qui est plutôt important. Cependant, comme il est écrit en JavaScript, Les utilisateurs Windows, Mac et Linux peuvent être ciblés Ne tombez pas dans le piège des escrocs: un guide sur les ransomwares et autres menaces Lire la suite .

- AlphaLocker - Considéré comme l'un des kits RaaS les plus professionnels. Les développeurs vendent un package combiné de ransomware unique, le binaire de décryptage principal et un panneau d'administration pour aussi peu que 65 $. En plus de cela, le ransomware reçoit des mises à jour de code régulières pour rester en avance sur les suites antivirus.

- Janus - Un kit RaaS relativement nouveau. Il permet des constructions personnalisées du Petya Le crack du ransomware Petya ramènera-t-il vos fichiers?Une nouvelle variante de ransomware, Petya, a été piratée par une victime furieuse. C'est l'occasion de vaincre les cybercriminels, car nous vous montrons comment déverrouiller vos données rançonnées. Lire la suite et rançongiciel Mischa. Janus propose un système de paiement unique grâce auquel les développeurs acceptent les paiements en fonction des volumes de rançon hebdomadaires. De plus, le ransomware est fourni. Si Petya ne s'installe pas, une tentative sera faite avec Mischa.

- Larme cachée - Hidden Tear est le seul kit conçu à l'origine comme un outil éducatif. La source a été publiée sur GitHub pour permettre aux parties intéressées de comprendre comment fonctionne le ransomware. Malheureusement, il a été détourné et plus de 20 variantes existent maintenant.

Ces options représentent un grave problème. La barre d'entrée pour les ransomwares avancés est désormais extrêmement basse. En outre, il existe aucune garantie que les fichiers cryptés seront retournés 5 raisons pour lesquelles vous ne devriez pas payer les escrocs RansomwareLes ransomwares sont effrayants et vous ne voulez pas vous faire frapper - mais même si vous le faites, il y a des raisons impérieuses pour lesquelles vous ne devriez PAS payer cette rançon! Lire la suite une fois la rançon payée.

Le service continue normalement

La cybercriminalité continue d'évoluer. L'immersion du marché des ransomwares en tant que service illustre l'approche hautement organisée et orientée métier appliquée aux logiciels malveillants. Non seulement le ransomware est devenu un produit facilement vendable (qui peut être intégré à d'autres cybercrimes) et / ou des produits de piratage), il est plus facile que jamais d'accéder à des outils extrêmement puissants, vraiment destructeurs malware.

À l'avenir, le potentiel de perturbation pour presque tout le monde est difficile à évaluer. Et si cela crée un marché noir de ransomware ultra-compétitif où les meilleurs développeurs cherchent à éclipser leurs concurrents? Nous pouvons être confrontés à une tranche sans précédent de ransomware avancé. Bien sûr, tout cela est juste hypothétique.

Cependant, l'argent intelligent (rançon) dit, à tout le moins, qu'il y aura plus de ransomware à venir.

Êtes-vous inquiet au sujet des ransomwares? Et les gens qui le distribuent? Ont-ils la responsabilité morale de le garder pour eux? Faites-nous savoir vos pensées ci-dessous!

Crédits image: Monkey Business Images / Shutterstock

Gavin est rédacteur principal pour MUO. Il est également l'éditeur et le gestionnaire SEO du site frère de MakeUseOf, Blocks Decoded. Il a un BA (Hons) écriture contemporaine avec des pratiques d'art numérique pillé des collines du Devon, ainsi que plus d'une décennie d'expérience professionnelle en écriture. Il aime beaucoup de thé.