Publicité

La navigation sur Internet moderne est un exercice pour éviter les escroqueries, les virus et les logiciels malveillants qui se cachent à chaque coin de rue. Ce n'est malheureusement plus le cas que seuls les sites Web de bonne réputation peuvent vous protéger. Cela ne signifie pas que votre site de streaming musical préféré Utilisez Spotify? Vous avez peut-être été infecté par un logiciel malveillantSpotify est l'un des meilleurs services de musique en streaming disponibles actuellement. Malheureusement, il sert également des logiciels malveillants à certains de ses utilisateurs. Lire la suite est nécessairement malveillant cependant. Au lieu de cela, de nombreux sites Web, téléchargements et e-mails sont compromis et chargé d'intentions malveillantes Quels sites Web sont les plus susceptibles de vous infecter par des logiciels malveillants?Vous pourriez penser que les sites pornographiques, le Dark Web ou d'autres sites Web peu recommandables sont les endroits les plus susceptibles d'être infectés par des logiciels malveillants sur votre ordinateur. Mais vous auriez tort. Lire la suite .

Bien que les logiciels malveillants laissent parfois des indices moins que subtils sur son existence, ce n'est pas toujours le cas. Souvent, vous avez juste l'impression que quelque chose ne va pas. Il s'agit peut-être d'un fichier manquant ou d'une activité réseau inexpliquée. Cependant, vous avez vérifié toutes les cachettes évidentes, alors où vous tournez-vous ensuite? Heureusement, un outil d'analyse de logiciels malveillants populaire appelé HijackThis pourrait venir à la rescousse.

Détourner quoi?

HijackThis existe depuis le début du millénaire, créé à l'origine par Merijn Bellekom en tant que logiciel propriétaire. HijackThis (HJT) est un outil d'analyse qui est souvent utilisé pour localiser les logiciels malveillants et les logiciels publicitaires installés sur votre ordinateur. Son objectif n'est pas pour supprimer le malware, mais pour vous aider à diagnostiquer toute infection. En 2007, il a été vendu à la société de logiciels de sécurité Trend Micro après avoir amassé plus de 10 millions de téléchargements. Lorsqu'une grande entreprise achète une petite application développée indépendamment, signale souvent sa disparition Microsoft To-Do contre Wunderlist: tout ce que vous devez savoirMicrosoft To-Do remplacera Wunderlist dans les prochains mois. Découvrez les meilleures fonctionnalités de To-Do, ce qui manque encore et comment vous pouvez migrer de Wunderlist vers To-Do. Lire la suite .

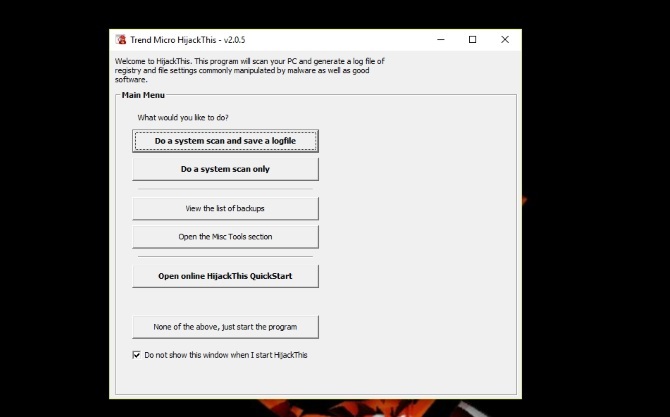

Cependant, Trend Micro a inversé cette tendance en publiant HijackThis sur SourceForge comme un projet open source. Trend Micro a déclaré à l'époque qu'ils étaient déterminés à développer le HJT. Cependant, peu de temps après que la décision a été prise d'ouvrir le HTJ open source, le développement a été bloqué à la version 2.0.5. Un de avantages des logiciels open source Open source contre Logiciel libre: quelle est la différence et pourquoi est-ce important?Beaucoup supposent que «open source» et «logiciel libre» signifient la même chose mais ce n'est pas vrai. Il est dans votre intérêt de connaître les différences. Lire la suite est que tout le monde est en mesure d'afficher ou de modifier le code source. Heureusement, dans le cas de HJT, un autre développeur a repris le manteau laissé par Trend Micro et a été occupé maintenir une fourchette Logiciels libres et fork: le bon, le grand et le laidParfois, l'utilisateur final bénéficie grandement des fourches. Parfois, la fourchette se fait sous un voile de colère, de haine et d'animosité. Regardons quelques exemples. Lire la suite du projet original - HijackThis Fork V3.

HijackThis!

Bien que deux versions de HJT existent maintenant - l'édition Trend Micro à la version 2.0.5 et la fourche actuellement à 2.6.4 - les deux ont gardé la fonction de numérisation d'origine largement inchangée depuis son apogée au milieu des années 2000.

Le scan

La plupart des logiciels malveillants modifient votre système d'exploitation, que ce soit en modifiant le registre, en installant des logiciels supplémentaires ou en modifiant les paramètres de votre navigateur. Ces symptômes peuvent ne pas toujours être évidents, et cela peut être intentionnel afin que le logiciel malveillant ne soit pas facilement découvert. HJT analyse votre ordinateur, le registre et d'autres paramètres logiciels courants et répertorie ce qu'il trouve. Windows a des utilitaires intégrés, mais HJT rassemble toutes les cachettes de logiciels malveillants communs dans une seule liste.

Cependant, l'outil ne porte aucun jugement sur ce qu'il trouve, contrairement à d'autres logiciel antivirus traditionnel Les 10 meilleurs logiciels antivirus gratuitsQuel que soit l'ordinateur que vous utilisez, vous avez besoin d'une protection antivirus. Voici les meilleurs outils antivirus gratuits que vous pouvez utiliser. Lire la suite . Cela signifie qu'il n'est pas soumis à des mises à jour régulières des définitions de sécurité, mais signifie également qu'il peut être potentiellement dangereux. La plupart des zones analysées par HJT sont essentielles au bon fonctionnement de votre PC, et leur suppression peut être catastrophique. C'est pour cette raison que le conseil commun lors de l'utilisation de HJT est d'exécuter l'analyse, de générer un fichier journal et de le publier en ligne pour que d'autres puissent le consulter et vous aider à comprendre les résultats.

Les catégories

HJT analyse un certain nombre de domaines que les logiciels malveillants attaquent généralement. Afin que vous puissiez facilement identifier les résultats par zone de numérisation, les résultats sont regroupés en plusieurs catégories. Il existe en gros quatre catégories; R, F, N, O.

- R - Pages de recherche et de démarrage d'Internet Explorer

- F - Programmes de chargement automatique

- N - Pages de recherche et de démarrage de Netscape Navigator et Mozilla Firefox

- O - Composants du système d'exploitation Windows

F concerne les logiciels malveillants à chargement automatique qui peuvent être difficiles à diagnostiquer car ces programmes essaient souvent de désactiver votre accès aux utilitaires Windows comme le Gestionnaire des tâches. Les logiciels malveillants, et en particulier les logiciels publicitaires, ont tendance à se cacher dans le navigateur Comment supprimer facilement un virus de redirection de navigateurVous avez effectué une recherche dans Google, mais d'une manière ou d'une autre, pour une raison quelconque, vous n'avez pas obtenu le résultat souhaité après avoir cliqué sur un lien. Vous avez un virus de redirection; voici comment s'en débarrasser. Lire la suite sous la forme de redirections sur les moteurs de recherche ou de modifications de la page d'accueil. Les résultats HJT peuvent vous aider à identifier si quelque chose de malveillant est caché dans votre navigateur. Chrome est notamment absent de la liste, ce qui peut limiter son utilité à tout utilisateur du navigateur extrêmement populaire de Google. La catégorie N désigne les éléments liés à Netscape Navigator, le navigateur populaire des années 90 qui a été abandonné en 2008. Bien qu'il comprenne des éléments liés à Firefox, c'est une indication du peu de développement engagé dans HijackThis ces dernières années.

Le fichier journal

L'une des sorties les plus importantes de l'analyse est le fichier journal. Cela comprend une liste de tout ce que HJT a trouvé. Vous pouvez ensuite publier le contenu du fichier journal sur un forum de sécurité pour que d'autres personnes puissent diagnostiquer votre problème. Le développeur d'origine gérait un site Web dédié à l'analyse de ces fichiers journaux. Cependant, lorsque Trend Micro est passé à l'open source, le site Web a été fermé.

Mais cela ne signifie pas que vous n'avez plus d'options. Les forums de sécurité sont toujours une ruche d'activité Écoutez les experts: les 7 meilleurs forums de sécurité en ligneSi vous avez besoin de conseils de sécurité et que vous ne trouvez pas les réponses dont vous avez besoin ici sur MakeUseOf, nous vous recommandons de consulter ces principaux forums en ligne. Lire la suite avec de nombreux membres prêts à apporter leur expertise à ceux qui en ont besoin. Soyez prudent sur ces sites - bien que la majorité des utilisateurs soient entièrement dignes de confiance, il y a toujours une minorité qui peut agir avec une intention malveillante. En cas de doute, attendez le consensus des autres membres. N'oubliez pas non plus de ne divulguez jamais d'informations personnelles ou sensibles, y compris les mots de passe ou autres informations de connexion.

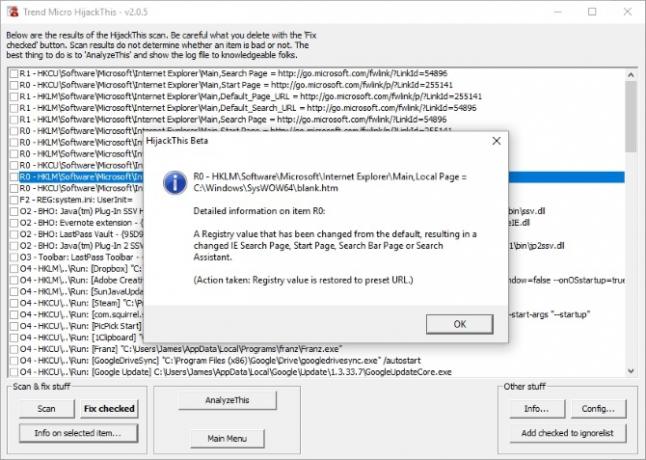

Analyse manuelle et exécution de correctifs

Si vous avez confiance en votre connaissance du registre Comment ne pas gâcher accidentellement le registre WindowsVous travaillez avec le registre Windows? Prenez note de ces conseils et vous serez beaucoup moins susceptible d'endommager durablement votre PC. Lire la suite et d'autres composants Windows, vous pouvez ignorer l'analyse de groupe et tenter de résoudre vous-même votre problème. Bien que limité, HJT vous donne quelques conseils lors de la réalisation de votre propre analyse. Sélectionner une entrée dans la liste des résultats et cliquer sur Info sur l'élément sélectionné à partir du menu Scan & fix stuff ouvre une boîte de dialogue avec des informations générales sur le résultat.

Il est important de se rappeler que ces conseils concernent uniquement la catégorie de résultats, pas l'élément lui-même. Par exemple, les indications pour un résultat avec la catégorie R0 sont «une valeur de Registre qui a été modifiée par rapport à la valeur par défaut, résultant en une recherche IE modifiée Page, page de démarrage, page de barre de recherche ou assistant de recherche. " Une fois que vous avez identifié les entrées suspectes que vous souhaitez modifier, cochez les cases et Cliquez sur Correction sélectionnée pour supprimer toutes les entrées cochées.

HijackThis - La fourchette

Les logiciels open source présentent de nombreux avantages, notamment la possibilité de poursuivre le développement bien après la dissolution du projet d'origine. Grâce à la décision de Trend Micro d'ouvrir HijackThis, le développeur Stanislav Polshyn a continué là où Trend Micro s'était arrêté. Cette version fourchue de HJT passe de la version 2.0.5 de Trend Micro à 2.6.4. Un peu confus, le développeur se réfère à la dernière édition en tant que version 3.

La version 3 ajoute la prise en charge des systèmes d'exploitation modernes comme Windows 8 et 10 et une interface améliorée. L'analyse a également été améliorée avec la détection de piratage mise à jour. Bien que la fonction principale de HJT soit l'analyse et le fichier journal qui en résulte, il comprend également un gestionnaire de fichiers Process Manager, Uninstaller et Hosts. L'édition forkée étend ces fonctionnalités avec l'ajout de StartupList, d'un vérificateur de signature numérique et d'un déverrouilleur de clé de registre.

Compte tenu de la nature du logiciel, il est toujours préférable d'être prudent lors du téléchargement à partir d'un tiers. La fourche HJT n'a pas reçu beaucoup de couverture, ce qui peut vous amener à remettre en question sa reptuation. Cependant, cela pourrait être une réflexion sur la façon dont le marché des outils fonctionnellement simplistes mais avancés comme ceux-ci a changé. Il convient de garder à l'esprit que, pour la plupart, le fork n'apporte que des améliorations incrémentielles à l'analyse Trend Micro. Si vous préférez vous en tenir à l'ancienne version grand public, la version 2.0.5 devrait être plus que suffisante.

Approche avec prudence

Sauf si vous êtes confiant dans la gestion du registre, vous ne devez pas appliquer de correctifs avant de prendre conseil. HJT ne porte aucun jugement sur la sécurité d'une entrée - il scanne uniquement pour voir ce qui est là, légitime ou non. Le registre contient tous les éléments importants de votre système d'exploitation et sans eux, votre ordinateur peut refuser de fonctionner correctement.

Même si vous sentez que vous pouvez naviguer en toute confiance dans le registre, vous devez aborder toutes les corrections avec prudence. Avant d'appliquer des correctifs, assurez-vous d'avoir sauvegardé le registre dans HJT. La prochaine étape consiste à effectuer une sauvegarde complète de l'ordinateur Le guide de sauvegarde et de restauration de WindowsDes catastrophes arrivent. À moins que vous ne souhaitiez perdre vos données, vous avez besoin d'une bonne routine de sauvegarde Windows. Nous vous montrerons comment préparer des sauvegardes et les restaurer. Lire la suite à restaurer à partir de quelque chose qui va de travers.

Prêt à récupérer votre ordinateur?

HijackThis est devenu célèbre dans les premières années d'Internet, avant même la naissance de Google. En raison de sa simplicité, il est devenu l'outil de choix pour quiconque souhaite diagnostiquer les infections de logiciels malveillants. Cependant, son acquisition par Trend Micro, le passage à l'open source et la nouvelle fourchette maintenue ont ralenti le développement vers une exploration. Vous vous demandez peut-être pourquoi vous utiliseriez HJT sur autres noms notables Supprimez facilement les logiciels malveillants agressifs avec ces 7 outilsLes suites antivirus gratuites typiques ne pourront vous aider à ce jour que lorsqu'il s'agit d'exposer et de supprimer des logiciels malveillants. Ces sept utilitaires élimineront et supprimeront les logiciels malveillants pour vous. Lire la suite .

HJT n'est peut-être pas le genre d'application élégante et moderne que nous utilisons à l'ère du smartphone. Cependant, sa longévité prouve son utilité. Avec Trend Micro optant pour rendre HJT open source, vous avez toujours un outil disponible gratuitement pour les situations où rien d'autre ne fera l'affaire.

Que pensez-vous de HijackThis? Quelle est votre pire histoire d'effroi de malware? Comment vous en êtes-vous débarrassé? Faites le nous savoir dans les commentaires!

Crédit d'image: 6okean.gmail.com/Depositphotos

James est le rédacteur en chef des guides d'achat et de matériel informatique de MakeUseOf et rédacteur indépendant passionné de rendre la technologie accessible et sûre pour tout le monde. Parallèlement à la technologie, elle s'intéresse également à la santé, aux voyages, à la musique et à la santé mentale. BEng en génie mécanique de l'Université de Surrey. On peut également trouver des articles sur les maladies chroniques chez PoTS Jots.